Lỗ hổng mới trên Android khiến dễ bị đánh cắp mật khẩu và dữ liệu

Các nhà nghiên cứu đã phát hiện ra một lỗ hổng mới trên Android mà từ đó các hacker có thể chiếm quyền điều khiển thiết bị của bạn mà bạn không hề hay biết.

Nhiều ứng dụng trên Google Play Store có thể đang nhăm nhe đánh cắp dữ liệu của bạn (ảnh: Hackread)

Theo ;Independent, các thử nghiệm đã cho thấy lỗ hổng này tồn tại ở hầu hết các phiên bản Android, kể cả phiên bản 7.1.2 mới nhất của Nougat.

Các hacker có thể đánh lừa bạn ấn các nút mà bạn không nhìn thấy, đồng thời ghi lại toàn bộ hoạt động của bạn trên điện thoại và thu thập những thông tin nhạy cảm như mật khẩu, mã PIN, và bạn thậm chí còn không nhận ra điều đó.

Với tên gọi "Cloak and Dagger" (một cụm từ tiếng Anh chỉ sự mờ ám, thần bí), lỗ hổng sẽ lợi dụng hai quyền trên hệ điều hành Android là SYSTEM_ALERT_WINDOWS ("draw on top") và BIND_ACCESSIBILITY_SERVICE ("a11y"). Trong đó, quyền "draw on top" sẽ cho phép các ứng dụng hiển thị các nội dung của mình đè lên trên các ứng dụng khác lên trên màn hình.

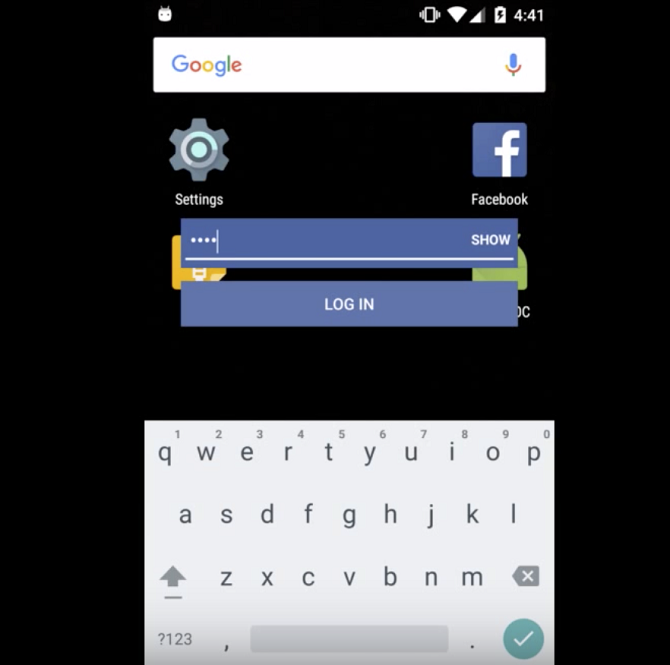

Nhóm nghiên cứu đến từ UC Santa Barbara và Georgia Tech đã thử nghiệm bằng cách tạo các "lớp phủ màn hình" (overlay) với ngoại hình giống hệt với các ứng dụng nổi tiếng, khiến bạn không ngần ngại điền các thông tin cá nhân của mình vào.

Trong một trường hợp, họ tạo ra một lớp phủ trông giống hệt trường đăng nhập mật khẩu của ứng dụng Facebook. Nếu bạn không phát hiện ra nó, giống như đa số người dùng khác, bạn sẽ tự tay dâng thông tin cá nhân của mình cho các hacker.

Nếu không cẩn thận, bạn hoàn toàn có thể bị đánh lừa và tự tay trao thông tin của mình cho hacker (ảnh: The Independent)

Các nhà nghiên cứu cũng đã thử khai thác lỗ hổng này bằng cách tạo một lớp phủ vô hình và trao cho nó quyền "draw on top". Bằng cách đó, mọi thao tác bạn thực hiện trên điện thoại sẽ bị lưu lại.

Nhóm nghiên cứu cũng đã phát biểu về các thử nghiệm của mình: "Nếu ứng dụng độc hại được cài đặt từ Google Play Store, người dùng sẽ không được thông báo về các quyền của ứng dụng và họ cũng không cần phải trực tiếp cấp phép cho ứng dụng để cuộc tấn công đạt được mục đích. Thực tế, quyền "draw on top" được cấp một cách tự động."

"Tỉ lệ thành công của cuộc tấn công phụ thuộc vào khả năng "cải trang" cho ứng dụng, cũng vì thế mà khiến lỗ hổng này rất khó để có thể ngăn chặn. Nhiều ý kiến có thể cho rằng đây là một tính năng, và tính năng này hoạt động "đúng như dự định". Tuy nhiên, những thí nghiệm này cho thấy tính năng này có thể bị lạm dụng, và nguy cơ bùng phát các cuộc tấn công đánh cắp dữ liệu là hoàn toàn khả thi."

Để tự bảo vệ mình, bạn có thể kiểm tra lại các quyền đã được cấp cho ứng dụng "draw on top" và "a11y". Các nhà nghiên cứu Cloak and Dagger cũng đã biên soạn các chỉ dẫn để người dùng Android có thể làm theo tại đây.

Google cũng đã có những phát biểu liên quan đến vụ việc này: "Chúng tôi đã ngay lập tức liên lạc với các nhà nghiên cứu, và như thường lệ, chúng tôi đánh giá rất cao những nỗ lực của họ để giúp người dùng được an toàn. Chúng tôi cũng đã cập nhật Google Play Protect - dịch vụ bảo mật có trên tất cả các thiết bị Android có Google Play - để phát hiện và ngăn chặn kịp thời việc cài đặt các ứng dụng độc hại. Trước khi nhận được báo cáo về sự việc, chúng tôi đã và đang xây dựng các hệ thống bảo mật mới cho Android O, điều sẽ tăng cường khả năng bảo vệ người dùng khỏi những vấn đề tương tự từ nay về sau".

Văn Hoàn