FBI đã lần ra tên trùm Silk Road như thế nào?

Các nhà chức tránh Mỹ tin rằng Ross William Ulbricht, người đàn ông 29 tuổi bị bắt hôm thứ Tư 2/10 vừa qua chính là "tên cướp biển Roberts đáng sợ" (Dread Pirate Roberts), quản trị của Silk Road, trang thương mại điện tử thông dụng của thế giới ngầm.

Bài liên quan:

Bí mật của Internet dành cho ma túy, ấu dâm và sát thủ

FBI đánh sập chợ ma túy Silk Road lớn nhất trên mạng

"Trùm" Silk Road sa lưới vì hỏi về kiến thức lập trình?

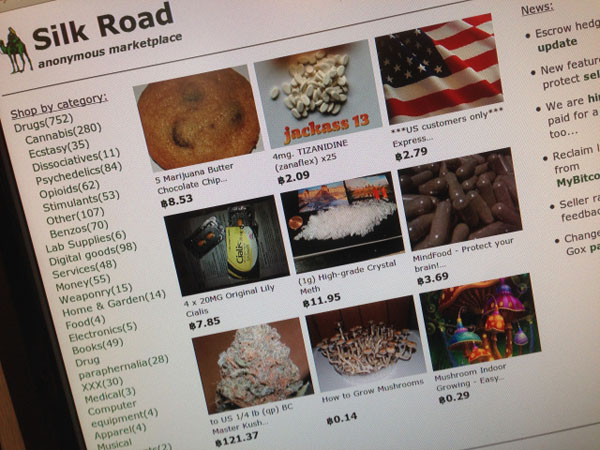

Có thể hiểu đơn giản, Silk Road là một trang web ẩn, nơi giới tội phạm và mọi người trên toàn thế giới có thể mua thuốc kích dục, chất gây nghiện, vũ khí hoặc thậm chí là thuê sát thủ…

Silk Road, một Amazon của thế giới tội phạm

Quá trình điều tra nhằm thu thập những chứng cứ kỹ thuật số đã được Cục điều tra liên bang mỹ (FBI) thực hiện cực kỳ vất vả, khó nhọc trong nhiều tháng trước khi tiến hành bắt giữ Ulbricht. Các nhân viên điều tra thậm chí còn lật lại lịch sử giao tiếp trực tuyến của Ulbricht với những người khác trong vài năm trước.

Chi tiết về quá trình điều tra đã được FBI công bố trong một tài liệu khởi kiện tại tòa án vào hôm thứ Tư.

Việc tìm kiếm được bắt đầu từ công việc của Agent-1, tên mã của các nhân viên điều tra, người đã thực hiện một quá trình "tìm kiếm rộng rãi trên internet", sàng lọc thông tin qua các trang web hẹn hò từ tháng 01/2011.

Dấu vết xuất hiện trên một bài viết trong diễn đàn mà người dùng thảo luận về cách sử dụng nấm ma thuật.

Trong một bài viết có tiêu đề "Thị trường trực tuyến chưa xác định"?, một người dùng có nickname là Altoid đã bắt đầu công bố về Silk Road.

"Tôi đã xem qua trang web có tên Silk Road", Altoid viết. "Hãy cho tôi biết bạn nghĩ gì".

Trong bài viết có chứa đường dẫn tới một trang web được viết trên nền tảng blog phổ biến là Wordpress. Và trang web này lại cung cấp đường dẫn tới vị trí của web đen Silk Road. Những hồ sơ được thu thập bởi Agent-1 từ Wordpress khám phá ra rằng, blog này được tạo bởi một người dùng ẩn danh, đã che giấu vị trí của họ.

Nhưng sau đó Altoid lại xuất hiện ở một nơi khác: Một trang web thảo luận về tiền tệ ảo, bitcointalk.org. Altoid, người mà FBI cho là Ulbricht, đã sử dụng chiến thuật "tiếp thị trực tuyến phổ biến". Nói cách khác, hắn đang cố gắng để Silk Road hoạt động như virus.

Một tháng sau, vào tháng 10/2011, Altoid xuất hiện một lần nữa và hắn đã mắc một sai lầm lớn, và công việc của các nhà điều tra đã tiến thêm một bước dài. Trong một bài viết tìm kiếm một chuyên gia CNTT có kiến thức về Bitcoin, Ulbricht đã yêu cầu mọi người liên hệ với hắn qua địa chỉ email rossulbricht@gmail.com.

Với địa chỉ Gmail trong tay, Agent-1 đã liên kết địa chỉ này với tài khoản trên mạng xã hội Google + và trang dịch vụ video YouTube. Từ đó ông tìm ra một số điều mà Ulbricht quan tâm. Trong số đó, theo lịch sử xem video, Ulbricht rất thích theo dõi những vấn đề về kinh tế. Đặc biệt, tài khoản của hắn đã "thích" một vài video của Viện Ludwig von Mises, một trường dạy kinh tế nổi tiếng của Áo.

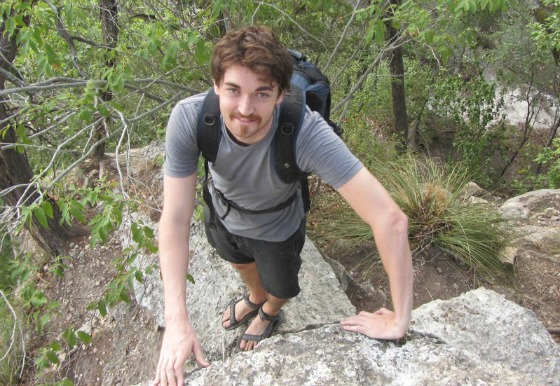

Chân dung Ulbricht

Một năm sau, trên diễn đàn thảo luận Silk Road, "tên cướp biển Roberts đáng sợ" (biệt danh Dread Pirate Roberts (DPR) mà người ta đặt cho;Ulbricht) đã tạo ra một số liên kết Viện Mises và công việc của hắn.

Xóa dấu vết

Theo tài liệu khởi kiện tại tòa án, việc phát hiện ra địa chỉ email rossulbricht@gmail.com là một bước tiến lớn trong quá trình điều tra của FBI.

Thông qua hồ sơ "thu được từ Google", chi tiết địa chỉ IP và cả địa điểm mà Ulbricht thường sử dụng để đăng nhập vào tài khoản của hắn đã được thu tập. Ulbricht thường đăng nhập tài khoản tại San Francisco, đặc biệt là tại một quán cà phê internet trên phố Laguna.

Xa hơn nữa, phân tích chi tiết mã nguồn của Silk Road các nhân viên điều tra phát hiện ra một chức năng nổi bật đó là hạn chế người dùng có thể đăng nhập vào để kiểm soát, khóa trang web chỉ trên một địa chỉ IP.

Ulbricht thường điều hành Silk Road từ con phố Hickory Street

Như dự kiến, "tên cướp biển Roberts đáng sợ" đã sử dụng một VPN - mạng riêng ảo - để tạo ra một địa chỉ IP giả, được thiết kế để xóa dấu vết của hắn.

Tuy nhiên, nhà cung cấp VPN này đã bị FBI triệu tập.

Trong khi DPR nỗ lực nhằm xóa dữ liệu, máy chủ VPN đã ghi lại thông tin một người dùng đã đăng nhập từ một quán cà phê internet chỉ cách một địa chỉ trên phố Hickory Street gần 500m, đây là địa chỉ nhà một người bạn thân của Ulbricht, và là vị trí cũng đã từng được sử dụng để đăng nhập vào tài khoản Gmail của Ulbricht.

Tại thời điểm đó của cuộc điều tra, dựa trên các manh mối, các nhà điều tra đã kết luận rằng rõ ràng rằng: Ulbricht và DPR - nếu không cùng là một người, thì phải ở cùng một vị trí trong cùng một thời điểm.

Những ID giả

Tài liệu khởi kiện của tòa án đã đi vào chi tiết về những thông tin sâu xa hơn của Ulbricht.

Vào tháng 7/2013, do trùng hợp ngẫu nhiên, trong quá trình kiểm tra thường xuyên ở biên giới Mỹ - Canada đã phát hiện những tài liệu giả mạo trong gói phần mềm từ Canada với vài danh tính giả mạo, tất cả đều chứa những hình ảnh của cùng một người.

Một số bức ảnh hiếm hoi của Ulbricht được công bố

Gói phần mềm này đang trên đường tới số 15, Street, San Francisco. Cảnh sát địa phương đã tới địa chỉ này và họ đã tìm ra người đàn ông trong những bức ảnh, đó chính là Ulbricht.

Hắn nói với các cảnh sát rằng, những người sống quanh hắn chỉ đơn giản biết hắn với cái tên Josh, một người hàng xóm đã mô tả rằng hắn "thường ở trong phòng của hắn cùng với chiếc máy tính".

Trong khoảng thời gian đó, các nhân viên điều tra tiếp tục làm việc với những thông tin mới phát hiện ra liên quan tới Silk Road, DPR đã giao tiếp với một số người dùng để xin tư vấn về việc dùng ID giả để thuê thêm nhiều máy chủ hơn nữa.

Ulbricht cũng xuất hiện với một hoạt động khác trên trang Stack Overflow, một trang web hỏi đáp cho các lập trình viên, với tài khoản có tên Frosty. Hắn đặt một câu hỏi về một đoạn mã phức tạp và sau đó đã tích hợp đoạn mã này vào mã nguồn của Silk Road.

Trong một động thái sai lầm khác, một trong những thông điệp ban đầu của Frosty đã tự định danh rằng được viết bởi Ross Ulbricht, trước khi được sửa đổi một cách vội vã.

"Tôi tin rằng Ulbricht đã thay đổi tên đăng nhập của hắn thành "Frosty" để che giấu mối liên hệ của hắn với tin nhắn mà hắn đã đăng vài phút trước", công tố viên trưởng Christopher Tarbell đã viết trong tài liệu khởi kiện của toàn án.

"Bài viết này có thể truy cập đến bất cứ ai trên mạng Internet và liên quan tới Ulbricht trong việc điều hành một dịch vụ ẩn Tor".

Và cuối cùng, như chúng ta đã biết, FBI đã tóm cổ "tên cướp biển Roberts đáng sợ" sau bao ngày điều tra và kiếm tìm.

Hoàng Kỷ

Theo BBC News