A-Train The Seven

...'cause for once, I didn't hate myself.

Các nhà nghiên cứu của Lookout Threat Lab đã phát hiện ra phần mềm gián điệp (spyware) có tên là KoSpy, và với mức độ tin cậy trung bình, họ cho rằng nó có liên quan đến nhóm tin tặc APT ScarCruft của Triều Tiên, còn được gọi là APT37. Phần mềm gián điệp này được ẩn trong các loại ứng dụng giả mạo mà chúng ta thường thấy trong những trường hợp như vậy: trình quản lý tệp (file manager), tiện ích cập nhật phần mềm và phần mềm bảo mật.

KoSpy có thể lấy cắp một lượng lớn thông tin nhạy cảm từ các thiết bị mà nó lây nhiễm. Thông tin này bao gồm tin nhắn SMS, nhật ký cuộc gọi, vị trí thiết bị, quyền truy cập vào các tệp và thư mục trên bộ nhớ cục bộ, chi tiết mạng Wi-Fi và danh sách các ứng dụng đã cài đặt.

Phần mềm gián điệp này cũng có thể thực hiện các hành động độc hại hơn: ghi âm và chụp ảnh bằng camera của thiết bị, chụp ảnh màn hình hoặc quay màn hình khi đang sử dụng và ghi lại các thao tác bàn phím (keystroke) bằng cách lạm dụng các tính năng trợ năng (accessibility).

Lookout giải thích rằng dữ liệu thu thập được sẽ được gửi đến các máy chủ Chỉ huy và Điều khiển (Command and Control - C2) sau khi được mã hóa bằng khóa AES được mã hóa cứng (hardcoded). KoSpy cũng tận dụng Firebase Firestore, cơ sở dữ liệu được lưu trữ trên đám mây của Google, để nhận dữ liệu cấu hình ban đầu.

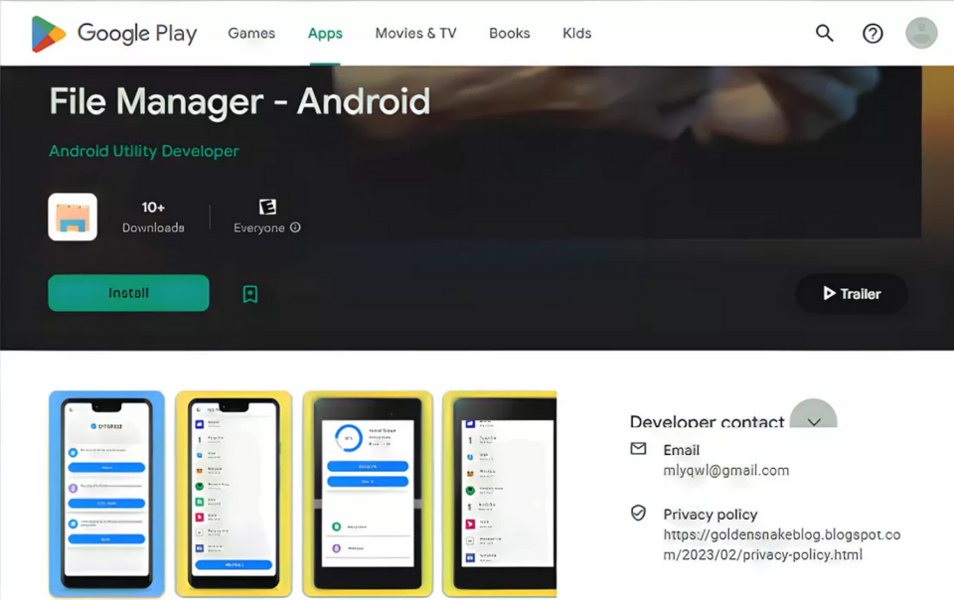

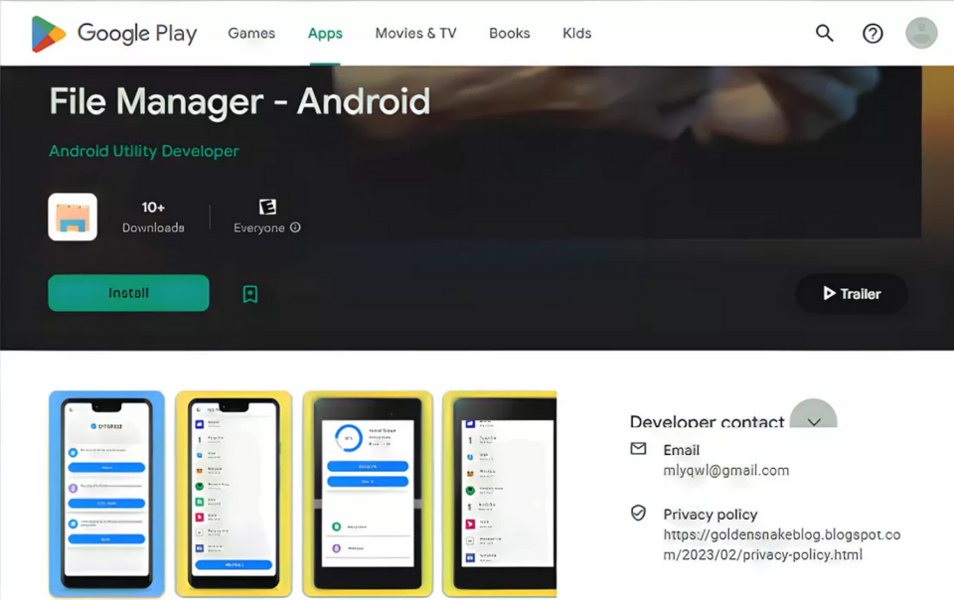

Ít nhất một trong số các ứng dụng bị nhiễm này đã lọt vào Google Play Store và được cung cấp công khai trong một thời gian. Ảnh chụp nhanh được lưu trong bộ nhớ cache của trang danh sách Play Store cho ứng dụng Trình quản lý tệp (File Manager) cho thấy nó đã được tải xuống hơn 10 lần.

Mục tiêu của chiến dịch này ngoài việc thu thập thông tin vẫn chưa được biết. Christoph Hebeisen, giám đốc nghiên cứu tình báo bảo mật của Lookout, nói với TechCrunch rằng số lượng tải xuống thấp từ Play Store và những nơi khác cho thấy ứng dụng phần mềm gián điệp này có thể nhắm mục tiêu đến những người cụ thể, có thể là những người ở Hàn Quốc nói tiếng Anh hoặc tiếng Hàn.

Người phát ngôn Ed Fernandez của Google nói với TechCrunch rằng Lookout đã chia sẻ báo cáo của mình với công ty và tất cả các ứng dụng được xác định hiện đã bị xóa khỏi Play Store. Các dự án Firebase cũng đã bị vô hiệu hóa. Tháng trước, sàn giao dịch tiền điện tử Bybit có trụ sở tại Dubai đã trở thành mục tiêu trong một vụ trộm do nhóm tin tặc Lazarus Group khét tiếng của Triều Tiên thực hiện. Tài sản kỹ thuật số trị giá 1,5 tỷ đô la đã bị đánh cắp, khiến đây trở thành vụ trộm tiền điện tử lớn nhất trong lịch sử.

KoSpy có thể lấy cắp một lượng lớn thông tin nhạy cảm từ các thiết bị mà nó lây nhiễm. Thông tin này bao gồm tin nhắn SMS, nhật ký cuộc gọi, vị trí thiết bị, quyền truy cập vào các tệp và thư mục trên bộ nhớ cục bộ, chi tiết mạng Wi-Fi và danh sách các ứng dụng đã cài đặt.

Phần mềm gián điệp này cũng có thể thực hiện các hành động độc hại hơn: ghi âm và chụp ảnh bằng camera của thiết bị, chụp ảnh màn hình hoặc quay màn hình khi đang sử dụng và ghi lại các thao tác bàn phím (keystroke) bằng cách lạm dụng các tính năng trợ năng (accessibility).

Lookout giải thích rằng dữ liệu thu thập được sẽ được gửi đến các máy chủ Chỉ huy và Điều khiển (Command and Control - C2) sau khi được mã hóa bằng khóa AES được mã hóa cứng (hardcoded). KoSpy cũng tận dụng Firebase Firestore, cơ sở dữ liệu được lưu trữ trên đám mây của Google, để nhận dữ liệu cấu hình ban đầu.

Ít nhất một trong số các ứng dụng bị nhiễm này đã lọt vào Google Play Store và được cung cấp công khai trong một thời gian. Ảnh chụp nhanh được lưu trong bộ nhớ cache của trang danh sách Play Store cho ứng dụng Trình quản lý tệp (File Manager) cho thấy nó đã được tải xuống hơn 10 lần.

Mục tiêu của chiến dịch này ngoài việc thu thập thông tin vẫn chưa được biết. Christoph Hebeisen, giám đốc nghiên cứu tình báo bảo mật của Lookout, nói với TechCrunch rằng số lượng tải xuống thấp từ Play Store và những nơi khác cho thấy ứng dụng phần mềm gián điệp này có thể nhắm mục tiêu đến những người cụ thể, có thể là những người ở Hàn Quốc nói tiếng Anh hoặc tiếng Hàn.

Người phát ngôn Ed Fernandez của Google nói với TechCrunch rằng Lookout đã chia sẻ báo cáo của mình với công ty và tất cả các ứng dụng được xác định hiện đã bị xóa khỏi Play Store. Các dự án Firebase cũng đã bị vô hiệu hóa. Tháng trước, sàn giao dịch tiền điện tử Bybit có trụ sở tại Dubai đã trở thành mục tiêu trong một vụ trộm do nhóm tin tặc Lazarus Group khét tiếng của Triều Tiên thực hiện. Tài sản kỹ thuật số trị giá 1,5 tỷ đô la đã bị đánh cắp, khiến đây trở thành vụ trộm tiền điện tử lớn nhất trong lịch sử.