Duy Linh

Writer

Các lỗ hổng duyệt đường dẫn như Zip Slip, cho phép tin tặc thay đổi hệ thống tệp khi giải nén, vẫn là mối đe dọa nghiêm trọng trong bối cảnh an ninh mạng phức tạp. Vấn đề xuất phát từ việc xác thực đầu vào không đầy đủ trong tiện ích nén, cho phép kẻ tấn công chèn đường dẫn độc hại vào tệp lưu trữ, dẫn đến việc tạo, ghi đè hoặc thực thi tệp trái phép ngoài thư mục mong muốn.

Được phát hiện và ghi nhận rộng rãi trong những năm gần đây, Zip Slip ảnh hưởng đến nhiều định dạng nén phổ biến như ZIP, TAR, RAR và 7Z. Kẻ tấn công lợi dụng siêu dữ liệu đường dẫn tệp vốn có trong cấu trúc của các định dạng này. Khi công cụ giải nén không có bước kiểm tra và chuẩn hóa nghiêm ngặt, các đường dẫn “../” hoặc tuyệt đối có thể ghi đè vào vị trí hệ thống nhạy cảm, mở đường cho thực thi mã từ xa hoặc cài cửa hậu dai dẳng.

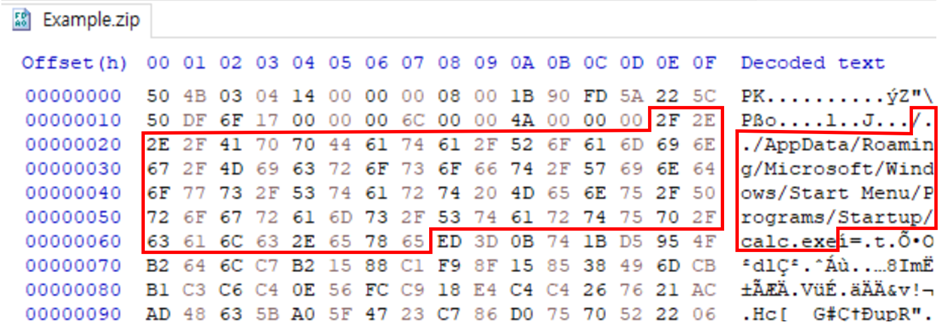

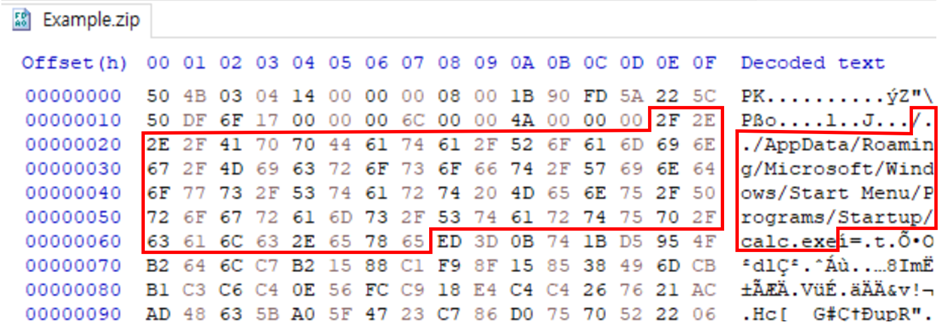

Tệp ZIP chứa đường dẫn đến tệp đã giải nén.

Các nghiên cứu chỉ ra Zip Slip đã ảnh hưởng đến những phần mềm lớn như WinRAR và Unrar. Ví dụ, trong Linux, tin tặc có thể dùng đường dẫn “../../../../etc/passwd” để ghi đè tệp mật khẩu hệ thống. Trên Windows, chúng có thể nhắm tới thư mục Khởi động để triển khai phần mềm độc hại, tự động kích hoạt mỗi khi máy khởi động.

Cơ chế này khai thác chính đặc điểm cấu trúc tệp nén. Trong định dạng ZIP, tiêu đề tệp chứa thông tin về độ dài tên tệp, phương pháp nén, CRC-32 và vị trí bắt đầu dữ liệu. Trường tên tệp có thể bao gồm đường dẫn đầy đủ, khiến kẻ tấn công dễ dàng chèn chuỗi độc hại bằng công cụ như zipfile của Python hoặc chỉnh sửa trực tiếp nhị phân. Tương tự, định dạng RAR và TAR cũng cho phép thao túng trường tên tệp, trong khi 7Z tuy được mã hóa nhưng vẫn dễ bị tấn công nếu thiếu kiểm tra sau giải mã.

Việc cập nhật thường xuyên các công cụ như WinRAR là cần thiết, bởi phiên bản chưa vá sẽ trở thành cửa ngõ cho mối đe dọa dai dẳng. Khi các tiện ích nén ngày càng tích hợp vào hệ sinh thái lớn hơn như dịch vụ đám mây và quy trình tự động, áp dụng các biện pháp mã hóa an toàn để xử lý Zip Slip là điều bắt buộc nhằm bảo vệ hệ thống khỏi tấn công thao túng tệp.

Đọc chi tiết tại đây: https://gbhackers.com/critical-zip-slip-bug/

Được phát hiện và ghi nhận rộng rãi trong những năm gần đây, Zip Slip ảnh hưởng đến nhiều định dạng nén phổ biến như ZIP, TAR, RAR và 7Z. Kẻ tấn công lợi dụng siêu dữ liệu đường dẫn tệp vốn có trong cấu trúc của các định dạng này. Khi công cụ giải nén không có bước kiểm tra và chuẩn hóa nghiêm ngặt, các đường dẫn “../” hoặc tuyệt đối có thể ghi đè vào vị trí hệ thống nhạy cảm, mở đường cho thực thi mã từ xa hoặc cài cửa hậu dai dẳng.

Tệp ZIP chứa đường dẫn đến tệp đã giải nén.

Các nghiên cứu chỉ ra Zip Slip đã ảnh hưởng đến những phần mềm lớn như WinRAR và Unrar. Ví dụ, trong Linux, tin tặc có thể dùng đường dẫn “../../../../etc/passwd” để ghi đè tệp mật khẩu hệ thống. Trên Windows, chúng có thể nhắm tới thư mục Khởi động để triển khai phần mềm độc hại, tự động kích hoạt mỗi khi máy khởi động.

Cơ chế này khai thác chính đặc điểm cấu trúc tệp nén. Trong định dạng ZIP, tiêu đề tệp chứa thông tin về độ dài tên tệp, phương pháp nén, CRC-32 và vị trí bắt đầu dữ liệu. Trường tên tệp có thể bao gồm đường dẫn đầy đủ, khiến kẻ tấn công dễ dàng chèn chuỗi độc hại bằng công cụ như zipfile của Python hoặc chỉnh sửa trực tiếp nhị phân. Tương tự, định dạng RAR và TAR cũng cho phép thao túng trường tên tệp, trong khi 7Z tuy được mã hóa nhưng vẫn dễ bị tấn công nếu thiếu kiểm tra sau giải mã.

Các lỗ hổng điển hình và biện pháp giảm thiểu

Nhiều CVE đã cho thấy mức độ nghiêm trọng của Zip Slip:- CVE-2025-8088: ảnh hưởng đến WinRAR trước 7.13, cho phép bỏ qua kiểm tra đường dẫn bằng “../” kết hợp với ADS để tạo tệp tùy ý. Nhóm RomCom APT đã khai thác lỗ hổng này.

- CVE-2025-6218: ảnh hưởng đến WinRAR trước 7.12, cho phép thực thi mã từ xa nhờ chèn khoảng trắng vào đường dẫn tương đối.

- CVE-2022-30333: ảnh hưởng đến Unrar dưới 6.12, cho phép ghi đè tệp như ~/.ssh/authorized_keys.

- CVE-2018-20250: ảnh hưởng đến WinRAR trước 5.61, khai thác cách xử lý định dạng ACE trong UNACEV2.dll để truy cập thư mục cha.

Việc cập nhật thường xuyên các công cụ như WinRAR là cần thiết, bởi phiên bản chưa vá sẽ trở thành cửa ngõ cho mối đe dọa dai dẳng. Khi các tiện ích nén ngày càng tích hợp vào hệ sinh thái lớn hơn như dịch vụ đám mây và quy trình tự động, áp dụng các biện pháp mã hóa an toàn để xử lý Zip Slip là điều bắt buộc nhằm bảo vệ hệ thống khỏi tấn công thao túng tệp.

Đọc chi tiết tại đây: https://gbhackers.com/critical-zip-slip-bug/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview