Duy Linh

Writer

EvilTokens là một nền tảng Phishing-as-a-Service (PhaaS) mới, kết hợp việc đánh cắp mã thông báo Microsoft 365 với trí tuệ nhân tạo để tạo thành một hệ thống hoàn chỉnh phục vụ tấn công lừa đảo email doanh nghiệp (BEC) trên quy mô lớn.

Bằng cách tận dụng kỹ thuật lừa đảo qua mã thiết bị, công cụ tùy chỉnh và mô hình ngôn ngữ lớn, nền tảng này cho phép các tác nhân có kỹ năng thấp đến trung bình triển khai chiến dịch BEC tinh vi chỉ trong vài phút thay vì nhiều ngày.

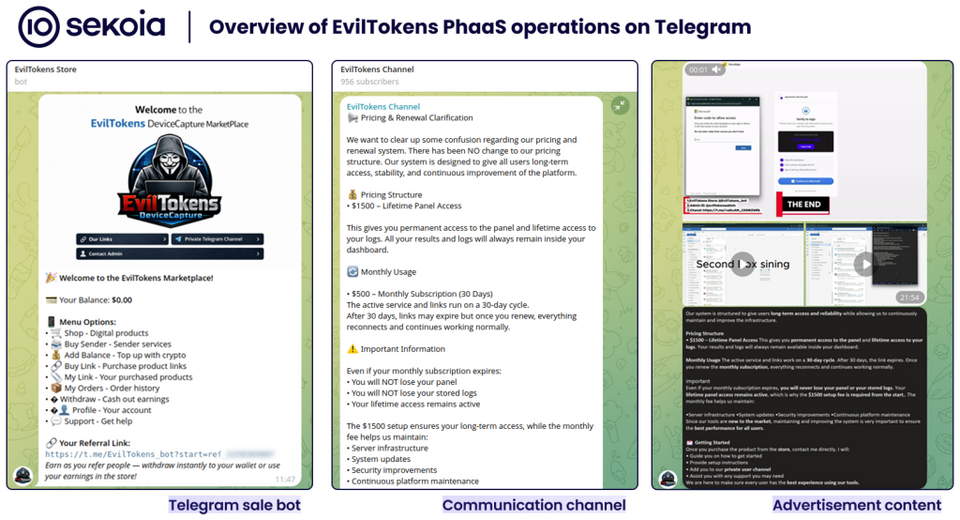

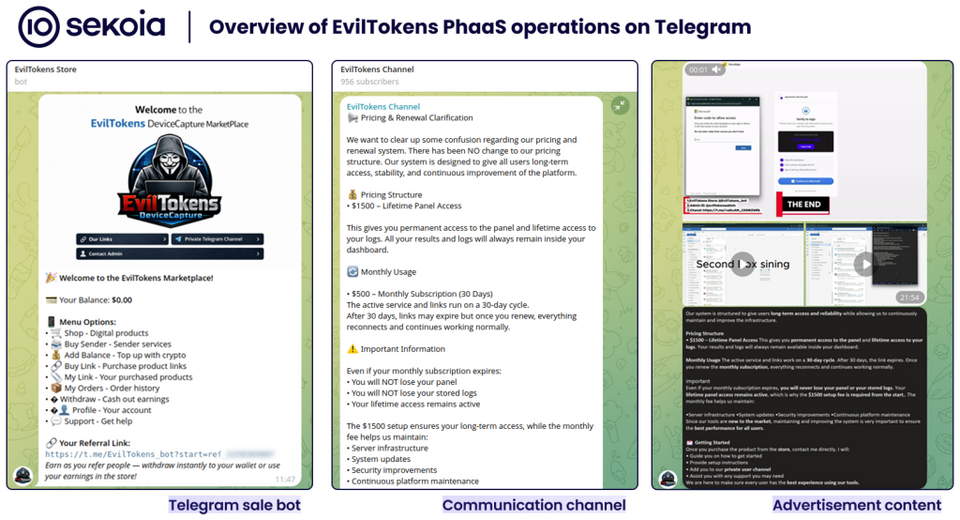

EvilTokens lần đầu xuất hiện trên Telegram vào giữa tháng 2/2026, được vận hành bởi tài khoản “eviltokensadmin” trong các kênh riêng tư chuyên về lừa đảo AiTM và BEC. Hệ sinh thái này bao gồm tài khoản hỗ trợ, kênh cập nhật sản phẩm, cùng nhiều bot phục vụ thanh toán, quản lý liên kết, triển khai trang lừa đảo (qua Cloudflare Workers) và chống bot.

Nền tảng cung cấp ba sản phẩm chính:

Thanh toán được xử lý qua NOWPayments, cho phép nạp tiền bằng nhiều loại tiền điện tử thông qua bot Telegram.

Để mở rộng quy mô tấn công, EvilTokens còn cung cấp trình duyệt tùy chỉnh “Portal Browser” (ET Browser), cho phép mở đồng thời nhiều tài khoản Microsoft 365 bằng mã thông báo OAuth bị đánh cắp. Trình duyệt này hỗ trợ Microsoft Admin, Azure, OneDrive, SharePoint và Teams, đồng thời tự động làm mới token để duy trì truy cập.

Theo đánh giá của Sekoia, công cụ này thể hiện năng lực cao trong quản lý token OAuth và có thể ban đầu được phát triển cho hoạt động BEC nội bộ trước khi thương mại hóa. Điều này phù hợp xu hướng tội phạm mạng đóng gói công cụ thành dịch vụ như PhaaS hoặc MaaS.

Doanh số của EvilTokens trên Telegram (Nguồn: Sekoia)

Mã nguồn bị rò rỉ từ hai kho GitHub công khai cho thấy một nhánh của EvilTokens đã triển khai bộ công cụ lừa đảo trên Railway.app. Giao diện PHP mô phỏng DocuSign hoặc Outlook, chuyển hướng lưu lượng đến máy chủ trung tâm để khởi chạy luồng mã thiết bị Microsoft và theo dõi mục tiêu.

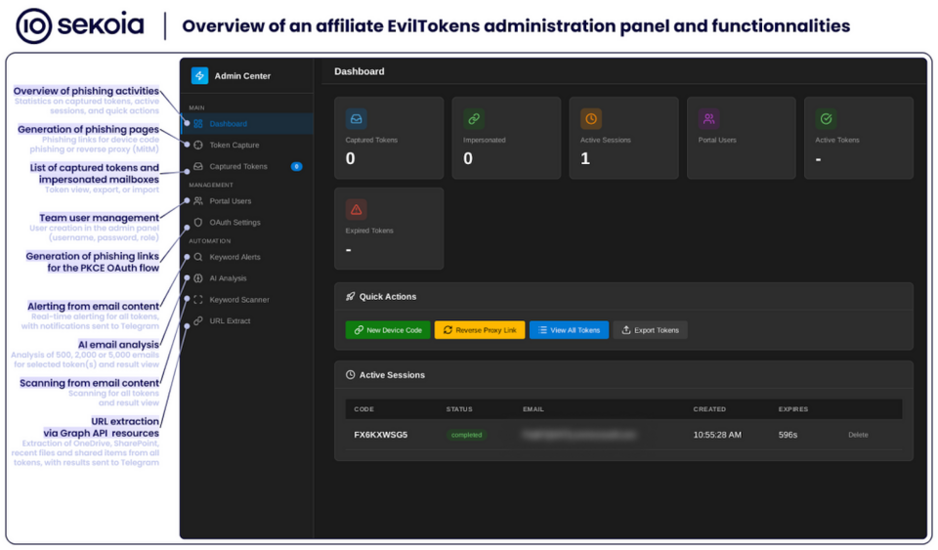

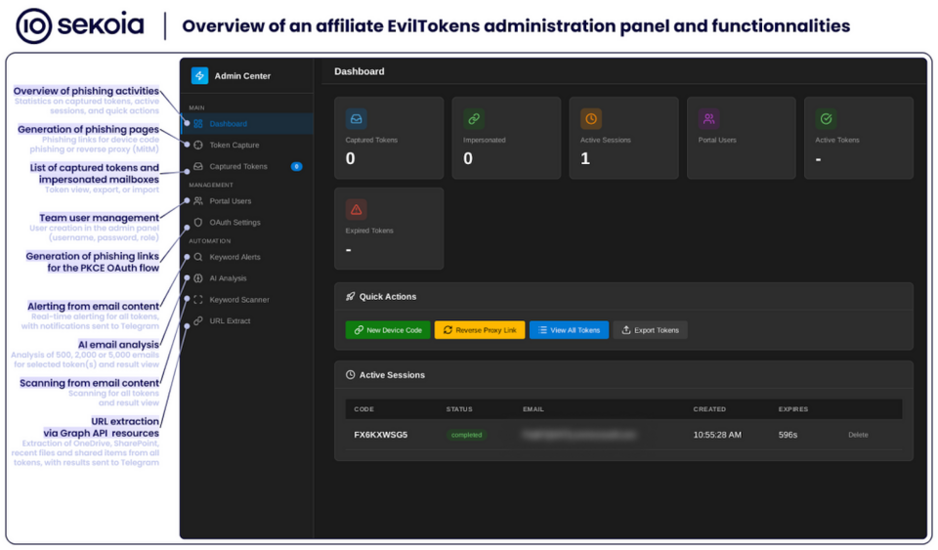

Khả năng của bảng điều khiển (Nguồn: Sekoia).

Hệ thống chống bot sử dụng lọc User-Agent và mã SHA256 theo thời gian, đóng vai trò lớp bảo vệ cơ bản.

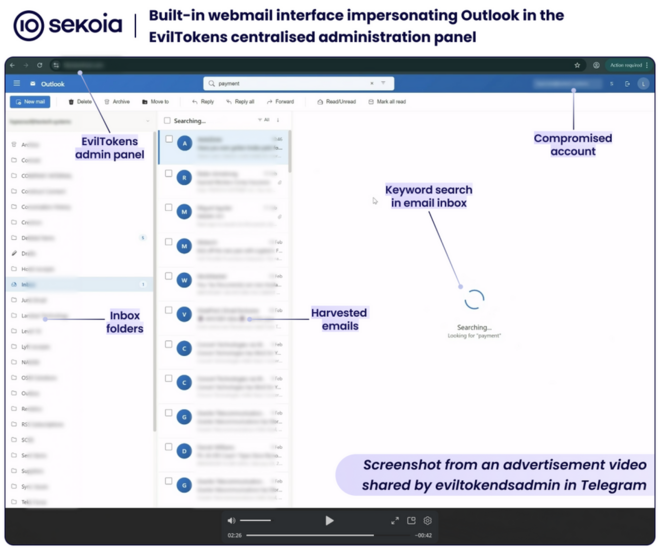

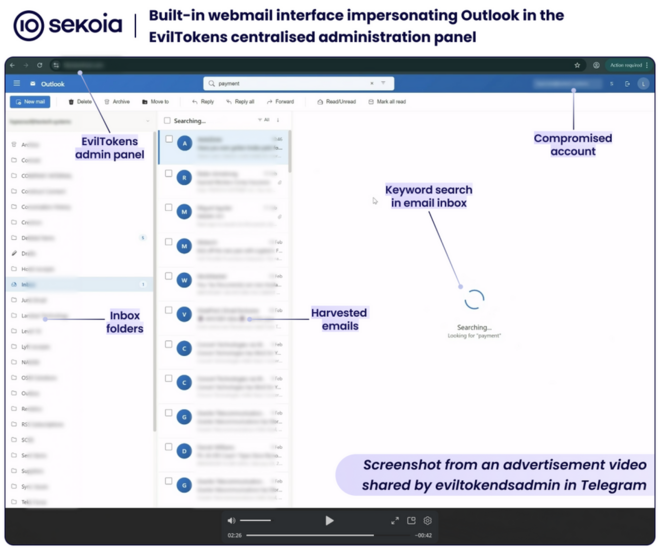

Bảng điều khiển cho phép quản lý phiên bị chiếm đoạt, truy cập token, quản lý người dùng nhóm và trích xuất dữ liệu hộp thư. Giao diện webmail giả lập Outlook hoạt động trực tiếp bằng token, không cần cookie hay ghi phiên, giúp đơn giản hóa tấn công cho người không chuyên.

Giao diện webmail tích hợp sẵn cho BEC (Nguồn: Sekoia).

Sau khi nạn nhân hoàn tất xác thực mã thiết bị Microsoft, hệ thống sẽ thu thập token, mở rộng quyền truy cập (bao gồm Refresh Token chính), và sử dụng Microsoft Graph API để phân tích:

Giai đoạn 1: thu thập tối đa 5.000 email qua API Groq với mô hình llama-3.1-8b-instant để xác định rủi ro tài chính và liên hệ quan trọng.

Giai đoạn 2: sử dụng llama-3.3-70b-versatile để:

Kết quả cuối cùng gồm thống kê dữ liệu đánh cắp, điểm BEC, báo cáo HTML và cookie truy cập được gửi về bot Telegram, cho phép đăng nhập chỉ bằng một cú nhấp chuột mà không cần mật khẩu hay MFA.

Việc tự động hóa toàn bộ quy trình từ lừa đảo đến khai thác hộp thư giúp rút ngắn thời gian tấn công, giảm khả năng phát hiện và hạ thấp yêu cầu kỹ năng của kẻ tấn công.

Theo Sekoia, EvilTokens là nền tảng PhaaS đầu tiên tích hợp đầy đủ AI cho giai đoạn hậu xâm nhập, đánh dấu bước tiến lớn trong hệ sinh thái BEC.

Các tổ chức cần tăng cường bảo vệ token, giám sát Microsoft Graph API và phát hiện bất thường trong hộp thư để đối phó với làn sóng tấn công mới này.

Bằng cách tận dụng kỹ thuật lừa đảo qua mã thiết bị, công cụ tùy chỉnh và mô hình ngôn ngữ lớn, nền tảng này cho phép các tác nhân có kỹ năng thấp đến trung bình triển khai chiến dịch BEC tinh vi chỉ trong vài phút thay vì nhiều ngày.

EvilTokens lần đầu xuất hiện trên Telegram vào giữa tháng 2/2026, được vận hành bởi tài khoản “eviltokensadmin” trong các kênh riêng tư chuyên về lừa đảo AiTM và BEC. Hệ sinh thái này bao gồm tài khoản hỗ trợ, kênh cập nhật sản phẩm, cùng nhiều bot phục vụ thanh toán, quản lý liên kết, triển khai trang lừa đảo (qua Cloudflare Workers) và chống bot.

Nền tảng cung cấp ba sản phẩm chính:

- Công cụ gửi B2B: 600 USD (~15.000.000 VNĐ)

- Công cụ thu thập liên kết Office 365: 1.500 USD (~37.500.000 VNĐ)

- Công cụ gửi SMTP: 1.000 USD (~25.000.000 VNĐ)

Thanh toán được xử lý qua NOWPayments, cho phép nạp tiền bằng nhiều loại tiền điện tử thông qua bot Telegram.

Để mở rộng quy mô tấn công, EvilTokens còn cung cấp trình duyệt tùy chỉnh “Portal Browser” (ET Browser), cho phép mở đồng thời nhiều tài khoản Microsoft 365 bằng mã thông báo OAuth bị đánh cắp. Trình duyệt này hỗ trợ Microsoft Admin, Azure, OneDrive, SharePoint và Teams, đồng thời tự động làm mới token để duy trì truy cập.

Theo đánh giá của Sekoia, công cụ này thể hiện năng lực cao trong quản lý token OAuth và có thể ban đầu được phát triển cho hoạt động BEC nội bộ trước khi thương mại hóa. Điều này phù hợp xu hướng tội phạm mạng đóng gói công cụ thành dịch vụ như PhaaS hoặc MaaS.

Doanh số của EvilTokens trên Telegram (Nguồn: Sekoia)

Mã nguồn bị rò rỉ từ hai kho GitHub công khai cho thấy một nhánh của EvilTokens đã triển khai bộ công cụ lừa đảo trên Railway.app. Giao diện PHP mô phỏng DocuSign hoặc Outlook, chuyển hướng lưu lượng đến máy chủ trung tâm để khởi chạy luồng mã thiết bị Microsoft và theo dõi mục tiêu.

Khả năng của bảng điều khiển (Nguồn: Sekoia).

Hệ thống chống bot sử dụng lọc User-Agent và mã SHA256 theo thời gian, đóng vai trò lớp bảo vệ cơ bản.

Bảng điều khiển cho phép quản lý phiên bị chiếm đoạt, truy cập token, quản lý người dùng nhóm và trích xuất dữ liệu hộp thư. Giao diện webmail giả lập Outlook hoạt động trực tiếp bằng token, không cần cookie hay ghi phiên, giúp đơn giản hóa tấn công cho người không chuyên.

Giao diện webmail tích hợp sẵn cho BEC (Nguồn: Sekoia).

Quy trình BEC tự động hóa bằng AI và mức độ nguy hiểm mới

Điểm đáng chú ý nhất của EvilTokens là quy trình hậu xâm nhập dựa trên AI để phân tích và lập kế hoạch tấn công BEC.Sau khi nạn nhân hoàn tất xác thực mã thiết bị Microsoft, hệ thống sẽ thu thập token, mở rộng quyền truy cập (bao gồm Refresh Token chính), và sử dụng Microsoft Graph API để phân tích:

- Quy tắc chuyển tiếp email

- Thư mục tài chính

- Vai trò người dùng

- Lịch họp

- Cấu trúc tổ chức

Giai đoạn 1: thu thập tối đa 5.000 email qua API Groq với mô hình llama-3.1-8b-instant để xác định rủi ro tài chính và liên hệ quan trọng.

Giai đoạn 2: sử dụng llama-3.3-70b-versatile để:

- Tổng hợp báo cáo rủi ro

- Đề xuất kịch bản tấn công

- Tạo 3 email BEC hoàn chỉnh sẵn sàng gửi

Kết quả cuối cùng gồm thống kê dữ liệu đánh cắp, điểm BEC, báo cáo HTML và cookie truy cập được gửi về bot Telegram, cho phép đăng nhập chỉ bằng một cú nhấp chuột mà không cần mật khẩu hay MFA.

Việc tự động hóa toàn bộ quy trình từ lừa đảo đến khai thác hộp thư giúp rút ngắn thời gian tấn công, giảm khả năng phát hiện và hạ thấp yêu cầu kỹ năng của kẻ tấn công.

Theo Sekoia, EvilTokens là nền tảng PhaaS đầu tiên tích hợp đầy đủ AI cho giai đoạn hậu xâm nhập, đánh dấu bước tiến lớn trong hệ sinh thái BEC.

Các tổ chức cần tăng cường bảo vệ token, giám sát Microsoft Graph API và phát hiện bất thường trong hộp thư để đối phó với làn sóng tấn công mới này.

Nguồn: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview