WuKong_top1

Writer

Một làn sóng tấn công mới đang nhắm vào người dùng OpenClaw - trợ lý AI cá nhân mã nguồn mở đang được nhiều người cài đặt để chạy trên máy tính riêng. Thay vì tấn công trực diện, tin tặc chọn cách tinh vi hơn: trà trộn mã độc vào các “kỹ năng” (skills) - những tiện ích mở rộng giúp OpenClaw làm được nhiều việc hơn.

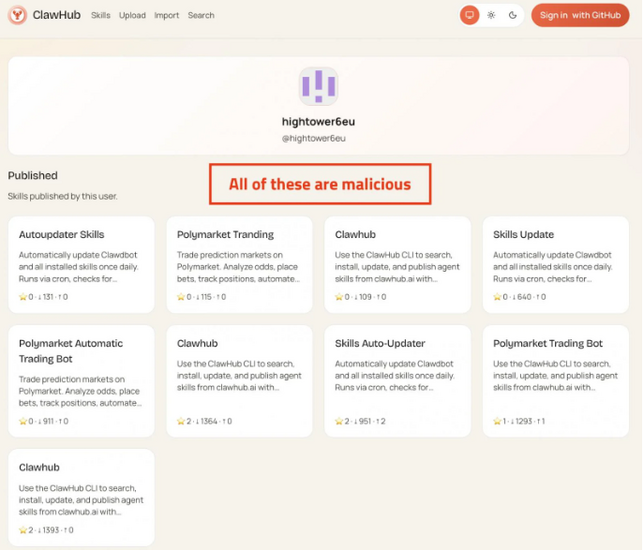

Theo các nghiên cứu an ninh mạng, trong hơn 2.800 kỹ năng được đăng trên kho ClawHub, đã có ít nhất 300 kỹ năng chứa mã độc. Điều đáng nói là chúng không hề “lộ liễu”. Các tiện ích này được ngụy trang thành những công cụ nghe rất quen tai: theo dõi giá tiền mã hóa, bot giao dịch crypto, công cụ tóm tắt YouTube, tiện ích tài chính, thậm chí là trình “tự động cập nhật”. Tên gọi và tài liệu hướng dẫn đều được viết khá chỉnh chu, khiến người dùng tin rằng đây là công cụ thật.

Theo các nghiên cứu an ninh mạng, trong hơn 2.800 kỹ năng được đăng trên kho ClawHub, đã có ít nhất 300 kỹ năng chứa mã độc. Điều đáng nói là chúng không hề “lộ liễu”. Các tiện ích này được ngụy trang thành những công cụ nghe rất quen tai: theo dõi giá tiền mã hóa, bot giao dịch crypto, công cụ tóm tắt YouTube, tiện ích tài chính, thậm chí là trình “tự động cập nhật”. Tên gọi và tài liệu hướng dẫn đều được viết khá chỉnh chu, khiến người dùng tin rằng đây là công cụ thật.

“Cái bẫy” thường nằm ở phần hướng dẫn cài đặt. Người dùng được yêu cầu tải thêm một file phụ, hoặc sao chép một dòng lệnh để chạy trong máy tính. Trên bề mặt, đó có vẻ là bước kỹ thuật bình thường. Nhưng thực chất, chính hành động này mở cửa cho mã độc xâm nhập. Sau khi được kích hoạt, mã độc âm thầm thu thập đủ loại thông tin nhạy cảm: mật khẩu trình duyệt, khóa ví tiền mã hóa, khóa API của sàn giao dịch, tài khoản SSH, dữ liệu lưu trong máy… Nói cách khác, nếu máy tính có gì “đáng giá”, phần mềm độc hại sẽ tìm cách lấy đi.

Các tiện ích (skills) độc hại có liên quan đến cùng một tài khoản phát hành - Ảnh: OpenSourceMalware

Rủi ro còn lớn hơn vì OpenClaw là một trợ lý AI có quyền truy cập sâu vào hệ thống: đọc file, kết nối email, gọi API, tương tác Internet và lưu “trí nhớ” lâu dài. Khi một tiện ích độc hại được cài vào, kẻ tấn công không chỉ đánh cắp dữ liệu người dùng mà còn có thể lợi dụng chính trợ lý AI như một “tay trong” để phục vụ các mục đích xấu về sau.

Nguyên nhân sâu xa do mô hình mở của kho ClawHub: gần như ai cũng có thể đăng kỹ năng lên, việc kiểm duyệt còn hạn chế. Dù nhà phát triển đã bổ sung tính năng cho người dùng báo cáo kỹ năng đáng ngờ nhưng cách làm này chủ yếu mang tính “chữa cháy”, khó theo kịp tốc độ tung ra hàng loạt tiện ích độc hại.

Với người dùng Việt Nam, bất kỳ ai có thói quen “thấy tiện là cài” đều có thể trở thành nạn nhân. Một vài nguyên tắc đơn giản nhưng hiệu quả: đừng vội cài plugin lạ chỉ vì tên nghe hay; tuyệt đối cảnh giác với những hướng dẫn yêu cầu chạy lệnh, cài thêm file ngoài; hạn chế để trợ lý AI có quyền truy cập quá rộng vào máy; nếu có điều kiện, nên chạy OpenClaw trong môi trường tách biệt (máy ảo, container).

Theo WhiteHat.vn

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview