Trần Anh Quân

Writer

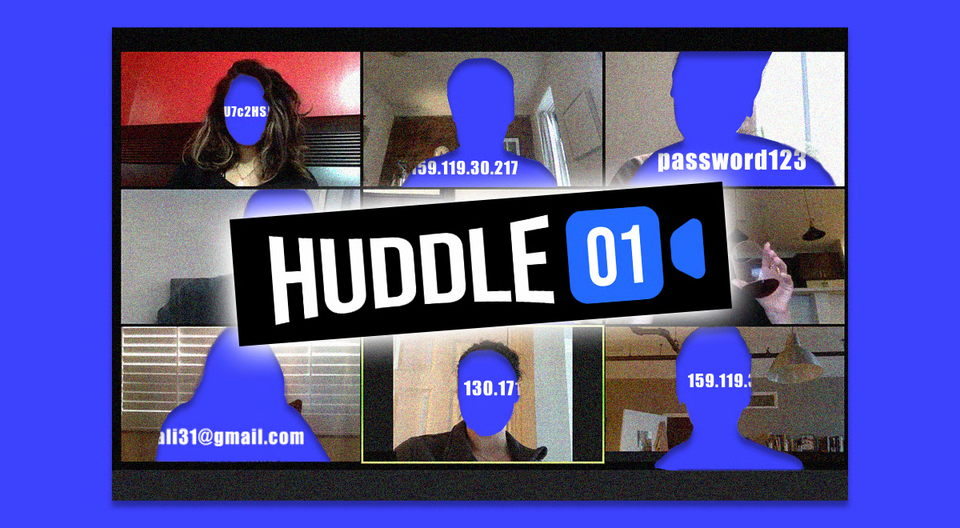

Bạn có bao giờ nghĩ một nền tảng họp video Web3, tích hợp ví tiền điện tử và tuyên bố không thu thập dữ liệu người dùng, lại để lộ hơn nửa triệu bản ghi chứa email, IP và địa chỉ ví ngay trên một máy chủ mở, không mã hóa, không xác thực?

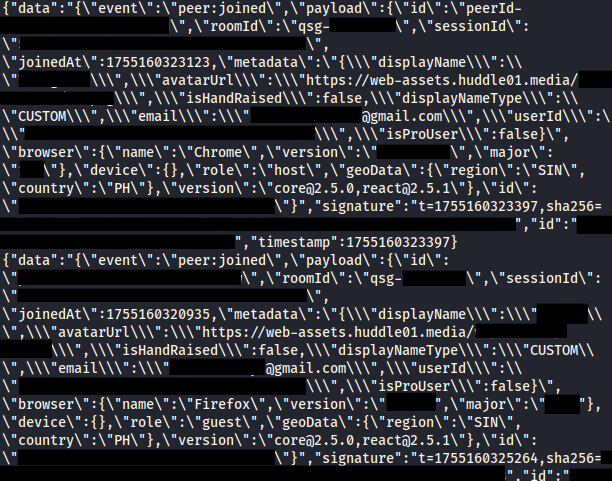

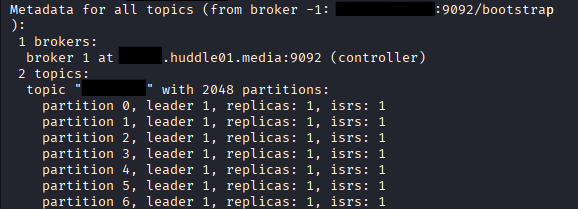

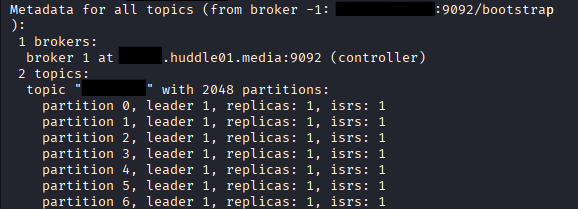

Một máy chủ Kafka Broker của nền tảng này bị mở công khai, không có bất kỳ lớp bảo vệ nào. Toàn bộ dữ liệu phiên họp video được truyền theo thời gian thực, không mã hóa, không xác thực và không hạn chế truy cập. Ai cũng có thể kết nối vào và xem dữ liệu.

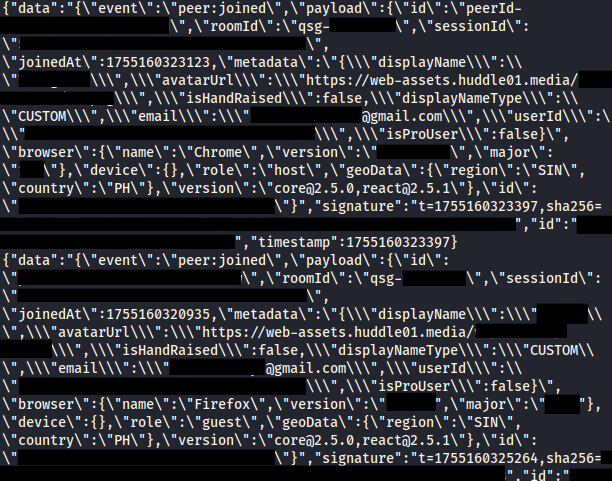

Cybernews là nhóm đã phát hiện ra lỗ hổng này. Khi họ kiểm tra máy chủ, nó đang chứa hơn 621.000 mục nhật ký chỉ trong 13 ngày, tất cả được cập nhật liên tục.

Thông tin bị lộ gồm:

Vụ việc bị phát hiện từ cuối tháng 8/2025. Cybernews đã cảnh báo công ty, nhưng hơn một tháng sau, máy chủ vẫn công khai truy cập.

Tuy nhiên, hạ tầng truyền thông “phi tập trung” mà họ quảng bá thực chất vẫn dựa vào máy chủ tập trung để phát và lưu dữ liệu. Không kích hoạt mã hóa hay xác thực trên Kafka cho thấy vấn đề không nằm ở công nghệ, mà ở cách vận hành.

Cybernews từng gặp nhiều trường hợp tương tự với các doanh nghiệp y tế, Shopify plugin, ứng dụng AI bạn gái, dịch vụ giao đồ ăn và nền tảng kiểm soát trẻ em, tất cả đều từ các Kafka Broker cấu hình sai.

Nguồn bài viết: https://cybernews.com/security/video-call-app-huddle01-leaks-sensitive-user-data/

Khi “bảo mật phi tập trung” chỉ là khẩu hiệu

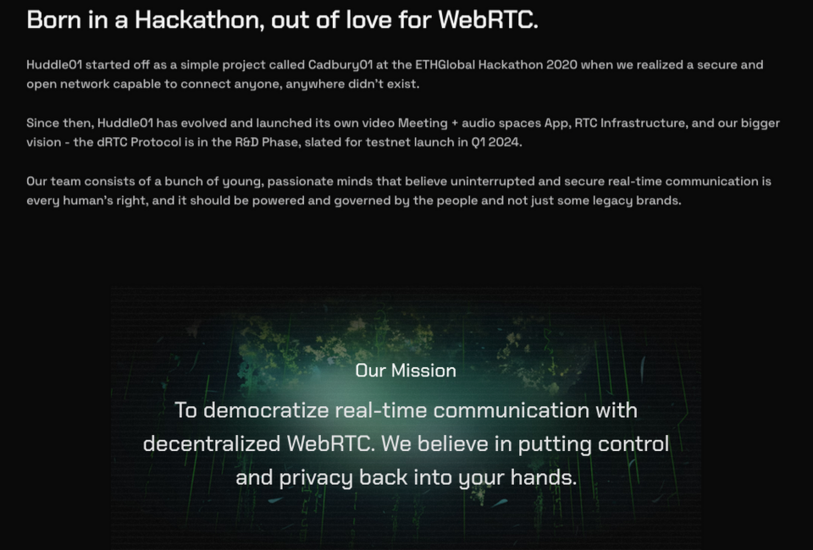

Huddle01 được quảng bá như một ứng dụng họp video WebRTC phi tập trung, hỗ trợ đăng nhập bằng ví tiền điện tử và cam kết không thu thập dữ liệu cá nhân. Nhưng những gì vừa bị phát hiện lại cho thấy điều ngược lại.Một máy chủ Kafka Broker của nền tảng này bị mở công khai, không có bất kỳ lớp bảo vệ nào. Toàn bộ dữ liệu phiên họp video được truyền theo thời gian thực, không mã hóa, không xác thực và không hạn chế truy cập. Ai cũng có thể kết nối vào và xem dữ liệu.

Cybernews là nhóm đã phát hiện ra lỗ hổng này. Khi họ kiểm tra máy chủ, nó đang chứa hơn 621.000 mục nhật ký chỉ trong 13 ngày, tất cả được cập nhật liên tục.

Thông tin bị lộ gồm:

- Tên người dùng (nhiều trường hợp là tên thật)

- Địa chỉ ví tiền điện tử (Bitcoin, Ethereum…)

- Địa chỉ IP và quốc gia

- Thời gian và thời lượng cuộc gọi

- Danh sách người tham gia từng cuộc gọi

- Các định danh liên quan khác

Vụ việc bị phát hiện từ cuối tháng 8/2025. Cybernews đã cảnh báo công ty, nhưng hơn một tháng sau, máy chủ vẫn công khai truy cập.

Nguy cơ đối với người dùng

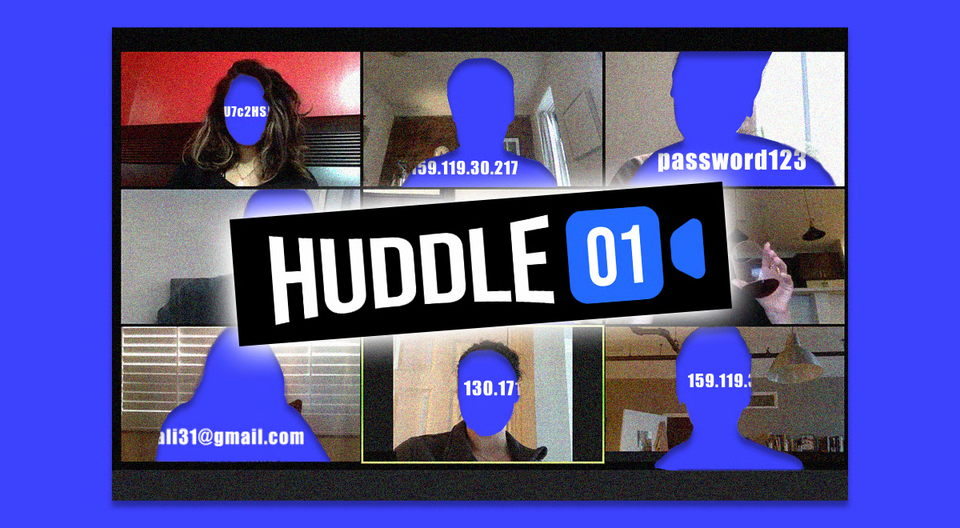

Khi thông tin nhận dạng cá nhân gắn liền với ví tiền điện tử, rủi ro tăng gấp nhiều lần. Dữ liệu này có thể bị khai thác cho các cuộc tấn công nhắm mục tiêu:- Lừa đảo qua email hoặc mạng xã hội

- Xác định ai đang nắm giữ lượng crypto lớn

- Dựng sơ đồ quan hệ giữa các ví

- Tấn công kỹ thuật xã hội tinh vi

Hình ảnh nền tảng và vấn đề cốt lõi

Huddle01 thuộc Graphene01 Labs, trụ sở tại Delaware (Mỹ), với hơn 100.000 người dùng theo đánh giá của Cybernews. Ứng dụng đã có mặt trên Google Play và iOS với hàng chục nghìn lượt tải và đánh giá tích cực.

Tuy nhiên, hạ tầng truyền thông “phi tập trung” mà họ quảng bá thực chất vẫn dựa vào máy chủ tập trung để phát và lưu dữ liệu. Không kích hoạt mã hóa hay xác thực trên Kafka cho thấy vấn đề không nằm ở công nghệ, mà ở cách vận hành.

Cybernews từng gặp nhiều trường hợp tương tự với các doanh nghiệp y tế, Shopify plugin, ứng dụng AI bạn gái, dịch vụ giao đồ ăn và nền tảng kiểm soát trẻ em, tất cả đều từ các Kafka Broker cấu hình sai.

Khuyến nghị dành cho người dùng

Những ai từng dùng Huddle01 nên lưu ý:- Cảnh giác với email lừa đảo hoặc chiếm quyền mạng xã hội

- Nếu ví bị lộ danh tính, nên:

• Rút hoặc chuyển tài sản khỏi ví

• Dừng sử dụng địa chỉ bị rò rỉ

• Tạo ví mới để không bị truy vết - Tránh dùng lại email đó cho các dịch vụ liên quan đến crypto

- Bật xác thực cho Kafka

- Mã hóa khi truyền dữ liệu

- Danh sách trắng IP

- Chặn truy cập từ Internet mở

Nguồn bài viết: https://cybernews.com/security/video-call-app-huddle01-leaks-sensitive-user-data/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview