CyberThao

Writer

GPUHammer làm suy yếu mô hình AI qua tấn công đảo bit

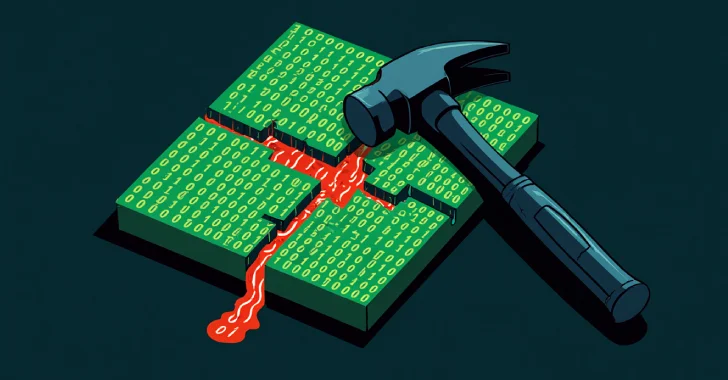

Một biến thể mới nguy hiểm của tấn công RowHammer, có tên là GPUHammer, vừa được phát hiện nhắm vào các GPU NVIDIA. Biến thể này có thể gây đảo bit trong bộ nhớ GPU, làm giảm độ chính xác của mô hình AI từ 80% xuống còn dưới 1%.NVIDIA đã đưa ra cảnh báo, khuyến nghị người dùng nên bật ECC (Error Correction Code – Mã sửa lỗi) để bảo vệ dữ liệu. Theo hãng, khả năng bị tấn công còn tùy thuộc vào loại DRAM, cấu hình hệ thống và phần cứng cụ thể. Biến thể này đã được thử nghiệm thành công trên GPU NVIDIA A6000 sử dụng bộ nhớ GDDR6.

Cuộc tấn công được phát hiện bởi các nhà nghiên cứu tại Đại học Toronto. Họ cho biết khi kẻ tấn công khai thác thành công GPUHammer, mô hình trí tuệ nhân tạo có thể bị thay đổi trọng số nội bộ — làm suy giảm hiệu suất một cách âm thầm, không dễ phát hiện hay khôi phục.

RowHammer vốn là một dạng tấn công phần cứng nổi tiếng, tương tự như Spectre và Meltdown, nhưng thay vì tấn công CPU, nó nhắm vào DRAM – nơi dữ liệu được lưu trữ tạm thời. Khi truy cập lặp lại vào một hàng bộ nhớ, RowHammer gây nhiễu điện, khiến các ô nhớ lân cận bị đảo bit (bit flip). GPUHammer là phiên bản đầu tiên cho thấy điều này có thể xảy ra ngay cả trên GPU, làm tổn hại đến các mô hình học máy chạy trên đó.

Đặc biệt, dù đã có các biện pháp giảm thiểu như Target Row Refresh (TRR), GPUHammer vẫn có thể vượt qua và thực hiện đảo bit thành công. Không giống như CPU đã được bảo vệ bởi nhiều năm nghiên cứu bảo mật, GPU lại thường thiếu kiểm soát truy cập và kiểm tra lỗi ở cấp độ lệnh.

Trong môi trường điện toán đám mây hoặc hệ thống chia sẻ GPU như VDI hay nền tảng học máy, một đối tượng độc hại có thể lợi dụng GPUHammer để gây lỗi cho các mô hình AI đang chạy ở phiên làm việc khác — mà không cần quyền truy cập trực tiếp.

Hệ lụy với AI, bảo mật và quy định tuân thủ

GPUHammer không chỉ là một lỗi kỹ thuật – nó mở ra một bề mặt tấn công mới nhắm đến lõi của hạ tầng AI. Nếu các mô hình bị sai lệch mà không ai phát hiện, điều đó có thể dẫn đến các quyết định sai trong lĩnh vực tài chính, chăm sóc sức khỏe, xe tự hành hoặc hệ thống phát hiện gian lận.Điều này đặc biệt nghiêm trọng với các ngành bị ràng buộc bởi quy định như ISO/IEC 27001 hay Đạo luật AI của EU. Một mô hình AI sai do bị tấn công lật bit có thể làm sai lệch dữ liệu, vi phạm chuẩn an toàn hoặc khả năng giải thích.

Một số nghiên cứu trước đó, như SpecHammer năm 2022, từng kết hợp RowHammer và Spectre để tạo ra tấn công suy đoán bằng cách thay đổi bit trong bộ nhớ. Mới đây, một biến thể khác có tên CrowHammer đã cho thấy khả năng dùng RowHammer để khôi phục khóa mã hóa trong các thuật toán sau lượng tử như FALCON (FIPS 206) — một lựa chọn được NIST đề xuất chuẩn hóa.

Với GPUHammer, chỉ một đảo bit chính xác cũng đủ để gây lỗi mô hình hoặc mở ra tấn công. Trong một thử nghiệm với mạng nơ-ron sâu (DNN) trên ImageNet, các nhà nghiên cứu đã chứng minh độ chính xác giảm từ 80% xuống chỉ còn 0,1%.

NVIDIA khuyến nghị người dùng bật ECC bằng cách chạy lệnh:

nvidia-smi -e 1

Và kiểm tra trạng thái ECC qua:

nvidia-smi -q | grep ECC

Việc theo dõi nhật ký lỗi hệ thống ở /var/log/syslog hoặc dmesg cũng giúp phát hiện các nỗ lực đảo bit. Một số cấu hình có thể bật ECC có chọn lọc cho những khối lượng công việc quan trọng nhằm giảm thiểu ảnh hưởng đến hiệu năng.

Theo các tác giả nghiên cứu – Chris (Shaopeng) Lin, Joyce Qu và Gururaj Saileshwar – ECC có thể làm chậm hiệu suất suy luận của GPU A6000 tới 10% và giảm dung lượng bộ nhớ khoảng 6,25%. Tuy nhiên, đây là cái giá phải trả để bảo vệ các hệ thống AI khỏi nguy cơ âm thầm nhưng nghiêm trọng.

Các GPU mới như NVIDIA H100 hay RTX 5090 không bị ảnh hưởng vì đã có ECC tích hợp sẵn, giúp phát hiện và sửa lỗi đảo bit tự động.

Đọc chi tiết tại đây: https://thehackernews.com/2025/07/gpuhammer-new-rowhammer-attack-variant.html

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview