Duy Linh

Writer

Một biến thể Trojan truy cập từ xa (RAT) mới mang tên Steaelite đang nhanh chóng lan rộng trong hệ sinh thái tội phạm mạng, thúc đẩy làn sóng tống tiền kép nhắm vào doanh nghiệp. Công cụ này không chỉ dừng ở đánh cắp dữ liệu mà còn tích hợp sẵn khả năng triển khai mã độc tống tiền trong cùng một nền tảng.

Phần mềm độc hại Steaelite RAT gây ra làn sóng tấn công tống tiền kép nhắm vào các doanh nghiệp.

Xuất hiện từ tháng 11/2025, Steaelite tự quảng bá trên các diễn đàn ngầm là giải pháp điều khiển từ xa “hoàn toàn không thể phát hiện” (FUD), tương thích với Windows 10 và Windows 11.

Chiến lược tiếp thị của nó tương tự các dự án phần mềm thương mại: nhà phát triển duy trì hoạt động quảng bá trên nhiều diễn đàn web đen với hơn 80 bài đăng, đồng thời đăng video giới thiệu chuyên nghiệp trên YouTube để thu hút người mua. Sự kết hợp giữa quảng bá ngầm và nền tảng công khai cho thấy tham vọng mở rộng thị trường, đặc biệt hướng đến các đối tượng kỹ năng thấp đang tìm kiếm bộ công cụ giám sát và truy cập trọn gói.

Steaelite cung cấp các tính năng vốn trước đây chỉ xuất hiện trong các chiến dịch malware tùy chỉnh của nhóm chuyên nghiệp, bao gồm giám sát HVNC (mạng ảo ẩn) và khả năng vượt qua ứng dụng ngân hàng.

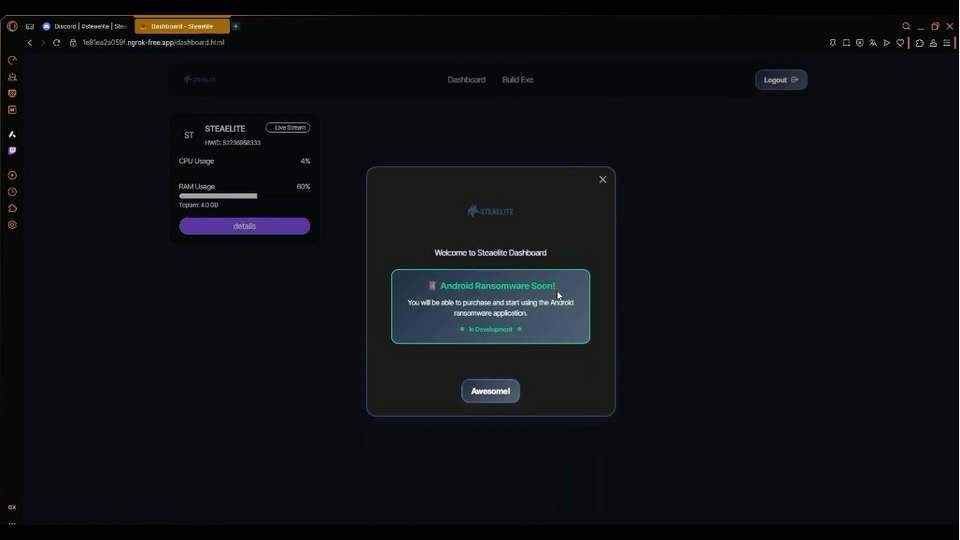

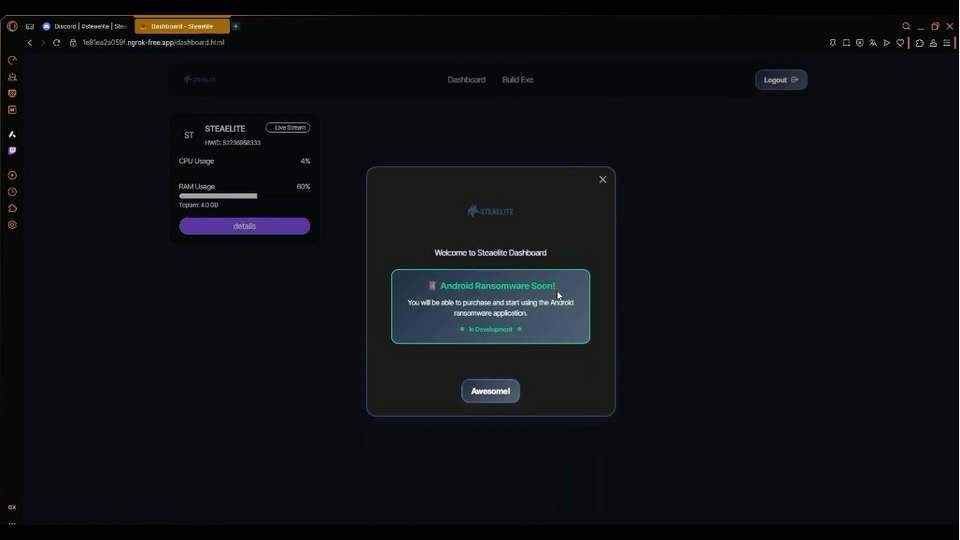

Bảng điều khiển quảng cáo mô-đun mã độc tống tiền Android sắp ra mắt (Nguồn: BLACKFOG).

Ngay khi đăng nhập, giao diện hiển thị biểu ngữ quảng bá mô-đun ransomware Android “đang phát triển”. Điều này cho thấy ý định mở rộng tấn công sang thiết bị di động, cho phép nhắm mục tiêu đồng thời vào máy tính doanh nghiệp và điện thoại nhân viên trong cùng một chiến dịch.

Thanh công cụ chính tích hợp đầy đủ chức năng:

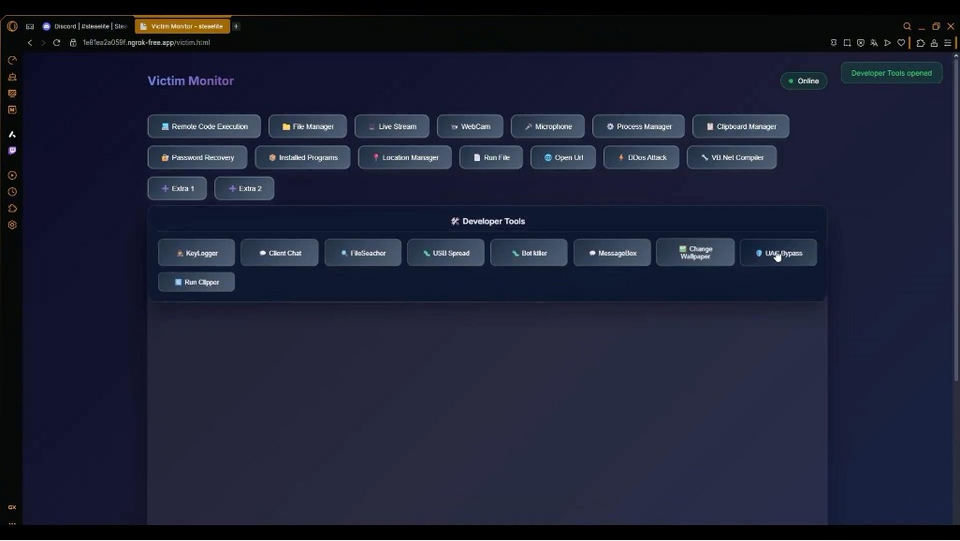

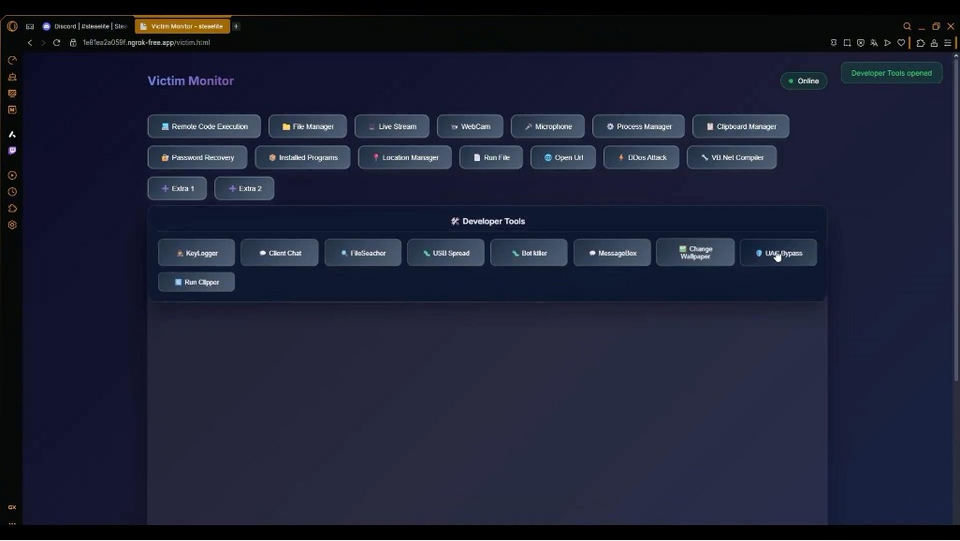

Phần công cụ dành cho nhà phát triển (Nguồn: BLACKFOG).

Trong bảng “công cụ dành cho nhà phát triển”, Steaelite cung cấp:

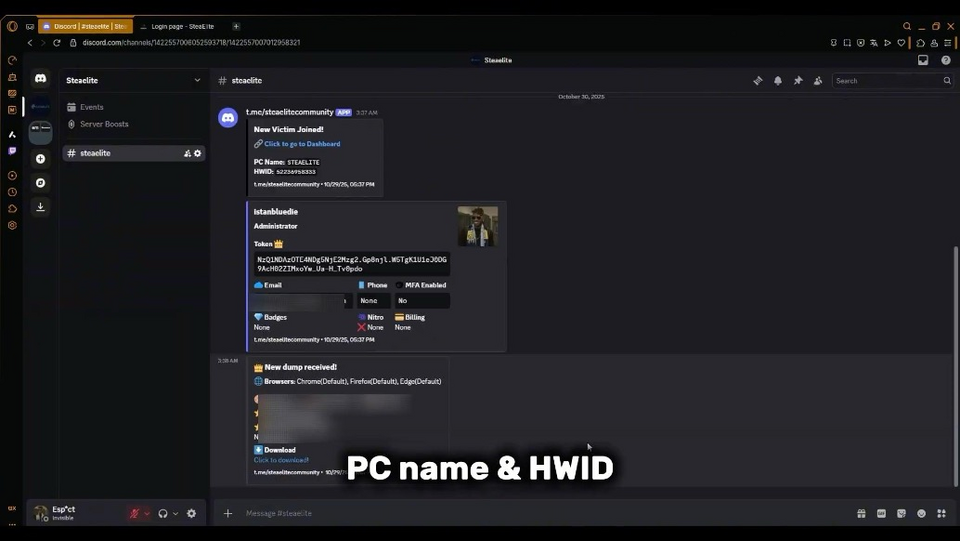

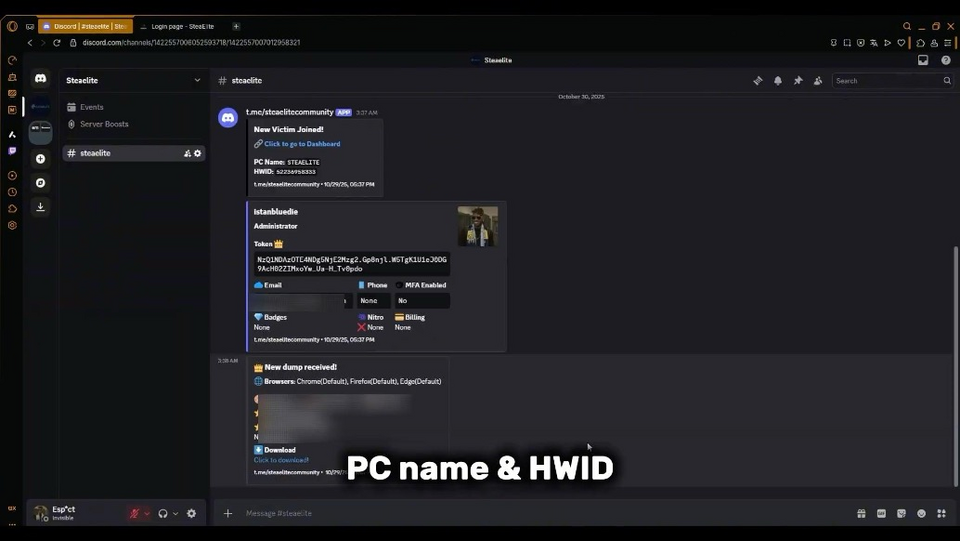

Thông báo tự động về việc rò rỉ thông tin đăng nhập (Nguồn: BLACKFOG).

Quá trình tự động này cho phép chuyển đổi nhanh từ thu thập dữ liệu sang mã hóa mà không cần công cụ bên ngoài hoặc đối tác khác.

Trước đây, mô hình tống tiền kép đòi hỏi nhiều nhóm phối hợp: một nhóm xâm nhập và đánh cắp dữ liệu, nhóm khác triển khai ransomware. Steaelite hợp nhất hai vai trò này vào một giao diện duy nhất, rút ngắn đáng kể thời gian từ xâm nhập đến tống tiền.

Đối với đội ngũ an ninh mạng, thiết kế này làm mờ ranh giới giữa malware đánh cắp thông tin và ransomware. Chỉ phát hiện hành vi mã hóa là chưa đủ, vì dữ liệu nhạy cảm có thể đã bị đánh cắp trước đó.

Doanh nghiệp cần giám sát lưu lượng dữ liệu đi ra ngoài thay vì chỉ tập trung vào mã hóa điểm cuối. Các nền tảng chống rò rỉ dữ liệu như ADX của BlackFog tập trung chặn truyền tải mạng trái phép, bao gồm đánh cắp thông tin đăng nhập, chiếm đoạt clipboard và truyền tập tin. Việc ngăn chặn đánh cắp dữ liệu theo thời gian thực có thể vô hiệu hóa giai đoạn đầu của tống tiền kép.

Phần mềm độc hại Steaelite RAT gây ra làn sóng tấn công tống tiền kép nhắm vào các doanh nghiệp.

Xuất hiện từ tháng 11/2025, Steaelite tự quảng bá trên các diễn đàn ngầm là giải pháp điều khiển từ xa “hoàn toàn không thể phát hiện” (FUD), tương thích với Windows 10 và Windows 11.

Chiến lược tiếp thị của nó tương tự các dự án phần mềm thương mại: nhà phát triển duy trì hoạt động quảng bá trên nhiều diễn đàn web đen với hơn 80 bài đăng, đồng thời đăng video giới thiệu chuyên nghiệp trên YouTube để thu hút người mua. Sự kết hợp giữa quảng bá ngầm và nền tảng công khai cho thấy tham vọng mở rộng thị trường, đặc biệt hướng đến các đối tượng kỹ năng thấp đang tìm kiếm bộ công cụ giám sát và truy cập trọn gói.

Steaelite cung cấp các tính năng vốn trước đây chỉ xuất hiện trong các chiến dịch malware tùy chỉnh của nhóm chuyên nghiệp, bao gồm giám sát HVNC (mạng ảo ẩn) và khả năng vượt qua ứng dụng ngân hàng.

Bên trong bảng điều khiển Steaelite

Steaelite vận hành hoàn toàn qua bảng điều khiển dựa trên trình duyệt. Người điều hành có thể quản lý hệ thống bị nhiễm theo thời gian thực, xem danh sách nạn nhân đang kết nối cùng các thông tin như ID phần cứng, mức sử dụng CPU, RAM và phiên bản hệ điều hành.

Bảng điều khiển quảng cáo mô-đun mã độc tống tiền Android sắp ra mắt (Nguồn: BLACKFOG).

Ngay khi đăng nhập, giao diện hiển thị biểu ngữ quảng bá mô-đun ransomware Android “đang phát triển”. Điều này cho thấy ý định mở rộng tấn công sang thiết bị di động, cho phép nhắm mục tiêu đồng thời vào máy tính doanh nghiệp và điện thoại nhân viên trong cùng một chiến dịch.

Thanh công cụ chính tích hợp đầy đủ chức năng:

- Thực thi mã từ xa

- Duyệt và trích xuất tập tin

- Giám sát hệ thống

- Điều khiển webcam, micro

- Khôi phục mật khẩu

- Theo dõi vị trí

- Tấn công DDoS

- Biên dịch payload VB.NET

Phần công cụ dành cho nhà phát triển (Nguồn: BLACKFOG).

Trong bảng “công cụ dành cho nhà phát triển”, Steaelite cung cấp:

- Ghi lại thao tác bàn phím (keylogging)

- Lây nhiễm qua USB

- Vượt qua UAC

- Công cụ cắt xén tiền điện tử, thay thế địa chỉ ví đã sao chép bằng ví do kẻ tấn công kiểm soát

Khả năng tống tiền kép hợp nhất

Điểm khác biệt lớn nhất của Steaelite nằm ở thiết kế “tất cả trong một”. Ngay khi nạn nhân kết nối, RAT tự động đánh cắp mật khẩu trình duyệt, mã thông báo phiên và cookie, sau đó trích xuất dữ liệu trước khi người điều hành tương tác.

Thông báo tự động về việc rò rỉ thông tin đăng nhập (Nguồn: BLACKFOG).

Quá trình tự động này cho phép chuyển đổi nhanh từ thu thập dữ liệu sang mã hóa mà không cần công cụ bên ngoài hoặc đối tác khác.

Trước đây, mô hình tống tiền kép đòi hỏi nhiều nhóm phối hợp: một nhóm xâm nhập và đánh cắp dữ liệu, nhóm khác triển khai ransomware. Steaelite hợp nhất hai vai trò này vào một giao diện duy nhất, rút ngắn đáng kể thời gian từ xâm nhập đến tống tiền.

Đối với đội ngũ an ninh mạng, thiết kế này làm mờ ranh giới giữa malware đánh cắp thông tin và ransomware. Chỉ phát hiện hành vi mã hóa là chưa đủ, vì dữ liệu nhạy cảm có thể đã bị đánh cắp trước đó.

Doanh nghiệp cần giám sát lưu lượng dữ liệu đi ra ngoài thay vì chỉ tập trung vào mã hóa điểm cuối. Các nền tảng chống rò rỉ dữ liệu như ADX của BlackFog tập trung chặn truyền tải mạng trái phép, bao gồm đánh cắp thông tin đăng nhập, chiếm đoạt clipboard và truyền tập tin. Việc ngăn chặn đánh cắp dữ liệu theo thời gian thực có thể vô hiệu hóa giai đoạn đầu của tống tiền kép.

Chỉ số xâm nhập (IOC)

- SHA-256: b2a8d97da2a653de75d3d1be583910233a81a3794364e19ee4bc352b06b48f36 (chia sẻ bởi @solostalking trên X)

- Tên: Steaelite

- Lần đầu quan sát: Tháng 11/2025

- C2: 1e81ea2a059f.ngrok-free.app (thay đổi mỗi phiên, quan sát trong bản demo)

- Đường dẫn liên quan: /dashboard.html, /victim.html

Đọc chi tiết tại đây: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview