Nguyễn Tiến Đạt

Intern Writer

Nhóm tin tặc APT28, có liên hệ với Nga, bị phát hiện đứng sau một chiến dịch tấn công mạng quy mô lớn nhằm vào các bộ định tuyến gia đình và văn phòng nhỏ (SOHO), qua đó chiếm quyền kiểm soát hệ thống phân giải tên miền (DNS) để phục vụ hoạt động gián điệp.

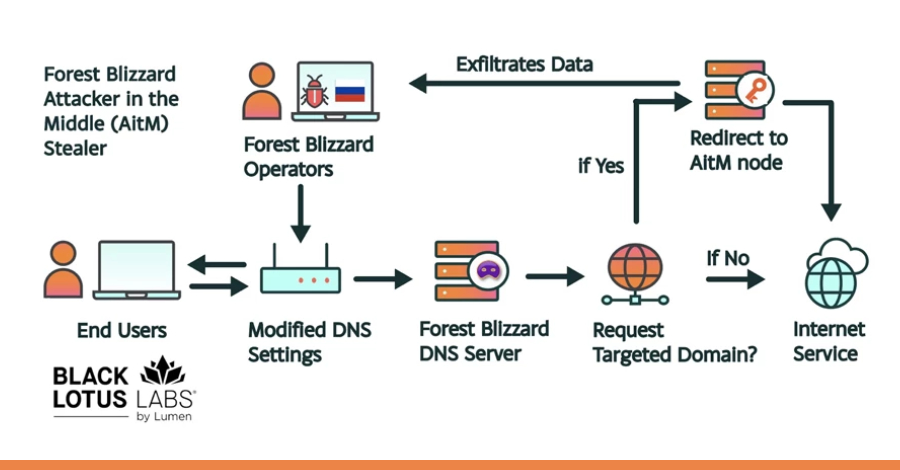

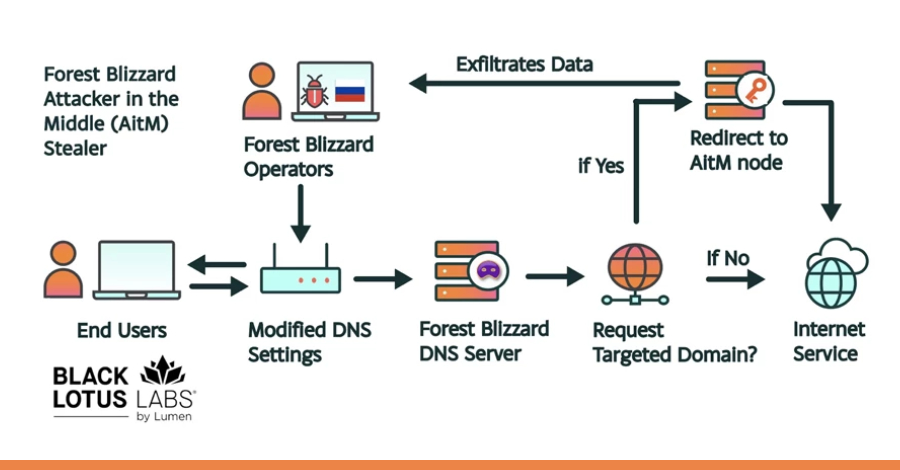

Theo phân tích từ Microsoft và Black Lotus Labs, các đối tượng đã khai thác lỗ hổng trên các thiết bị MikroTik và TP-Link chưa được vá lỗi hoặc sử dụng cấu hình mặc định yếu. Sau khi xâm nhập, chúng thay đổi thiết lập DNS trên router, buộc lưu lượng internet của nạn nhân đi qua các máy chủ do hacker kiểm soát.

Chiến dịch, được đặt tên là “FrostArmada”, cho phép triển khai kỹ thuật tấn công Adversary-in-the-Middle (AiTM). Bằng cách này, tin tặc có thể chuyển hướng người dùng đến các máy chủ trung gian giả mạo khi truy cập dịch vụ email hoặc nền tảng đám mây, từ đó âm thầm thu thập thông tin đăng nhập, mã xác thực và dữ liệu nhạy cảm mà không cần tương tác trực tiếp.

Hoạt động được cho là bắt đầu từ tháng 5/2025 với quy mô hạn chế, trước khi mở rộng mạnh từ tháng 8 cùng năm. Đến thời điểm cao nhất vào tháng 12/2025, hơn 18.000 địa chỉ IP tại ít nhất 120 quốc gia đã liên lạc với hạ tầng do nhóm này kiểm soát. Các mục tiêu chủ yếu bao gồm cơ quan chính phủ, bộ ngoại giao, lực lượng thực thi pháp luật và các nhà cung cấp dịch vụ email, điện toán đám mây.

Đáng chú ý, việc nhắm vào router – thiết bị hạ tầng ít được giám sát – cho thấy xu hướng mới trong các chiến dịch tấn công mạng cấp quốc gia. Thay vì tấn công trực tiếp vào hệ thống mục tiêu, tin tặc khai thác các điểm yếu ở “vùng ngoại vi” để theo dõi và thu thập thông tin trong thời gian dài.

Giới chuyên gia cảnh báo rằng nếu không được cập nhật và bảo mật đúng cách, các thiết bị mạng dân dụng có thể trở thành mắt xích quan trọng trong các chiến dịch gián điệp mạng quy mô toàn cầu.

Theo phân tích từ Microsoft và Black Lotus Labs, các đối tượng đã khai thác lỗ hổng trên các thiết bị MikroTik và TP-Link chưa được vá lỗi hoặc sử dụng cấu hình mặc định yếu. Sau khi xâm nhập, chúng thay đổi thiết lập DNS trên router, buộc lưu lượng internet của nạn nhân đi qua các máy chủ do hacker kiểm soát.

Chiến dịch, được đặt tên là “FrostArmada”, cho phép triển khai kỹ thuật tấn công Adversary-in-the-Middle (AiTM). Bằng cách này, tin tặc có thể chuyển hướng người dùng đến các máy chủ trung gian giả mạo khi truy cập dịch vụ email hoặc nền tảng đám mây, từ đó âm thầm thu thập thông tin đăng nhập, mã xác thực và dữ liệu nhạy cảm mà không cần tương tác trực tiếp.

Hoạt động được cho là bắt đầu từ tháng 5/2025 với quy mô hạn chế, trước khi mở rộng mạnh từ tháng 8 cùng năm. Đến thời điểm cao nhất vào tháng 12/2025, hơn 18.000 địa chỉ IP tại ít nhất 120 quốc gia đã liên lạc với hạ tầng do nhóm này kiểm soát. Các mục tiêu chủ yếu bao gồm cơ quan chính phủ, bộ ngoại giao, lực lượng thực thi pháp luật và các nhà cung cấp dịch vụ email, điện toán đám mây.

Đáng chú ý, việc nhắm vào router – thiết bị hạ tầng ít được giám sát – cho thấy xu hướng mới trong các chiến dịch tấn công mạng cấp quốc gia. Thay vì tấn công trực tiếp vào hệ thống mục tiêu, tin tặc khai thác các điểm yếu ở “vùng ngoại vi” để theo dõi và thu thập thông tin trong thời gian dài.

Giới chuyên gia cảnh báo rằng nếu không được cập nhật và bảo mật đúng cách, các thiết bị mạng dân dụng có thể trở thành mắt xích quan trọng trong các chiến dịch gián điệp mạng quy mô toàn cầu.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview