Nguyễn Tiến Đạt

Intern Writer

Ngày 1/4 – Đội ứng phó khẩn cấp máy tính Ukraine (CERT-UA) vừa cảnh báo về một chiến dịch tấn công mạng quy mô lớn, trong đó tin tặc giả mạo chính cơ quan này để phát tán phần mềm độc hại mang tên AGEWHEEZE tới hàng loạt mục tiêu.

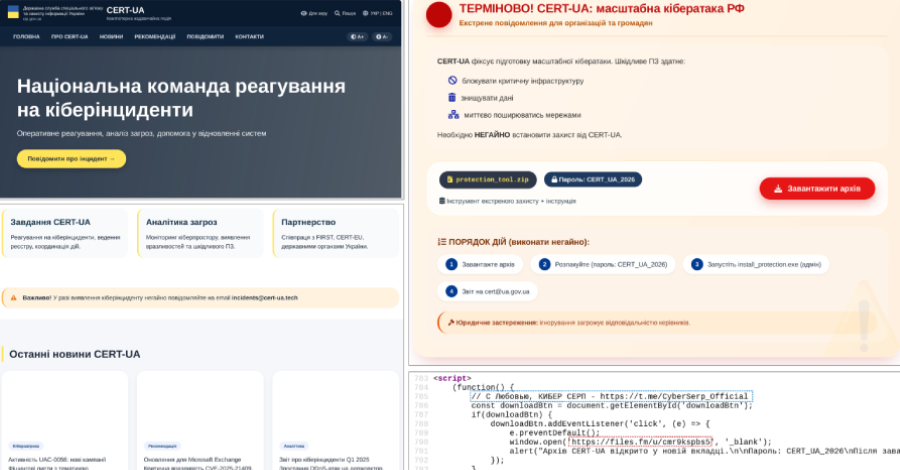

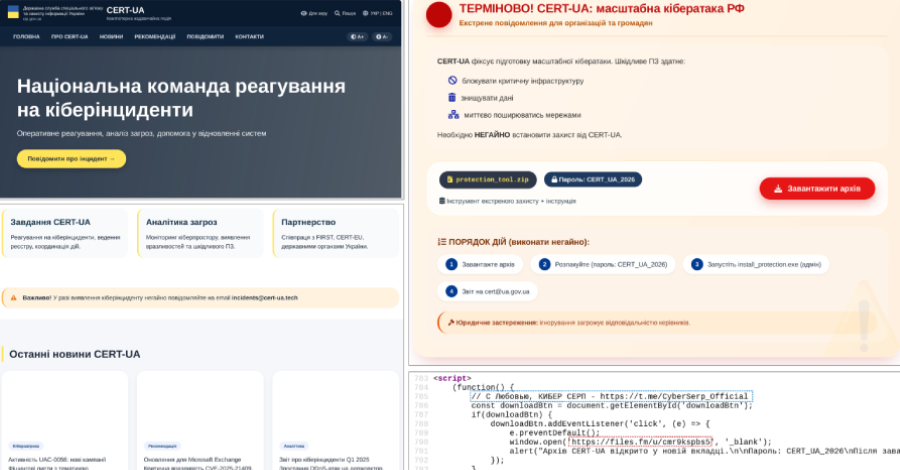

Theo thông tin từ CERT-UA, nhóm tin tặc được định danh UAC-0255 đã tiến hành gửi email lừa đảo trong hai ngày 26 và 27/3/2026. Các email này giả danh cơ quan an ninh mạng, kêu gọi người nhận tải về và cài đặt một “phần mềm bảo mật chuyên dụng”.

Tệp đính kèm được gửi dưới dạng file ZIP có mật khẩu, lưu trữ trên nền tảng Files.fm với tên “CERT_UA_protection_tool.zip”. Khi giải nén và cài đặt, người dùng vô tình kích hoạt mã độc AGEWHEEZE – một trojan truy cập từ xa (RAT) được phát triển bằng ngôn ngữ Go.

Phần mềm độc hại này có khả năng kết nối tới máy chủ điều khiển từ xa thông qua giao thức WebSockets, cho phép tin tặc thực hiện hàng loạt hành vi nguy hiểm như thực thi lệnh, thao tác tệp, theo dõi clipboard, mô phỏng chuột và bàn phím, chụp ảnh màn hình, cũng như kiểm soát tiến trình hệ thống.

Ngoài ra, AGEWHEEZE còn được thiết kế để duy trì sự hiện diện lâu dài trên thiết bị bị nhiễm bằng cách tạo tác vụ theo lịch, chỉnh sửa Registry Windows hoặc tự động khởi chạy cùng hệ thống.

Chiến dịch tấn công nhắm tới nhiều đối tượng, bao gồm cơ quan nhà nước, tổ chức y tế, doanh nghiệp an ninh, cơ sở giáo dục, tổ chức tài chính và các công ty công nghệ. Một số email được gửi từ địa chỉ giả mạo “incidents@cert-ua[.]tech”, nhằm tăng độ tin cậy.

Đáng chú ý, tên miền giả mạo “cert-ua[.]tech” được phát hiện có dấu hiệu được tạo bằng công cụ trí tuệ nhân tạo (AI). Trong mã nguồn trang web còn xuất hiện dòng chú thích bằng tiếng Nga với nội dung “Với tình yêu, CYBER SERP”.

Nhóm Cyber Serp, tự nhận là “các chuyên gia hoạt động ngầm trên mạng từ Ukraine”, đã công khai nhận trách nhiệm cho chiến dịch này trên Telegram. Kênh của nhóm được lập từ tháng 11/2025 và hiện có hơn 700 người theo dõi.

Tin tặc tuyên bố đã gửi email tới khoảng 1 triệu hộp thư và xâm nhập hơn 200.000 thiết bị. Tuy nhiên, CERT-UA cho biết quy mô thiệt hại thực tế thấp hơn nhiều, với chỉ một số ít thiết bị cá nhân – chủ yếu thuộc nhân viên các cơ sở giáo dục – bị nhiễm mã độc.

Cơ quan này cũng đã nhanh chóng hỗ trợ kỹ thuật và hướng dẫn xử lý cho các nạn nhân nhằm hạn chế tác động của cuộc tấn công.

Trước đó, Cyber Serp cũng nhận trách nhiệm về một vụ xâm nhập nhằm vào công ty an ninh mạng Cipher của Ukraine. Nhóm này tuyên bố đã đánh cắp dữ liệu, bao gồm cơ sở dữ liệu khách hàng và mã nguồn sản phẩm.

Phía Cipher xác nhận có sự cố rò rỉ thông tin đăng nhập của một nhân viên, nhưng khẳng định hệ thống chính vẫn an toàn và không có dữ liệu nhạy cảm bị ảnh hưởng nghiêm trọng.

Các chuyên gia cảnh báo, chiến dịch lần này cho thấy xu hướng ngày càng gia tăng của các cuộc tấn công giả mạo cơ quan uy tín kết hợp với công nghệ AI, khiến người dùng khó nhận biết hơn và tiềm ẩn nhiều rủi ro an ninh mạng trong tương lai.

Theo thông tin từ CERT-UA, nhóm tin tặc được định danh UAC-0255 đã tiến hành gửi email lừa đảo trong hai ngày 26 và 27/3/2026. Các email này giả danh cơ quan an ninh mạng, kêu gọi người nhận tải về và cài đặt một “phần mềm bảo mật chuyên dụng”.

Tệp đính kèm được gửi dưới dạng file ZIP có mật khẩu, lưu trữ trên nền tảng Files.fm với tên “CERT_UA_protection_tool.zip”. Khi giải nén và cài đặt, người dùng vô tình kích hoạt mã độc AGEWHEEZE – một trojan truy cập từ xa (RAT) được phát triển bằng ngôn ngữ Go.

Phần mềm độc hại này có khả năng kết nối tới máy chủ điều khiển từ xa thông qua giao thức WebSockets, cho phép tin tặc thực hiện hàng loạt hành vi nguy hiểm như thực thi lệnh, thao tác tệp, theo dõi clipboard, mô phỏng chuột và bàn phím, chụp ảnh màn hình, cũng như kiểm soát tiến trình hệ thống.

Ngoài ra, AGEWHEEZE còn được thiết kế để duy trì sự hiện diện lâu dài trên thiết bị bị nhiễm bằng cách tạo tác vụ theo lịch, chỉnh sửa Registry Windows hoặc tự động khởi chạy cùng hệ thống.

Chiến dịch tấn công nhắm tới nhiều đối tượng, bao gồm cơ quan nhà nước, tổ chức y tế, doanh nghiệp an ninh, cơ sở giáo dục, tổ chức tài chính và các công ty công nghệ. Một số email được gửi từ địa chỉ giả mạo “incidents@cert-ua[.]tech”, nhằm tăng độ tin cậy.

Đáng chú ý, tên miền giả mạo “cert-ua[.]tech” được phát hiện có dấu hiệu được tạo bằng công cụ trí tuệ nhân tạo (AI). Trong mã nguồn trang web còn xuất hiện dòng chú thích bằng tiếng Nga với nội dung “Với tình yêu, CYBER SERP”.

Nhóm Cyber Serp, tự nhận là “các chuyên gia hoạt động ngầm trên mạng từ Ukraine”, đã công khai nhận trách nhiệm cho chiến dịch này trên Telegram. Kênh của nhóm được lập từ tháng 11/2025 và hiện có hơn 700 người theo dõi.

Tin tặc tuyên bố đã gửi email tới khoảng 1 triệu hộp thư và xâm nhập hơn 200.000 thiết bị. Tuy nhiên, CERT-UA cho biết quy mô thiệt hại thực tế thấp hơn nhiều, với chỉ một số ít thiết bị cá nhân – chủ yếu thuộc nhân viên các cơ sở giáo dục – bị nhiễm mã độc.

Cơ quan này cũng đã nhanh chóng hỗ trợ kỹ thuật và hướng dẫn xử lý cho các nạn nhân nhằm hạn chế tác động của cuộc tấn công.

Trước đó, Cyber Serp cũng nhận trách nhiệm về một vụ xâm nhập nhằm vào công ty an ninh mạng Cipher của Ukraine. Nhóm này tuyên bố đã đánh cắp dữ liệu, bao gồm cơ sở dữ liệu khách hàng và mã nguồn sản phẩm.

Phía Cipher xác nhận có sự cố rò rỉ thông tin đăng nhập của một nhân viên, nhưng khẳng định hệ thống chính vẫn an toàn và không có dữ liệu nhạy cảm bị ảnh hưởng nghiêm trọng.

Các chuyên gia cảnh báo, chiến dịch lần này cho thấy xu hướng ngày càng gia tăng của các cuộc tấn công giả mạo cơ quan uy tín kết hợp với công nghệ AI, khiến người dùng khó nhận biết hơn và tiềm ẩn nhiều rủi ro an ninh mạng trong tương lai.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview