Duy Linh

Writer

Một chiến dịch gián điệp mạng mới đang lợi dụng GitHub Releases cùng phần mềm độc hại Python không cần PE để âm thầm đánh cắp dữ liệu từ các hệ thống Windows mục tiêu.

Chiến dịch kết hợp kỹ thuật thao túng tâm lý, cơ sở hạ tầng đám mây đáng tin cậy và cơ chế mã hóa nhiều giai đoạn nhằm duy trì quyền truy cập bí mật lâu dài trên máy tính nạn nhân.

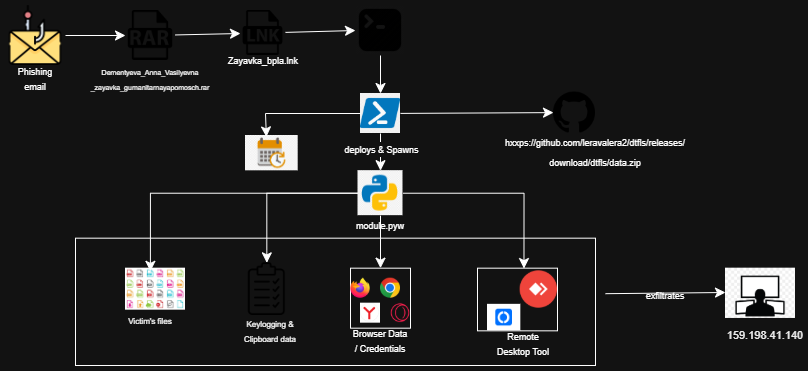

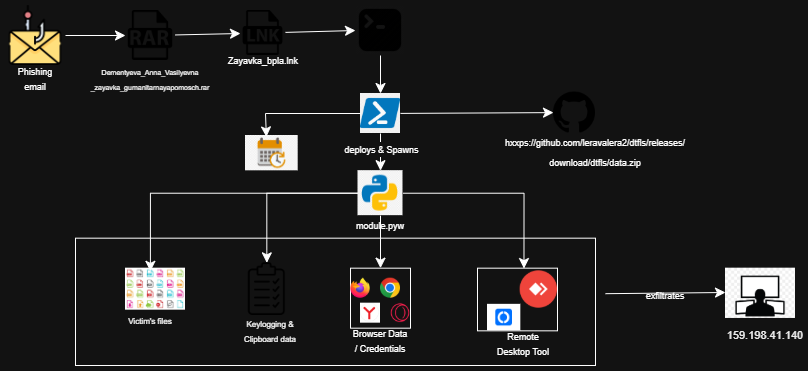

Cuộc tấn công bắt đầu bằng email lừa đảo chứa tệp LNK độc hại được nén trong tệp RAR. Nội dung được thiết kế dựa trên mẫu đơn yêu cầu viện trợ nhân đạo của Nga nhằm tạo sự tin tưởng với các mục tiêu nói tiếng Nga.

Trong một biến thể khác, kẻ tấn công còn sử dụng chiêu trò khảo sát trực tuyến, cho thấy chúng liên tục tinh chỉnh kỹ thuật phát tán để tăng tỷ lệ nhấp chuột và lây nhiễm.

Tệp LNK có kích thước lớn bất thường do nhúng trực tiếp nội dung Unicode tự mã hóa bên trong tệp thay vì gọi tập lệnh bên ngoài. Khi thực thi, PowerShell sẽ đọc nội dung ẩn này từ vị trí xác định, giải mã và chạy hoàn toàn trong bộ nhớ.

Cơ chế này khiến mã độc không thể hoạt động nếu thiếu tệp LNK gốc trên ổ đĩa, giúp nó trông vô hại trong nhiều môi trường sandbox tự động.

Sau khi kích hoạt, tập lệnh tải xuống một biểu mẫu xin trợ giúp nhân đạo bằng tiếng Nga từ máy chủ điều khiển C2 tại địa chỉ 159.198.41[.]140 và lưu vào thư mục %TEMP%\open_doc. Trong lúc nạn nhân mở tệp PDF tưởng như hợp pháp, mã độc âm thầm tiếp tục cài đặt ở chế độ nền.

CRIL cho biết đây là chiến dịch gián điệp mạng có chủ đích, tận dụng kỹ thuật xã hội và hạ tầng đáng tin cậy để duy trì truy cập lâu dài.

Chuỗi lây nhiễm (Nguồn: CRIL).

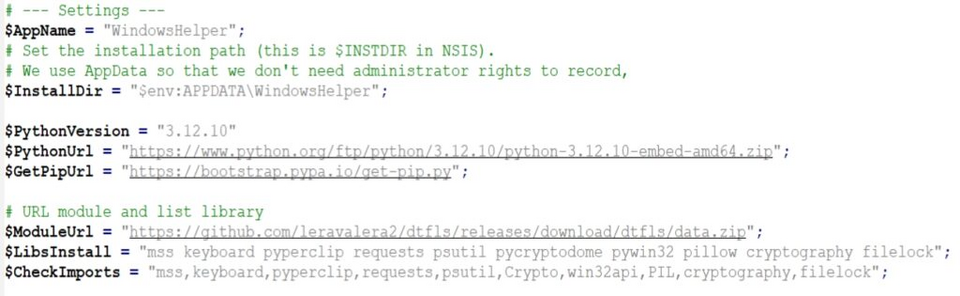

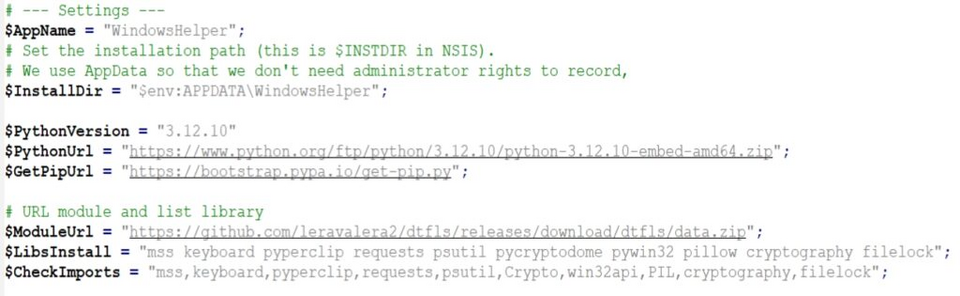

Chiến dịch còn chỉnh sửa cấu hình phân phối nhúng của Python để kích hoạt pip, cho thấy nhóm vận hành có hiểu biết sâu về cơ chế đóng gói nội bộ của Python.

Phần mềm độc hại được phân phối thông qua một tài khoản GitHub chuyên dụng bằng GitHub Releases thay vì kho lưu trữ thông thường. Mục tiêu là hòa lẫn thành phần độc hại với quy trình làm việc quen thuộc của lập trình viên, từ đó giảm nguy cơ bị phát hiện qua quét tĩnh.

Cùng tài khoản GitHub này còn lưu trữ các thành phần “sạch” như Python 3.12 nhúng và trình cài đặt pip dưới dạng các gói phát hành riêng biệt. Điều này giúp toàn bộ chuỗi công cụ được tải xuống từ một miền đáng tin cậy duy nhất, khiến hoạt động trông giống cập nhật phần mềm bình thường.

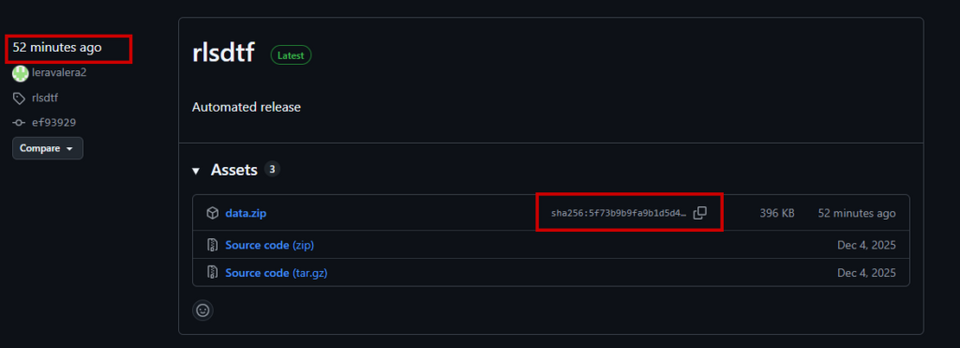

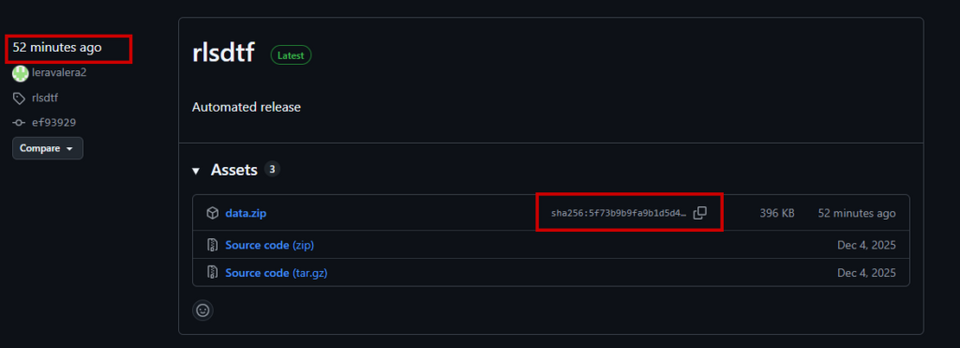

Cyble phát hiện tệp data.zip liên tục được phát hành lại với mã băm SHA-256 thay đổi giữa các phiên bản, cho thấy kẻ tấn công thường xuyên cập nhật hoặc biên dịch lại infostealer.

Trang thông tin phát hành đã được kích hoạt và cập nhật (Nguồn: CRIL).

Cơ chế duy trì hoạt động sử dụng hai trình khởi chạy VBScript ẩn như run.vbs và launch_module.vbs để gọi pythonw.exe mà không hiển thị cửa sổ. Đồng thời, một tác vụ theo lịch trình Windows mang tên “WindowsHelper” được cấu hình chạy định kỳ và vẫn tồn tại sau khi khởi động lại hệ thống.

Phần mã Python chính module.pyw được bảo vệ bằng PyArmor v9.2 Pro nhằm gây khó khăn cho quá trình phân tích tĩnh và dịch ngược.

Infostealer nhắm vào các trình duyệt Chromium và Firefox, trích xuất khóa AES-GCM từ tệp “Local State” để giải mã mật khẩu và cookie được lưu trên nhiều phiên bản Chrome.

Thiết lập môi trường Python (Nguồn: CRIL).

Nó liên tục ghi lại thao tác bàn phím vào tệp cục bộ, theo dõi clipboard theo thời gian thực và dùng thư viện mss để chụp ảnh màn hình định kỳ. Dữ liệu sau đó được nén và tải lên máy chủ điều khiển, trong khi các tệp lưu trữ cũ sẽ bị xóa để tiết kiệm dung lượng.

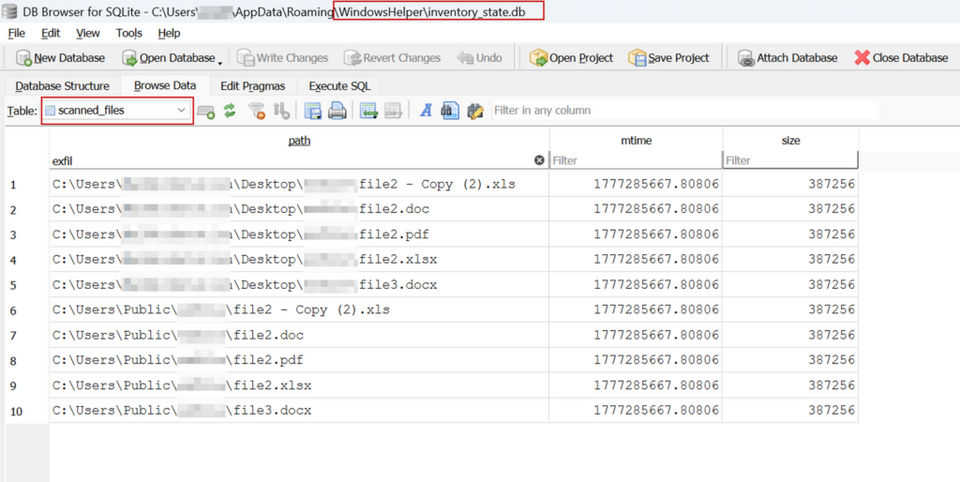

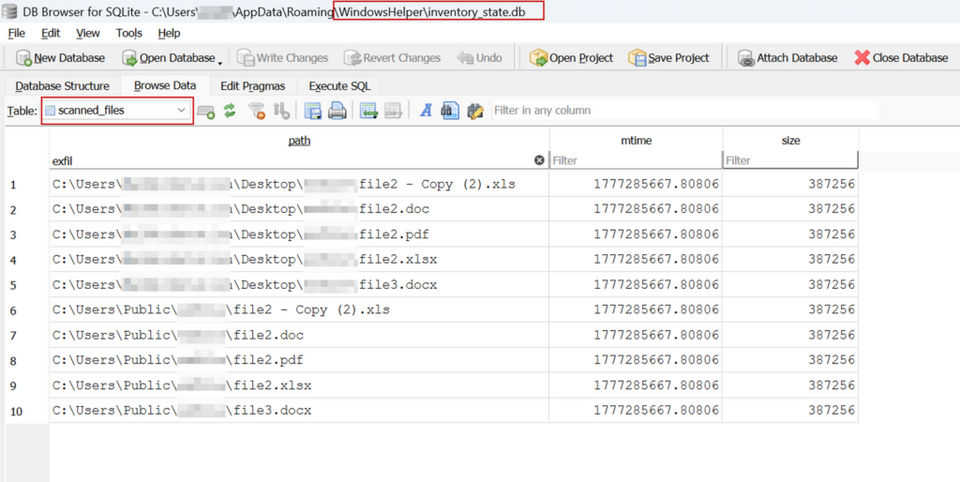

Mã độc còn quét đệ quy các thư mục người dùng nhằm tìm tài liệu quan trọng, mã nguồn, tệp cấu hình và kho lưu trữ thông tin xác thực. Các vị trí hệ thống hoặc ít giá trị sẽ bị bỏ qua. Danh sách tệp đã xử lý được lưu trong cơ sở dữ liệu SQLite cục bộ inventory_state.db để tránh tải lên trùng lặp.

Nội dung của tệp inventory_state.db (Nguồn: CRIL).

Ngoài ra, phần mềm độc hại còn tìm kiếm chuỗi thập lục phân 64 ký tự liên quan đến khóa riêng tiền điện tử và đánh cắp thư mục phiên tdata của Telegram, cho phép chiếm đoạt tài khoản mà không cần mật khẩu.

Phân tích tĩnh cho thấy mã độc có thể tải và cấu hình RustDesk cùng AnyDesk trong im lặng. Chúng sử dụng các tệp nhị phân hợp pháp từ bản phát hành chính thức nhưng ẩn toàn bộ cửa sổ hiển thị và gửi thông tin đăng nhập kết nối về máy chủ C2 để duy trì truy cập từ xa.

Toàn bộ dữ liệu đánh cắp được chuyển tới máy chủ C2 dựa trên Flask tại địa chỉ 159.198.41.140, vận hành trên VPS Namecheap sử dụng nginx và Ubuntu. Hệ thống này cung cấp các điểm cuối tải dữ liệu lên, đường hầm RustDesk và bảng điều khiển tùy chỉnh để quản lý dữ liệu đánh cắp cũng như các phiên hoạt động trực tiếp.

Dù chưa xác định được nguồn gốc chính xác, các chiêu trò bằng tiếng Nga liên quan đến viện trợ nhân đạo cho thấy chiến dịch nhiều khả năng nhắm vào cá nhân hoặc tổ chức nói tiếng Nga hoạt động trong lĩnh vực viện trợ hoặc quản lý dân sự.

Các tổ chức trong lĩnh vực này được khuyến nghị coi các tệp đính kèm email và tệp tắt mang chủ đề nhân đạo là nguy cơ cao, đồng thời kiểm tra kỹ lưu lượng GitHub trong nhật ký proxy và giám sát hoạt động bất thường của Python, RustDesk và AnyDesk trên thiết bị đầu cuối.

Tệp IOC đáng chú ý gồm:

Đọc chi tiết tại đây: https://gbhackers.com/infostealer-campaign-abuses-github/

Chiến dịch kết hợp kỹ thuật thao túng tâm lý, cơ sở hạ tầng đám mây đáng tin cậy và cơ chế mã hóa nhiều giai đoạn nhằm duy trì quyền truy cập bí mật lâu dài trên máy tính nạn nhân.

Cuộc tấn công bắt đầu bằng email lừa đảo chứa tệp LNK độc hại được nén trong tệp RAR. Nội dung được thiết kế dựa trên mẫu đơn yêu cầu viện trợ nhân đạo của Nga nhằm tạo sự tin tưởng với các mục tiêu nói tiếng Nga.

Trong một biến thể khác, kẻ tấn công còn sử dụng chiêu trò khảo sát trực tuyến, cho thấy chúng liên tục tinh chỉnh kỹ thuật phát tán để tăng tỷ lệ nhấp chuột và lây nhiễm.

Tệp LNK có kích thước lớn bất thường do nhúng trực tiếp nội dung Unicode tự mã hóa bên trong tệp thay vì gọi tập lệnh bên ngoài. Khi thực thi, PowerShell sẽ đọc nội dung ẩn này từ vị trí xác định, giải mã và chạy hoàn toàn trong bộ nhớ.

Cơ chế này khiến mã độc không thể hoạt động nếu thiếu tệp LNK gốc trên ổ đĩa, giúp nó trông vô hại trong nhiều môi trường sandbox tự động.

Sau khi kích hoạt, tập lệnh tải xuống một biểu mẫu xin trợ giúp nhân đạo bằng tiếng Nga từ máy chủ điều khiển C2 tại địa chỉ 159.198.41[.]140 và lưu vào thư mục %TEMP%\open_doc. Trong lúc nạn nhân mở tệp PDF tưởng như hợp pháp, mã độc âm thầm tiếp tục cài đặt ở chế độ nền.

CRIL cho biết đây là chiến dịch gián điệp mạng có chủ đích, tận dụng kỹ thuật xã hội và hạ tầng đáng tin cậy để duy trì truy cập lâu dài.

Lạm dụng GitHub Releases để phát tán infostealer

Mã độc tiếp tục khởi tạo một môi trường Python khép kín trong thư mục %APPDATA%\WindowsHelper nhằm tránh yêu cầu quyền quản trị và giả dạng thành phần hỗ trợ hợp pháp của Windows.

Chuỗi lây nhiễm (Nguồn: CRIL).

Chiến dịch còn chỉnh sửa cấu hình phân phối nhúng của Python để kích hoạt pip, cho thấy nhóm vận hành có hiểu biết sâu về cơ chế đóng gói nội bộ của Python.

Phần mềm độc hại được phân phối thông qua một tài khoản GitHub chuyên dụng bằng GitHub Releases thay vì kho lưu trữ thông thường. Mục tiêu là hòa lẫn thành phần độc hại với quy trình làm việc quen thuộc của lập trình viên, từ đó giảm nguy cơ bị phát hiện qua quét tĩnh.

Cùng tài khoản GitHub này còn lưu trữ các thành phần “sạch” như Python 3.12 nhúng và trình cài đặt pip dưới dạng các gói phát hành riêng biệt. Điều này giúp toàn bộ chuỗi công cụ được tải xuống từ một miền đáng tin cậy duy nhất, khiến hoạt động trông giống cập nhật phần mềm bình thường.

Cyble phát hiện tệp data.zip liên tục được phát hành lại với mã băm SHA-256 thay đổi giữa các phiên bản, cho thấy kẻ tấn công thường xuyên cập nhật hoặc biên dịch lại infostealer.

Trang thông tin phát hành đã được kích hoạt và cập nhật (Nguồn: CRIL).

Cơ chế duy trì hoạt động sử dụng hai trình khởi chạy VBScript ẩn như run.vbs và launch_module.vbs để gọi pythonw.exe mà không hiển thị cửa sổ. Đồng thời, một tác vụ theo lịch trình Windows mang tên “WindowsHelper” được cấu hình chạy định kỳ và vẫn tồn tại sau khi khởi động lại hệ thống.

Phần mã Python chính module.pyw được bảo vệ bằng PyArmor v9.2 Pro nhằm gây khó khăn cho quá trình phân tích tĩnh và dịch ngược.

Đánh cắp mật khẩu, chiếm Telegram và truy cập từ xa

Khi hoạt động, mã độc đóng vai trò như một nền tảng giám sát toàn diện với khả năng đánh cắp thông tin đăng nhập, ghi thao tác bàn phím, chụp màn hình, theo dõi clipboard, đánh cắp tập tin, chiếm quyền Telegram và truy cập từ xa bí mật.Infostealer nhắm vào các trình duyệt Chromium và Firefox, trích xuất khóa AES-GCM từ tệp “Local State” để giải mã mật khẩu và cookie được lưu trên nhiều phiên bản Chrome.

Thiết lập môi trường Python (Nguồn: CRIL).

Nó liên tục ghi lại thao tác bàn phím vào tệp cục bộ, theo dõi clipboard theo thời gian thực và dùng thư viện mss để chụp ảnh màn hình định kỳ. Dữ liệu sau đó được nén và tải lên máy chủ điều khiển, trong khi các tệp lưu trữ cũ sẽ bị xóa để tiết kiệm dung lượng.

Mã độc còn quét đệ quy các thư mục người dùng nhằm tìm tài liệu quan trọng, mã nguồn, tệp cấu hình và kho lưu trữ thông tin xác thực. Các vị trí hệ thống hoặc ít giá trị sẽ bị bỏ qua. Danh sách tệp đã xử lý được lưu trong cơ sở dữ liệu SQLite cục bộ inventory_state.db để tránh tải lên trùng lặp.

Nội dung của tệp inventory_state.db (Nguồn: CRIL).

Ngoài ra, phần mềm độc hại còn tìm kiếm chuỗi thập lục phân 64 ký tự liên quan đến khóa riêng tiền điện tử và đánh cắp thư mục phiên tdata của Telegram, cho phép chiếm đoạt tài khoản mà không cần mật khẩu.

Phân tích tĩnh cho thấy mã độc có thể tải và cấu hình RustDesk cùng AnyDesk trong im lặng. Chúng sử dụng các tệp nhị phân hợp pháp từ bản phát hành chính thức nhưng ẩn toàn bộ cửa sổ hiển thị và gửi thông tin đăng nhập kết nối về máy chủ C2 để duy trì truy cập từ xa.

Toàn bộ dữ liệu đánh cắp được chuyển tới máy chủ C2 dựa trên Flask tại địa chỉ 159.198.41.140, vận hành trên VPS Namecheap sử dụng nginx và Ubuntu. Hệ thống này cung cấp các điểm cuối tải dữ liệu lên, đường hầm RustDesk và bảng điều khiển tùy chỉnh để quản lý dữ liệu đánh cắp cũng như các phiên hoạt động trực tiếp.

Dù chưa xác định được nguồn gốc chính xác, các chiêu trò bằng tiếng Nga liên quan đến viện trợ nhân đạo cho thấy chiến dịch nhiều khả năng nhắm vào cá nhân hoặc tổ chức nói tiếng Nga hoạt động trong lĩnh vực viện trợ hoặc quản lý dân sự.

Các tổ chức trong lĩnh vực này được khuyến nghị coi các tệp đính kèm email và tệp tắt mang chủ đề nhân đạo là nguy cơ cao, đồng thời kiểm tra kỹ lưu lượng GitHub trong nhật ký proxy và giám sát hoạt động bất thường của Python, RustDesk và AnyDesk trên thiết bị đầu cuối.

Tệp IOC đáng chú ý gồm:

- SHA-256: 8a100cbdf79231e70cee2364ebd9a4433fda6b4de4929d705f26f7b68d6aeb79 - Ống nhỏ giọt LNK ban đầu

- SHA-256: 9be61c95056fd6b63565cf51a196f2615f5360c0a42e616b2a618473e9d60a21 - Tệp RAR chứa mã độc

- URL: hxxp://159.198.41.140/static/builder/lnk_uploads/invo[.]pdf - Tải PDF mồi nhử

- URL: hxxp://159.198.41.140/test/index.php?r=survey/index&sid=936926&newtest=Y&lang=ru - Liên kết khảo sát giả mạo

- URL: hxxps://github.com/leravalera2/dtfls/releases/download/dtfls/data.zip - Gói mã độc đóng gói bằng PyArmor

- SHA-256: a5b782901829861a6f458db404e8ec1a99c65a48393525e681742bb2a5db454d - module.pyw chứa infostealer/RAT Python

Đọc chi tiết tại đây: https://gbhackers.com/infostealer-campaign-abuses-github/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview