WuKong_top1

Writer

Không phải từ một hacker hay cuộc tấn công bên ngoài, câu chuyện bắt đầu từ một người từng nắm giữ vai trò quan trọng trong hệ thống và rời đi trong trạng thái không còn gắn bó với công ty.

Daniel Rhyne, 57 tuổi, cựu kỹ sư cơ sở hạ tầng cốt lõi tại một doanh nghiệp công nghiệp có trụ sở ở bang New Jersey (Mỹ) đã thừa nhận thực hiện một kế hoạch tấn công nhằm vào chính công ty cũ của mình. Mục tiêu không phải phá hoại đơn thuần, mà là tạo sức ép để tống tiền.

Daniel Rhyne, 57 tuổi, cựu kỹ sư cơ sở hạ tầng cốt lõi tại một doanh nghiệp công nghiệp có trụ sở ở bang New Jersey (Mỹ) đã thừa nhận thực hiện một kế hoạch tấn công nhằm vào chính công ty cũ của mình. Mục tiêu không phải phá hoại đơn thuần, mà là tạo sức ép để tống tiền.

Theo tài liệu điều tra, trong khoảng thời gian từ ngày 9 đến 25/11/2023, Rhyne đã âm thầm truy cập từ xa vào hệ thống nội bộ bằng một tài khoản quản trị vẫn còn hiệu lực. Đây chính là điểm mấu chốt: Không cần khai thác lỗ hổng, ông ta tận dụng chính quyền truy cập hợp lệ mà mình từng có.

Sau khi vào được hệ thống, Rhyne không hành động ngay. Thay vào đó, ông ta triển khai một loạt thao tác có tính toán trên máy chủ điều khiển miền - nơi kiểm soát toàn bộ tài khoản trong hệ thống Windows.

Các tác vụ được lên lịch sẵn và khi kích hoạt, chúng đồng loạt:

- Xóa các tài khoản quản trị mạng

- Đổi mật khẩu của 13 tài khoản quản trị miền và 301 tài khoản người dùng

- Thiết lập tất cả về cùng một chuỗi: “TheFr0zenCrew!”

Hệ quả xảy ra gần như ngay lập tức: Đội IT bị khóa khỏi hệ thống, mất quyền kiểm soát hạ tầng cốt lõi.

Nhưng kế hoạch không dừng lại ở đó.

Rhyne tiếp tục mở rộng phạm vi ảnh hưởng bằng cách thay đổi mật khẩu các tài khoản quản trị cục bộ, tác động tới hơn 3.000 máy trạm và 254 máy chủ. Đồng thời, ông ta cài đặt các lệnh tắt máy ngẫu nhiên trong nhiều ngày như một cách gây áp lực liên tục lên hoạt động của doanh nghiệp.

Đến ngày 25/11, mọi thứ được đẩy lên cao trào.

Một email tống tiền với tiêu đề “Your Network Has Been Penetrated” được gửi tới nội bộ công ty. Nội dung cho biết toàn bộ quản trị viên đã bị khóa, bản sao lưu bị xóa, và đưa ra yêu cầu: trả 20 Bitcoin nếu không muốn hệ thống tiếp tục bị đánh sập từng phần mỗi ngày.

Nhưng kế hoạch không dừng lại ở đó.

Rhyne tiếp tục mở rộng phạm vi ảnh hưởng bằng cách thay đổi mật khẩu các tài khoản quản trị cục bộ, tác động tới hơn 3.000 máy trạm và 254 máy chủ. Đồng thời, ông ta cài đặt các lệnh tắt máy ngẫu nhiên trong nhiều ngày như một cách gây áp lực liên tục lên hoạt động của doanh nghiệp.

Đến ngày 25/11, mọi thứ được đẩy lên cao trào.

Một email tống tiền với tiêu đề “Your Network Has Been Penetrated” được gửi tới nội bộ công ty. Nội dung cho biết toàn bộ quản trị viên đã bị khóa, bản sao lưu bị xóa, và đưa ra yêu cầu: trả 20 Bitcoin nếu không muốn hệ thống tiếp tục bị đánh sập từng phần mỗi ngày.

Vì sao một cựu nhân viên lại làm vậy?

Theo hồ sơ vụ án, đây là một hành vi mang tính tống tiền có chủ đích được chuẩn bị từ trước. Các bằng chứng cho thấy Rhyne đã tìm kiếm cách xóa log, đổi mật khẩu từ xa và thao túng tài khoản, tức là đã lên kế hoạch kỹ lưỡng trước khi ra tay.

Dù không công bố chi tiết mâu thuẫn cá nhân, nhưng bản chất vụ việc cho thấy đây là điển hình của một nhân sự bất mãn: Từng có quyền truy cập sâu vào hệ thống, hiểu rõ cách vận hành nội bộ và lợi dụng chính lợi thế đó để gây áp lực tài chính lên công ty cũ.

Nói cách khác, động cơ không nằm ở kỹ thuật mà ở lợi ích và tâm lý sau khi rời tổ chức.

Dù không công bố chi tiết mâu thuẫn cá nhân, nhưng bản chất vụ việc cho thấy đây là điển hình của một nhân sự bất mãn: Từng có quyền truy cập sâu vào hệ thống, hiểu rõ cách vận hành nội bộ và lợi dụng chính lợi thế đó để gây áp lực tài chính lên công ty cũ.

Nói cách khác, động cơ không nằm ở kỹ thuật mà ở lợi ích và tâm lý sau khi rời tổ chức.

Kim trong bọc cũng có ngày lòi ra...

Như mọi kịch bản tưởng chừng hoàn hảo khác, kế hoạch của Rhyne cuối cùng vẫn để lộ dấu vết.

Cơ quan điều tra đã lần ra chuỗi hành vi chuẩn bị trước đó, từ việc tìm cách xóa log, thay đổi mật khẩu đến sử dụng máy ảo để che giấu hoạt động. Rhyne bị bắt vào cuối tháng 8/2024 và sau đó đã thừa nhận hành vi của mình. Với các cáo buộc liên quan đến xâm nhập hệ thống và tống tiền, ông ta có thể đối mặt với mức án lên tới 15 năm tù.

Mối nguy lớn nhất đôi khi không đến từ hacker bên ngoài, mà từ chính người từng “giữ chìa khóa” của hệ thống. Điểm nguy hiểm của tấn công nội gián nằm ở chỗ không cần mã độc phức tạp, không cần kỹ thuật cao siêu. Khi kẻ tấn công hiểu rõ hệ thống, biết chính xác điểm yếu nằm ở đâu, thì mọi lớp phòng thủ truyền thống đều có thể bị vô hiệu hóa.

Vì vậy, bảo mật không chỉ là chống lại hacker bên ngoài, mà còn là kiểm soát chặt chẽ từ bên trong:

Cơ quan điều tra đã lần ra chuỗi hành vi chuẩn bị trước đó, từ việc tìm cách xóa log, thay đổi mật khẩu đến sử dụng máy ảo để che giấu hoạt động. Rhyne bị bắt vào cuối tháng 8/2024 và sau đó đã thừa nhận hành vi của mình. Với các cáo buộc liên quan đến xâm nhập hệ thống và tống tiền, ông ta có thể đối mặt với mức án lên tới 15 năm tù.

Mối nguy lớn nhất đôi khi không đến từ hacker bên ngoài, mà từ chính người từng “giữ chìa khóa” của hệ thống. Điểm nguy hiểm của tấn công nội gián nằm ở chỗ không cần mã độc phức tạp, không cần kỹ thuật cao siêu. Khi kẻ tấn công hiểu rõ hệ thống, biết chính xác điểm yếu nằm ở đâu, thì mọi lớp phòng thủ truyền thống đều có thể bị vô hiệu hóa.

Vì vậy, bảo mật không chỉ là chống lại hacker bên ngoài, mà còn là kiểm soát chặt chẽ từ bên trong:

- Thu hồi ngay toàn bộ quyền truy cập khi nhân sự rời tổ chức/doanh nghiệp

- Giới hạn và phân tách quyền quản trị theo nguyên tắc tối thiểu

- Giám sát liên tục các hành vi bất thường trong hệ thống

- Đảm bảo hệ thống sao lưu độc lập, không thể bị xóa từ tài khoản nội bộ

- Luôn có kịch bản ứng phó với các tình huống rủi ro xuất phát từ bên trong

Một hệ thống có thể rất vững trước các cuộc tấn công từ bên ngoài. Nhưng chỉ cần một “người cũ” quay lại với đủ quyền và đủ hiểu biết, mọi thứ có thể sụp đổ từ bên trong.

Không phải ai gắn bó lâu năm cũng là “mối nguy”

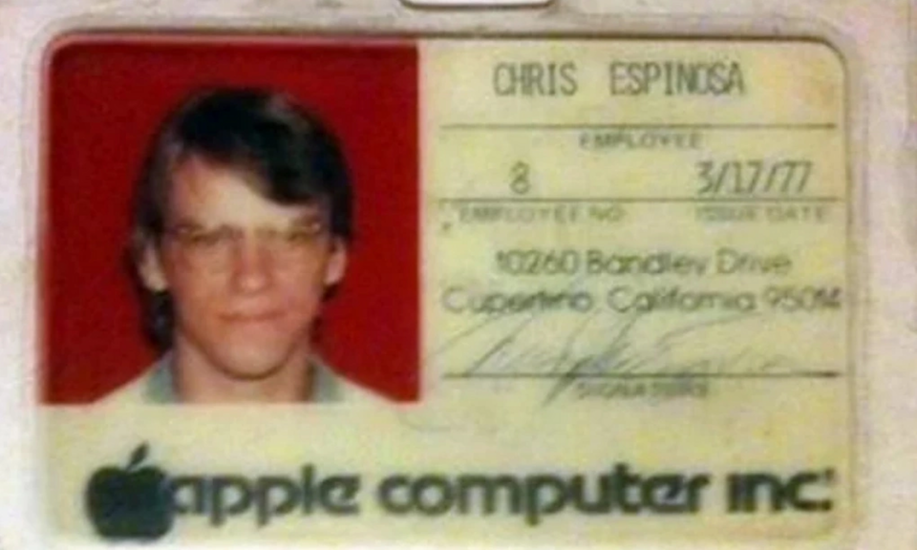

Ở chiều ngược lại, vẫn có những trường hợp gắn bó lâu dài với doanh nghiệp. Điển hình là Chris Espinosa, nhân viên duy nhất làm việc tại Apple suốt 50 năm. Ông gia nhập Apple năm 1976 khi mới 14 tuổi, được Steve Jobs tuyển để lập trình cho Apple II. Thời điểm đó, công ty còn hoạt động trong gara, do Jobs và Steve Wozniak sáng lập. Từ đó đến nay, Espinosa chưa từng rời công ty, dù Apple trải qua nhiều giai đoạn biến động. Hiện ông làm việc trong nhóm phát triển hệ điều hành cho Apple TV và là nhân sự có thâm niên lâu nhất tại đây.

Thẻ nhân viên chính thức của Chris Espinosa vào tháng 3/1977 tại Apple. Ảnh: Reddit

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview