Duy Linh

Writer

Microsoft vừa phát đi cảnh báo về một chiến dịch tấn công mạng quy mô lớn liên quan đến các tiện ích mở rộng trình duyệt dựa trên Chromium giả mạo công cụ trợ lý AI hợp pháp. Những tiện ích này xuất hiện trên Chrome Web Store và có thể hoạt động trên cả Google Chrome lẫn Microsoft Edge.

Các tiện ích mở rộng trình duyệt giả mạo AI làm lộ lịch sử trò chuyện trong hơn 20.000 khách hàng doanh nghiệp.

Theo Microsoft, các tiện ích mở rộng độc hại này âm thầm thu thập dữ liệu duyệt web riêng tư cũng như nội dung trò chuyện với các hệ thống trí tuệ nhân tạo.

Dữ liệu bị đánh cắp bao gồm toàn bộ URL truy cập, thông tin chi tiết của các trang web nội bộ và cả nội dung hội thoại với các mô hình ngôn ngữ lớn như ChatGPT và DeepSeek.

Đây là vấn đề đặc biệt nghiêm trọng bởi nhiều chuyên gia hiện sử dụng các công cụ AI để lập trình, xây dựng chiến lược kinh doanh hoặc soạn thảo tài liệu nội bộ. Điều này khiến dữ liệu bị lộ có thể chứa tài sản trí tuệ quan trọng, quy trình làm việc nội bộ và các bí mật thương mại.

Theo cuộc điều tra của Microsoft Defender, các tiện ích mở rộng giả mạo này được quảng cáo là công cụ hỗ trợ năng suất cho ChatGPT hoặc DeepSeek. Tổng cộng chúng đã được cài đặt gần 900.000 lần và ảnh hưởng tới hơn 20.000 khách hàng doanh nghiệp trên toàn cầu.

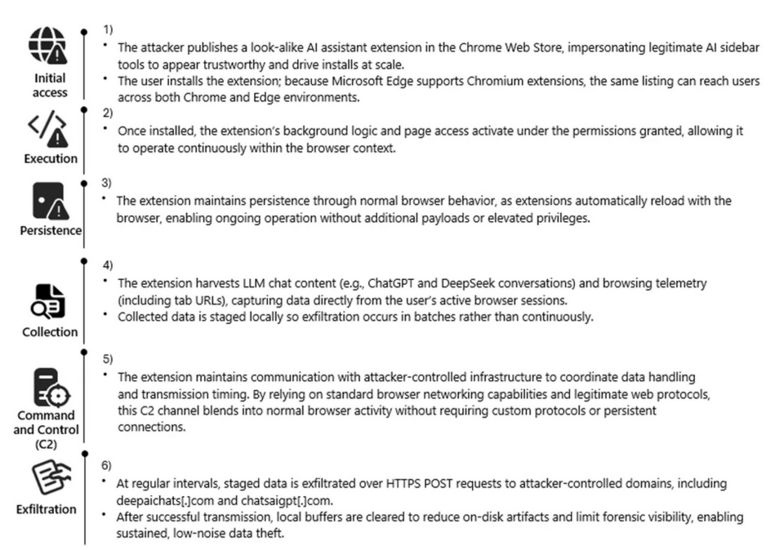

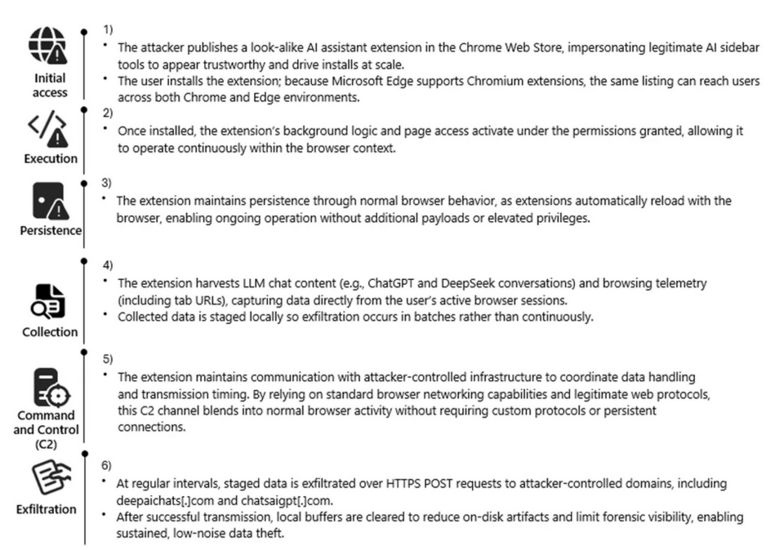

Tổng quan về chuỗi tấn công (Nguồn: Microsoft).

Microsoft cho biết hoạt động thu thập dữ liệu quy mô lớn này đã biến một tiện ích tăng năng suất tưởng chừng vô hại thành một cơ chế giám sát dai dẳng trong các trình duyệt doanh nghiệp.

Một số trình duyệt thậm chí tự động tải xuống các plugin này do thói quen cài đặt của người dùng hoặc do chính sách cho phép tiện ích mở rộng trong môi trường doanh nghiệp.

Sau khi được cài đặt, các tiện ích độc hại hoạt động âm thầm trong nền. Chúng theo dõi lịch sử duyệt web, ghi lại nội dung trò chuyện với AI và sau đó gửi dữ liệu về các máy chủ từ xa.

Những tiện ích này được phân phối trực tiếp thông qua Chrome Web Store, sử dụng tên gọi hấp dẫn và hình ảnh chuyên nghiệp để vượt qua sự cảnh giác của người dùng cũng như các cơ chế bảo vệ doanh nghiệp.

Khi đã cài đặt, tiện ích tự động kích hoạt quyền truy cập dữ liệu rộng rãi mà không cần thêm thao tác nào từ phía người dùng.

Ngay cả khi người dùng cố gắng tắt chức năng theo dõi, các bản cập nhật sau đó có thể âm thầm kích hoạt lại việc thu thập dữ liệu. Điều này giúp kẻ tấn công duy trì khả năng giám sát liên tục.

Các tiện ích vẫn hoạt động qua nhiều phiên duyệt web và sau khi thiết bị khởi động lại, khiến chúng trông giống như những tiện ích hợp pháp thông thường.

Microsoft phát hiện dữ liệu bị đánh cắp được gửi định kỳ thông qua các yêu cầu HTTPS POST tới các miền do kẻ tấn công kiểm soát như:

Việc kích hoạt lại tính năng thu thập dữ liệu từ xa và quyền truy cập rộng khiến những tiện ích này trở thành mối đe dọa nghiêm trọng đối với quyền riêng tư.

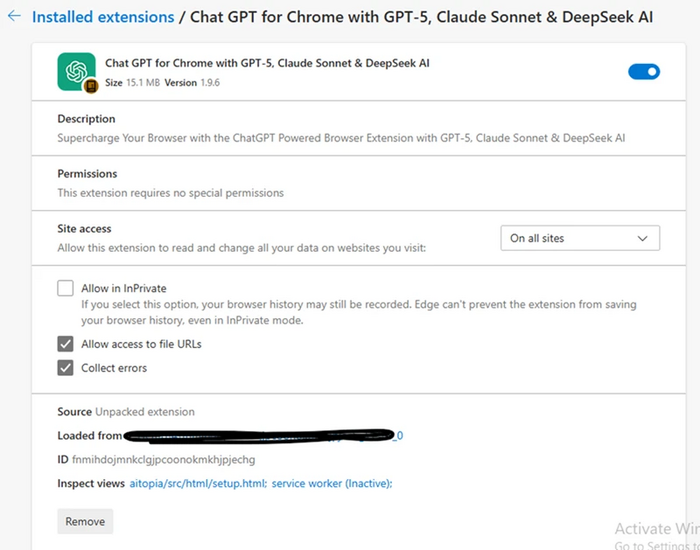

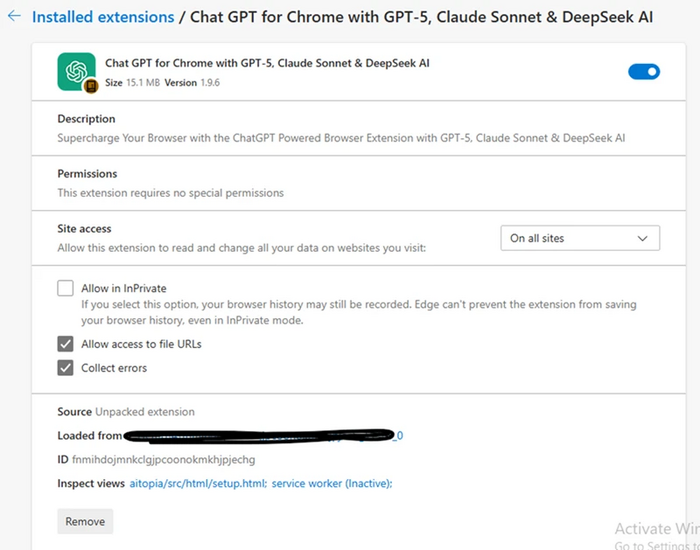

Trang chi tiết của tiện ích mở rộng trình duyệt fnmhidmjnmklgjpcoonkmkhjpjechg, được hiển thị trong giao diện quản lý tiện ích mở rộng trình duyệt (Nguồn: Microsoft).

Trong môi trường doanh nghiệp, hành vi này có thể gây ra rủi ro lớn liên quan đến bảo mật thông tin và tuân thủ quy định, đặc biệt khi nhân viên sử dụng AI trên trình duyệt để xử lý dữ liệu nhạy cảm.

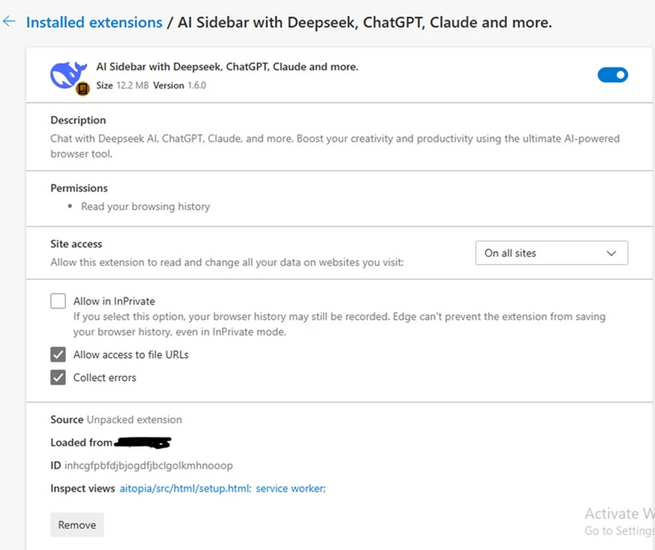

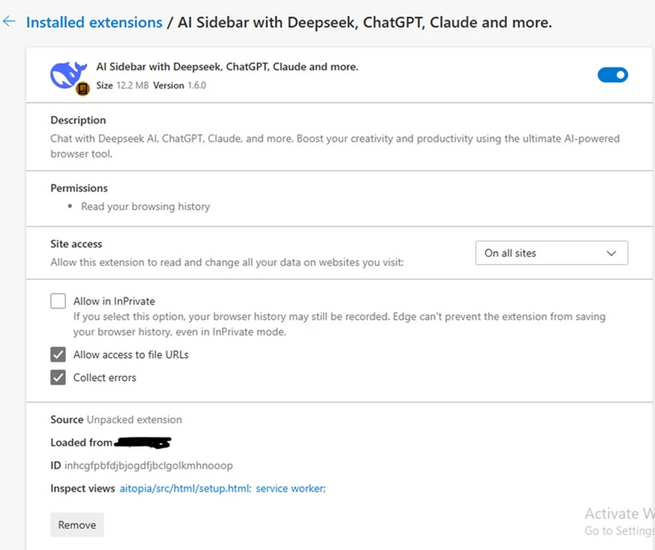

Trang chi tiết của tiện ích mở rộng trình duyệt inhcgfpbfdjbjogdfjbclgolkmhnooop, được hiển thị trong giao diện quản lý tiện ích mở rộng trình duyệt (Nguồn: Microsoft).

Ngoài ra, các nhóm bảo mật có thể sử dụng Microsoft Security Copilot để săn tìm mối đe dọa sâu hơn và thu thập thông tin tình báo an ninh mạng.

Microsoft Defender XDR hiện đã có khả năng phát hiện hoạt động của chiến dịch này, giúp các tổ chức xác định thiết bị đầu cuối bị ảnh hưởng, điều tra sự cố và ứng phó với nguy cơ rò rỉ dữ liệu.

Các tiện ích mở rộng trình duyệt giả mạo AI làm lộ lịch sử trò chuyện trong hơn 20.000 khách hàng doanh nghiệp.

Theo Microsoft, các tiện ích mở rộng độc hại này âm thầm thu thập dữ liệu duyệt web riêng tư cũng như nội dung trò chuyện với các hệ thống trí tuệ nhân tạo.

Dữ liệu bị đánh cắp bao gồm toàn bộ URL truy cập, thông tin chi tiết của các trang web nội bộ và cả nội dung hội thoại với các mô hình ngôn ngữ lớn như ChatGPT và DeepSeek.

Đây là vấn đề đặc biệt nghiêm trọng bởi nhiều chuyên gia hiện sử dụng các công cụ AI để lập trình, xây dựng chiến lược kinh doanh hoặc soạn thảo tài liệu nội bộ. Điều này khiến dữ liệu bị lộ có thể chứa tài sản trí tuệ quan trọng, quy trình làm việc nội bộ và các bí mật thương mại.

Theo cuộc điều tra của Microsoft Defender, các tiện ích mở rộng giả mạo này được quảng cáo là công cụ hỗ trợ năng suất cho ChatGPT hoặc DeepSeek. Tổng cộng chúng đã được cài đặt gần 900.000 lần và ảnh hưởng tới hơn 20.000 khách hàng doanh nghiệp trên toàn cầu.

Tổng quan về chuỗi tấn công (Nguồn: Microsoft).

Microsoft cho biết hoạt động thu thập dữ liệu quy mô lớn này đã biến một tiện ích tăng năng suất tưởng chừng vô hại thành một cơ chế giám sát dai dẳng trong các trình duyệt doanh nghiệp.

Chuỗi tấn công: giả mạo công cụ AI để thu thập dữ liệu

Cuộc tấn công bắt đầu bằng việc các tác nhân đe dọa lợi dụng sự phổ biến của các tiện ích trò chuyện AI. Chúng tạo ra các tiện ích giả mạo mang thương hiệu quen thuộc như “AITOPIA” để khiến người dùng tin tưởng.Một số trình duyệt thậm chí tự động tải xuống các plugin này do thói quen cài đặt của người dùng hoặc do chính sách cho phép tiện ích mở rộng trong môi trường doanh nghiệp.

Sau khi được cài đặt, các tiện ích độc hại hoạt động âm thầm trong nền. Chúng theo dõi lịch sử duyệt web, ghi lại nội dung trò chuyện với AI và sau đó gửi dữ liệu về các máy chủ từ xa.

Những tiện ích này được phân phối trực tiếp thông qua Chrome Web Store, sử dụng tên gọi hấp dẫn và hình ảnh chuyên nghiệp để vượt qua sự cảnh giác của người dùng cũng như các cơ chế bảo vệ doanh nghiệp.

Khi đã cài đặt, tiện ích tự động kích hoạt quyền truy cập dữ liệu rộng rãi mà không cần thêm thao tác nào từ phía người dùng.

Ngay cả khi người dùng cố gắng tắt chức năng theo dõi, các bản cập nhật sau đó có thể âm thầm kích hoạt lại việc thu thập dữ liệu. Điều này giúp kẻ tấn công duy trì khả năng giám sát liên tục.

Các tiện ích vẫn hoạt động qua nhiều phiên duyệt web và sau khi thiết bị khởi động lại, khiến chúng trông giống như những tiện ích hợp pháp thông thường.

Microsoft phát hiện dữ liệu bị đánh cắp được gửi định kỳ thông qua các yêu cầu HTTPS POST tới các miền do kẻ tấn công kiểm soát như:

- deepaichats[.]com

- chatsaigpt[.]com

Việc kích hoạt lại tính năng thu thập dữ liệu từ xa và quyền truy cập rộng khiến những tiện ích này trở thành mối đe dọa nghiêm trọng đối với quyền riêng tư.

Trang chi tiết của tiện ích mở rộng trình duyệt fnmhidmjnmklgjpcoonkmkhjpjechg, được hiển thị trong giao diện quản lý tiện ích mở rộng trình duyệt (Nguồn: Microsoft).

Trong môi trường doanh nghiệp, hành vi này có thể gây ra rủi ro lớn liên quan đến bảo mật thông tin và tuân thủ quy định, đặc biệt khi nhân viên sử dụng AI trên trình duyệt để xử lý dữ liệu nhạy cảm.

Trang chi tiết của tiện ích mở rộng trình duyệt inhcgfpbfdjbjogdfjbclgolkmhnooop, được hiển thị trong giao diện quản lý tiện ích mở rộng trình duyệt (Nguồn: Microsoft).

Doanh nghiệp cần làm gì để giảm thiểu rủi ro

Microsoft khuyến nghị các nhóm bảo mật doanh nghiệp thực hiện một số biện pháp phòng vệ:- Giám sát lưu lượng mạng đi ra đến các miền độc hại như *.chatsaigpt.com, *.deepaichats.com và *.chatgptsidebar.pro

- Kiểm tra và hạn chế các tiện ích mở rộng thông qua Microsoft Defender Vulnerability Management

- Kích hoạt Defender SmartScreen và Network Protection để chặn nội dung web độc hại

- Sử dụng Microsoft Purview để áp dụng kiểm soát quản trị dữ liệu với nội dung do AI tạo ra

- Thực thi chính sách nội bộ về công cụ AI và tiện ích mở rộng được phép sử dụng

Ngoài ra, các nhóm bảo mật có thể sử dụng Microsoft Security Copilot để săn tìm mối đe dọa sâu hơn và thu thập thông tin tình báo an ninh mạng.

Microsoft Defender XDR hiện đã có khả năng phát hiện hoạt động của chiến dịch này, giúp các tổ chức xác định thiết bị đầu cuối bị ảnh hưởng, điều tra sự cố và ứng phó với nguy cơ rò rỉ dữ liệu.

Đọc chi tiết tại đây: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview