MinhSec

Writer

Các chuyên gia bảo mật vừa phát hiện một loại phần mềm độc hại Android mới với cách hoạt động khá kỳ lạ: nó sử dụng một đoạn âm thanh gần như không thể nghe thấy để giúp mình tồn tại liên tục trên điện thoại nạn nhân. Trojan này được các nhà nghiên cứu của Kaspersky đặt tên là BeatBanker.

Theo báo cáo từ nhóm nghiên cứu bảo mật Securelist, BeatBanker hiện đang lan rộng tại Brazil và nhắm vào những người dùng tải ứng dụng từ các trang web giả mạo. Mục tiêu của phần mềm độc hại này là chiếm quyền xử lý của điện thoại để đào tiền điện tử và đánh cắp tài sản trong ví crypto của người dùng.

Thông thường, các điện thoại hiện đại sẽ tự động dừng những ứng dụng chạy ngầm nhằm tiết kiệm pin và tài nguyên. Tuy nhiên, các hacker đứng sau BeatBanker đã tìm ra một mẹo khá thông minh: ứng dụng sẽ phát một đoạn âm thanh dài khoảng 5 giây lặp đi lặp lại.

Đoạn âm thanh này gần như không thể nghe thấy, nhưng hệ thống của điện thoại vẫn coi đó là một trình phát nhạc đang hoạt động. Vì vậy, Android sẽ không tắt ứng dụng. Nhờ “nhịp điệu im lặng” này, phần mềm độc hại có thể hoạt động liên tục 24/7 mà người dùng không hề hay biết.

Trong thời gian đó, Trojan bí mật sử dụng sức mạnh xử lý của điện thoại để khai thác tiền điện tử cho kẻ tấn công.

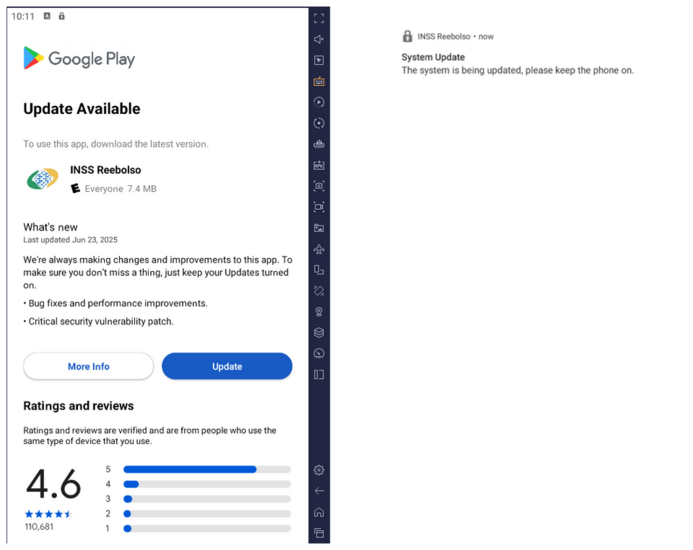

Sau khi cài đặt, ứng dụng hiển thị thông báo yêu cầu cập nhật hệ thống. Khi người dùng nhấn vào, họ vô tình cấp quyền cho Trojan tải thêm các thành phần độc hại khác vào thiết bị. Đồng thời, phần mềm cũng ghim một thông báo cập nhật giả để che giấu hoạt động của mình.

Thiệt hại thực sự xảy ra khi người dùng mở các ứng dụng tài chính hoặc ví tiền điện tử như Binance hay Trust Wallet. Khi phát hiện bạn đang thực hiện giao dịch, BeatBanker sẽ ngay lập tức hiển thị một lớp phủ giả lên trên ứng dụng thật.

Trong lúc bạn nghĩ mình đang gửi tiền đến ví của bạn bè, Trojan thực chất thay thế địa chỉ ví người nhận bằng địa chỉ của hacker. Khi bạn nhấn gửi, số tiền điện tử đó sẽ lập tức chuyển vào tài khoản của kẻ tấn công.

Ngoài ra, phần mềm độc hại này còn theo dõi hoạt động duyệt web của nạn nhân thông qua các trình duyệt như Google Chrome hoặc Microsoft Edge để đánh cắp thông tin đăng nhập.

Với công cụ này, hacker có thể gần như kiểm soát hoàn toàn điện thoại của nạn nhân, từ ghi âm cuộc gọi, truy cập camera, theo dõi vị trí GPS cho đến xóa sạch dữ liệu bằng cách kích hoạt khôi phục cài đặt gốc.

Các chuyên gia khuyến cáo người dùng Android nên đặc biệt cảnh giác với những ứng dụng yêu cầu quyền Trợ năng (Accessibility) mà không có lý do rõ ràng. Nếu một ứng dụng lạ yêu cầu quyền này, tốt nhất nên xóa ngay lập tức để tránh rủi ro.

Trong bối cảnh tội phạm mạng ngày càng tinh vi, chỉ một ứng dụng giả mạo cũng có thể biến chiếc điện thoại của bạn thành công cụ kiếm tiền cho hacker mà bạn hoàn toàn không hay biết.(hackread)

Theo báo cáo từ nhóm nghiên cứu bảo mật Securelist, BeatBanker hiện đang lan rộng tại Brazil và nhắm vào những người dùng tải ứng dụng từ các trang web giả mạo. Mục tiêu của phần mềm độc hại này là chiếm quyền xử lý của điện thoại để đào tiền điện tử và đánh cắp tài sản trong ví crypto của người dùng.

Thủ thuật “nhạc im lặng” giúp virus hoạt động 24/7

Điểm đặc biệt khiến BeatBanker trở nên nguy hiểm nằm ở cách nó tránh bị hệ điều hành Android tắt đi khi chạy nền.

Thông thường, các điện thoại hiện đại sẽ tự động dừng những ứng dụng chạy ngầm nhằm tiết kiệm pin và tài nguyên. Tuy nhiên, các hacker đứng sau BeatBanker đã tìm ra một mẹo khá thông minh: ứng dụng sẽ phát một đoạn âm thanh dài khoảng 5 giây lặp đi lặp lại.

Đoạn âm thanh này gần như không thể nghe thấy, nhưng hệ thống của điện thoại vẫn coi đó là một trình phát nhạc đang hoạt động. Vì vậy, Android sẽ không tắt ứng dụng. Nhờ “nhịp điệu im lặng” này, phần mềm độc hại có thể hoạt động liên tục 24/7 mà người dùng không hề hay biết.

Trong thời gian đó, Trojan bí mật sử dụng sức mạnh xử lý của điện thoại để khai thác tiền điện tử cho kẻ tấn công.

Cách BeatBanker đánh cắp tiền điện tử của nạn nhân

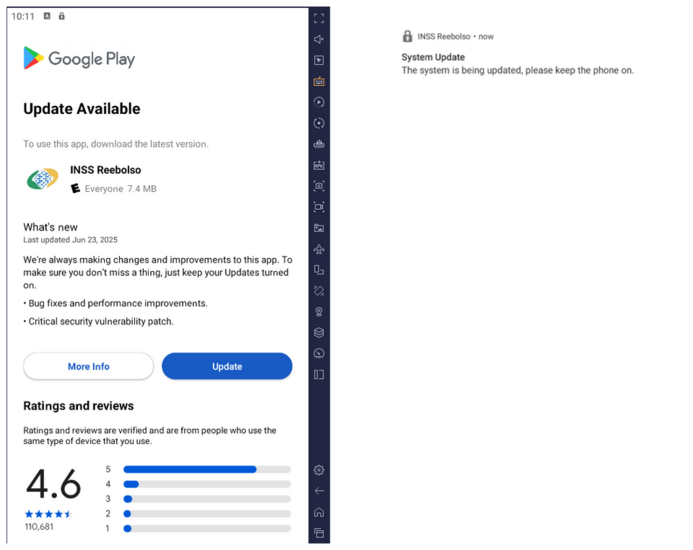

Cuộc tấn công thường bắt đầu từ một trang web giả mạo giống cửa hàng ứng dụng Google Play Store. Trang web này lừa người dùng tải xuống một ứng dụng mang tên INSS Reembolso, giả mạo dịch vụ liên quan đến phúc lợi xã hội.Sau khi cài đặt, ứng dụng hiển thị thông báo yêu cầu cập nhật hệ thống. Khi người dùng nhấn vào, họ vô tình cấp quyền cho Trojan tải thêm các thành phần độc hại khác vào thiết bị. Đồng thời, phần mềm cũng ghim một thông báo cập nhật giả để che giấu hoạt động của mình.

Thiệt hại thực sự xảy ra khi người dùng mở các ứng dụng tài chính hoặc ví tiền điện tử như Binance hay Trust Wallet. Khi phát hiện bạn đang thực hiện giao dịch, BeatBanker sẽ ngay lập tức hiển thị một lớp phủ giả lên trên ứng dụng thật.

Trong lúc bạn nghĩ mình đang gửi tiền đến ví của bạn bè, Trojan thực chất thay thế địa chỉ ví người nhận bằng địa chỉ của hacker. Khi bạn nhấn gửi, số tiền điện tử đó sẽ lập tức chuyển vào tài khoản của kẻ tấn công.

Ngoài ra, phần mềm độc hại này còn theo dõi hoạt động duyệt web của nạn nhân thông qua các trình duyệt như Google Chrome hoặc Microsoft Edge để đánh cắp thông tin đăng nhập.

Hacker có thể kiểm soát toàn bộ điện thoại từ xa

Các nhà nghiên cứu cho biết chiến dịch tấn công này gần đây còn được nâng cấp bằng cách cài thêm một công cụ điều khiển từ xa có tên BTMOB RAT.Với công cụ này, hacker có thể gần như kiểm soát hoàn toàn điện thoại của nạn nhân, từ ghi âm cuộc gọi, truy cập camera, theo dõi vị trí GPS cho đến xóa sạch dữ liệu bằng cách kích hoạt khôi phục cài đặt gốc.

Các chuyên gia khuyến cáo người dùng Android nên đặc biệt cảnh giác với những ứng dụng yêu cầu quyền Trợ năng (Accessibility) mà không có lý do rõ ràng. Nếu một ứng dụng lạ yêu cầu quyền này, tốt nhất nên xóa ngay lập tức để tránh rủi ro.

Trong bối cảnh tội phạm mạng ngày càng tinh vi, chỉ một ứng dụng giả mạo cũng có thể biến chiếc điện thoại của bạn thành công cụ kiếm tiền cho hacker mà bạn hoàn toàn không hay biết.(hackread)

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview