Duy Linh

Writer

Một công cụ né tránh phòng thủ mới mang tên NtKiller gần đây đã xuất hiện trên các diễn đàn tội phạm mạng ngầm, được rao bán bởi một đối tượng có biệt danh AlphaGhoul. Công cụ này đang được quảng bá như một giải pháp cao cấp, có khả năng âm thầm vô hiệu hóa các phần mềm chống virus (AV) và nền tảng phát hiện – phản hồi điểm cuối (EDR), từ đó làm suy yếu đáng kể lớp phòng thủ của doanh nghiệp.

Phần mềm độc hại NtKiller được quảng cáo trên Dark Web với tuyên bố có khả năng vượt qua phần mềm diệt virus và EDR.

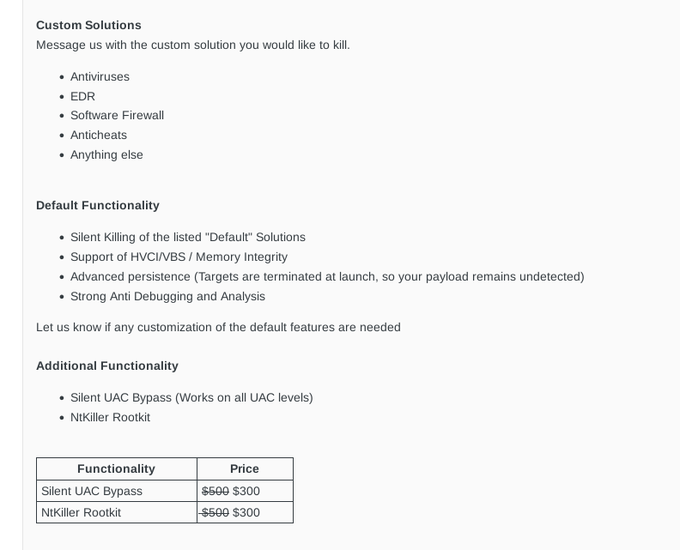

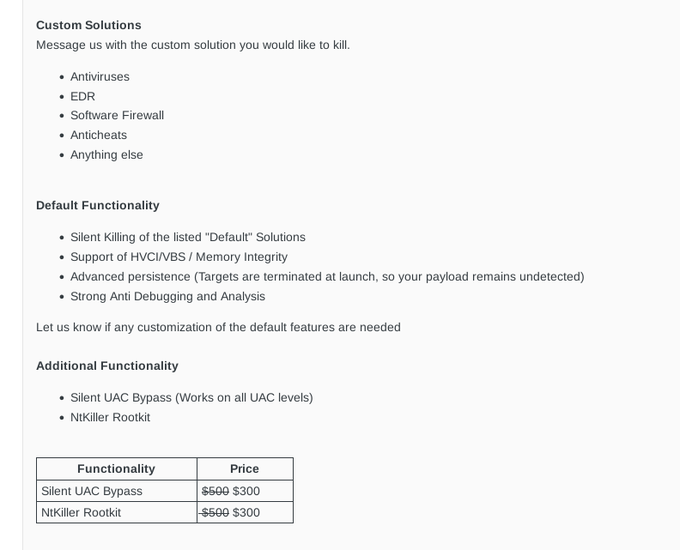

Theo nội dung quảng cáo được đăng tải trên một diễn đàn khai thác lỗ hổng bảo mật nổi tiếng, NtKiller không chỉ đơn thuần là công cụ “diệt tiến trình” mà được mô tả như một bộ công cụ hỗ trợ vượt qua các biện pháp phòng thủ một cách toàn diện. AlphaGhoul tuyên bố NtKiller có thể vô hiệu hóa các sản phẩm bảo mật mà không tạo ra cảnh báo, một khả năng đặc biệt hấp dẫn trong hệ sinh thái ransomware và các nhóm môi giới truy cập ban đầu.

Điểm đáng chú ý là tác giả khẳng định NtKiller hỗ trợ HVCI (Hypervisor-Protected Code Integrity), VBS (Virtualization-Based Security) và Tính toàn vẹn bộ nhớ. Đây đều là các cơ chế bảo mật cốt lõi của Windows, được thiết kế nhằm cô lập các tiến trình nhạy cảm và ngăn chặn mã độc can thiệp vào nhân hệ điều hành.

Nếu những tuyên bố này là chính xác, điều đó cho thấy NtKiller có thể sử dụng các kỹ thuật nâng cao như Bring Your Own Vulnerable Driver (BYOVD) để giành quyền truy cập cấp nhân, từ đó vô hiệu hóa các cơ chế bảo vệ ngay từ bên trong hệ thống.

Quảng cáo nhấn mạnh rằng “các mục tiêu sẽ bị tiêu diệt ngay khi khởi chạy”, cho thấy công cụ này có khả năng được tải rất sớm trong quá trình khởi động hệ điều hành. Điều này đồng nghĩa với việc các cảm biến EDR có thể bị vô hiệu hóa trước khi kịp khởi tạo đầy đủ, làm giảm mạnh khả năng phát hiện và phản ứng của hệ thống phòng thủ.

NtKiller tuyên bố.

Mặc dù các tuyên bố của AlphaGhoul hiện chưa được xác minh độc lập bởi bên thứ ba, việc phóng đại tính năng để thúc đẩy doanh số là điều không hiếm gặp trên các diễn đàn ngầm. Tuy nhiên, sự cụ thể trong các mô tả kỹ thuật, đặc biệt là các tham chiếu trực tiếp đến việc vượt qua VBS và Tính toàn vẹn bộ nhớ, là tín hiệu mà cộng đồng phòng thủ không thể xem nhẹ.

Nếu hoạt động đúng như quảng cáo, các công cụ như NtKiller sẽ tạo ra mối đe dọa nghiêm trọng đối với những tổ chức chỉ dựa vào giải pháp quản lý và bảo vệ điểm cuối. Các nhóm an ninh mạng được khuyến cáo theo dõi chặt chẽ các dấu hiệu của tấn công dựa trên trình điều khiển, bao gồm việc cài đặt các driver dễ bị tổn thương đã biết hoặc hiện tượng dịch vụ bảo mật bị chấm dứt đột ngột – những dấu hiệu thường xuất hiện trước khi các công cụ né tránh phòng thủ được triển khai. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/ntkiller-malware/

Phần mềm độc hại NtKiller được quảng cáo trên Dark Web với tuyên bố có khả năng vượt qua phần mềm diệt virus và EDR.

Theo nội dung quảng cáo được đăng tải trên một diễn đàn khai thác lỗ hổng bảo mật nổi tiếng, NtKiller không chỉ đơn thuần là công cụ “diệt tiến trình” mà được mô tả như một bộ công cụ hỗ trợ vượt qua các biện pháp phòng thủ một cách toàn diện. AlphaGhoul tuyên bố NtKiller có thể vô hiệu hóa các sản phẩm bảo mật mà không tạo ra cảnh báo, một khả năng đặc biệt hấp dẫn trong hệ sinh thái ransomware và các nhóm môi giới truy cập ban đầu.

Điểm đáng chú ý là tác giả khẳng định NtKiller hỗ trợ HVCI (Hypervisor-Protected Code Integrity), VBS (Virtualization-Based Security) và Tính toàn vẹn bộ nhớ. Đây đều là các cơ chế bảo mật cốt lõi của Windows, được thiết kế nhằm cô lập các tiến trình nhạy cảm và ngăn chặn mã độc can thiệp vào nhân hệ điều hành.

Nếu những tuyên bố này là chính xác, điều đó cho thấy NtKiller có thể sử dụng các kỹ thuật nâng cao như Bring Your Own Vulnerable Driver (BYOVD) để giành quyền truy cập cấp nhân, từ đó vô hiệu hóa các cơ chế bảo vệ ngay từ bên trong hệ thống.

Quảng cáo nhấn mạnh rằng “các mục tiêu sẽ bị tiêu diệt ngay khi khởi chạy”, cho thấy công cụ này có khả năng được tải rất sớm trong quá trình khởi động hệ điều hành. Điều này đồng nghĩa với việc các cảm biến EDR có thể bị vô hiệu hóa trước khi kịp khởi tạo đầy đủ, làm giảm mạnh khả năng phát hiện và phản ứng của hệ thống phòng thủ.

NtKiller tuyên bố.

Giá bán mô-đun và mức độ đe dọa tiềm ẩn

NtKiller được rao bán theo mô hình giá mô-đun, cho phép người mua lựa chọn các thành phần phù hợp với mục tiêu tấn công:- Core NtKiller (500 USD ~ khoảng 12.500.000 VNĐ): Phiên bản nền tảng, được quảng cáo có khả năng vô hiệu hóa hàng loạt giải pháp bảo mật phổ biến như Microsoft Defender, ESET, Kaspersky, Bitdefender, Trend Micro và các sản phẩm tương tự. Gói này hỗ trợ môi trường VBS/HVCI và tích hợp các biện pháp chống gỡ lỗi nhằm gây khó khăn cho các nhà nghiên cứu bảo mật.

- NtKiller Rootkit (300 USD ~ khoảng 7.500.000 VNĐ): Mô-đun bổ sung cho phép che giấu tiến trình, tệp và khóa registry của mã độc khỏi hệ điều hành, giúp duy trì hoạt động bí mật trong thời gian dài.

- Bỏ qua UAC im lặng (300 USD ~ khoảng 7.500.000 VNĐ): Thành phần tùy chọn nhằm vượt qua các lời nhắc Kiểm soát Tài khoản Người dùng (UAC) mà không cảnh báo nạn nhân, hỗ trợ leo thang đặc quyền một cách kín đáo.

Mặc dù các tuyên bố của AlphaGhoul hiện chưa được xác minh độc lập bởi bên thứ ba, việc phóng đại tính năng để thúc đẩy doanh số là điều không hiếm gặp trên các diễn đàn ngầm. Tuy nhiên, sự cụ thể trong các mô tả kỹ thuật, đặc biệt là các tham chiếu trực tiếp đến việc vượt qua VBS và Tính toàn vẹn bộ nhớ, là tín hiệu mà cộng đồng phòng thủ không thể xem nhẹ.

Nếu hoạt động đúng như quảng cáo, các công cụ như NtKiller sẽ tạo ra mối đe dọa nghiêm trọng đối với những tổ chức chỉ dựa vào giải pháp quản lý và bảo vệ điểm cuối. Các nhóm an ninh mạng được khuyến cáo theo dõi chặt chẽ các dấu hiệu của tấn công dựa trên trình điều khiển, bao gồm việc cài đặt các driver dễ bị tổn thương đã biết hoặc hiện tượng dịch vụ bảo mật bị chấm dứt đột ngột – những dấu hiệu thường xuất hiện trước khi các công cụ né tránh phòng thủ được triển khai. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/ntkiller-malware/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview