Duy Linh

Writer

Các hacker đang triển khai chiến dịch “cướp tiền lương” bằng kỹ thuật tấn công trung gian (AiTM – Adversary-in-the-Middle), được Microsoft theo dõi dưới tên Storm-2755, nhắm vào người dùng tại Canada.

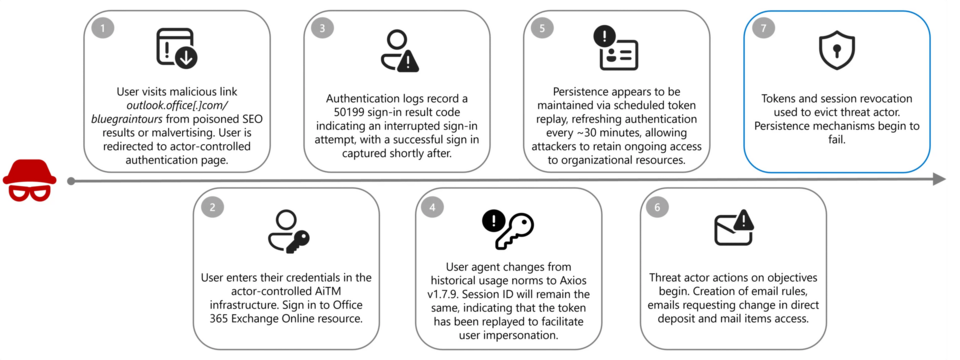

Thay vì tấn công trực tiếp vào doanh nghiệp cụ thể, nhóm này sử dụng quảng cáo độc hại và kỹ thuật SEO để đưa các trang giả mạo lên đầu kết quả tìm kiếm với những từ khóa phổ biến như “Office 365” hoặc các lỗi gõ sai như “Office 265”. Nạn nhân bị dẫn tới trang đăng nhập Microsoft 365 giả mạo, có giao diện gần như giống hệt trang thật.

Khi người dùng nhập thông tin, hệ thống của kẻ tấn công hoạt động như một trung gian trong quá trình đăng nhập, thu thập cả mật khẩu và mã thông báo phiên theo thời gian thực. Điều này cho phép chúng chiếm quyền truy cập mà không bị chặn bởi xác thực đa yếu tố (MFA).

Dữ liệu ghi nhận cho thấy trước khi tài khoản bị chiếm, thường xuất hiện lỗi đăng nhập 50199. Sau đó, cùng một phiên đăng nhập tiếp tục hoạt động nhưng với user-agent khác là Axios 1.7.9, cho thấy mã thông báo đã bị phát lại thay vì đăng nhập hợp lệ.

Luồng tấn công Storm-2755 (Nguồn: Microsoft).

Kẻ tấn công sử dụng các mã thông báo đã xác thực để truy cập Microsoft 365 mà không cần đăng nhập lại. Những mã này có thể còn hiệu lực tới 30 ngày nếu không bị thu hồi, cho phép truy cập vào Outlook, My Sign-Ins, My Profile và các hệ thống nhân sự.

Chúng duy trì truy cập bằng cách phát lại mã thông báo định kỳ khoảng 30 phút/lần, âm thầm giữ quyền kiểm soát tài khoản mà không gây chú ý. Trong một số trường hợp, hacker còn thay đổi mật khẩu và thiết lập MFA để duy trì quyền truy cập lâu dài.

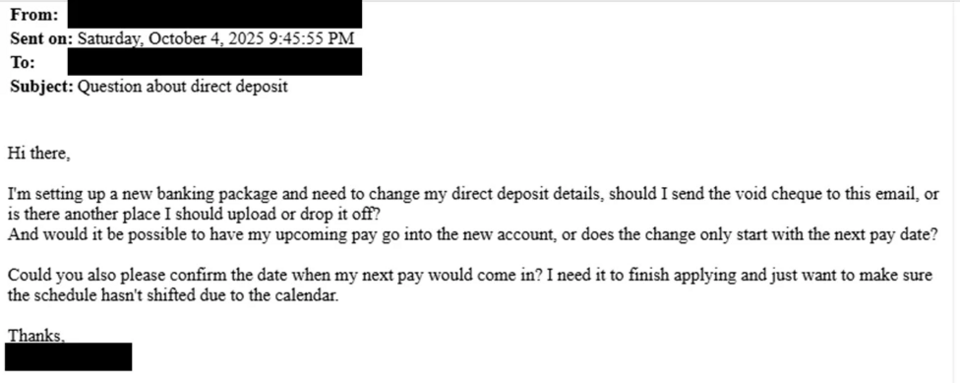

Ví dụ về email chuyển khoản trực tiếp Storm-2755 (Nguồn: Microsoft).

Chúng gửi email giả danh nhân viên với tiêu đề như “Câu hỏi về chuyển khoản trực tiếp” để yêu cầu thay đổi tài khoản nhận lương. Nếu không thành công bằng kỹ thuật lừa đảo, hacker sẽ truy cập trực tiếp vào các nền tảng SaaS như Workday bằng phiên đăng nhập bị chiếm đoạt để chỉnh sửa thông tin ngân hàng.

Trong một trường hợp xác nhận, hacker đã thay đổi tài khoản nhận lương trên Workday, khiến toàn bộ tiền lương bị chuyển sang tài khoản của chúng, và nạn nhân chỉ phát hiện sau khi mất một kỳ lương.

Để che giấu hành vi, chúng tạo các quy tắc hộp thư để tự động chuyển email chứa từ khóa như “ngân hàng” hoặc “chuyển khoản trực tiếp” vào thư mục ẩn, khiến nạn nhân không thấy phản hồi từ bộ phận nhân sự.

Ngoài ra, hacker thường làm mới phiên đăng nhập vào khoảng 5 giờ sáng theo múi giờ của nạn nhân để giảm nguy cơ bị phát hiện.

Microsoft khuyến nghị các biện pháp giảm thiểu gồm:

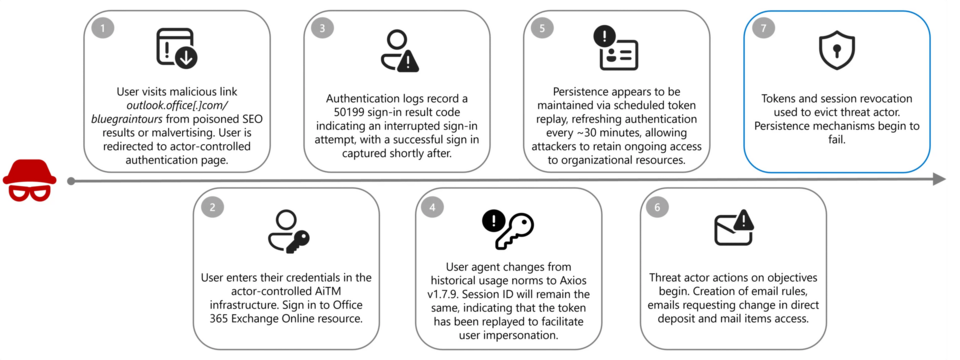

Thay vì tấn công trực tiếp vào doanh nghiệp cụ thể, nhóm này sử dụng quảng cáo độc hại và kỹ thuật SEO để đưa các trang giả mạo lên đầu kết quả tìm kiếm với những từ khóa phổ biến như “Office 365” hoặc các lỗi gõ sai như “Office 265”. Nạn nhân bị dẫn tới trang đăng nhập Microsoft 365 giả mạo, có giao diện gần như giống hệt trang thật.

Khi người dùng nhập thông tin, hệ thống của kẻ tấn công hoạt động như một trung gian trong quá trình đăng nhập, thu thập cả mật khẩu và mã thông báo phiên theo thời gian thực. Điều này cho phép chúng chiếm quyền truy cập mà không bị chặn bởi xác thực đa yếu tố (MFA).

Dữ liệu ghi nhận cho thấy trước khi tài khoản bị chiếm, thường xuất hiện lỗi đăng nhập 50199. Sau đó, cùng một phiên đăng nhập tiếp tục hoạt động nhưng với user-agent khác là Axios 1.7.9, cho thấy mã thông báo đã bị phát lại thay vì đăng nhập hợp lệ.

Luồng tấn công Storm-2755 (Nguồn: Microsoft).

Kẻ tấn công sử dụng các mã thông báo đã xác thực để truy cập Microsoft 365 mà không cần đăng nhập lại. Những mã này có thể còn hiệu lực tới 30 ngày nếu không bị thu hồi, cho phép truy cập vào Outlook, My Sign-Ins, My Profile và các hệ thống nhân sự.

Chúng duy trì truy cập bằng cách phát lại mã thông báo định kỳ khoảng 30 phút/lần, âm thầm giữ quyền kiểm soát tài khoản mà không gây chú ý. Trong một số trường hợp, hacker còn thay đổi mật khẩu và thiết lập MFA để duy trì quyền truy cập lâu dài.

Cách hacker đánh cắp tiền lương và biện pháp giảm thiểu

Sau khi xâm nhập, Storm-2755 tìm kiếm trong email, SharePoint và hệ thống nội bộ với các từ khóa như “bảng lương”, “nhân sự”, “tài chính”, “kế toán” để xác định quy trình chi trả lương.

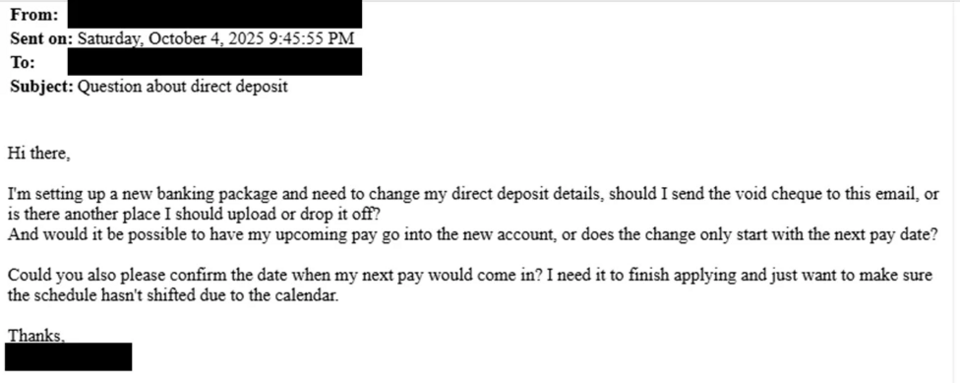

Ví dụ về email chuyển khoản trực tiếp Storm-2755 (Nguồn: Microsoft).

Chúng gửi email giả danh nhân viên với tiêu đề như “Câu hỏi về chuyển khoản trực tiếp” để yêu cầu thay đổi tài khoản nhận lương. Nếu không thành công bằng kỹ thuật lừa đảo, hacker sẽ truy cập trực tiếp vào các nền tảng SaaS như Workday bằng phiên đăng nhập bị chiếm đoạt để chỉnh sửa thông tin ngân hàng.

Trong một trường hợp xác nhận, hacker đã thay đổi tài khoản nhận lương trên Workday, khiến toàn bộ tiền lương bị chuyển sang tài khoản của chúng, và nạn nhân chỉ phát hiện sau khi mất một kỳ lương.

Để che giấu hành vi, chúng tạo các quy tắc hộp thư để tự động chuyển email chứa từ khóa như “ngân hàng” hoặc “chuyển khoản trực tiếp” vào thư mục ẩn, khiến nạn nhân không thấy phản hồi từ bộ phận nhân sự.

Ngoài ra, hacker thường làm mới phiên đăng nhập vào khoảng 5 giờ sáng theo múi giờ của nạn nhân để giảm nguy cơ bị phát hiện.

Microsoft khuyến nghị các biện pháp giảm thiểu gồm:

- Thu hồi mã thông báo ngay lập tức

- Xóa các quy tắc hộp thư đáng ngờ

- Buộc đặt lại mật khẩu và MFA

- Áp dụng MFA chống lừa đảo như FIDO2/WebAuthn

- Triển khai truy cập có điều kiện và đánh giá truy cập liên tục

- Giám sát các user-agent bất thường như Axios

- Cảnh báo khi xuất hiện quy tắc hộp thư bất thường trong hệ thống SIEM

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview