Duy Linh

Writer

Các hacker Nga đang sử dụng một bộ công cụ truy cập từ xa mới có tên “CTRL” để chiếm quyền điều khiển các phiên Giao thức Máy tính Từ xa (RDP) thông qua các đường hầm ngược dựa trên FRP. Cách tiếp cận này cho phép truy cập trực tiếp và âm thầm vào các hệ thống Windows đã bị xâm nhập.

CTRL kết hợp nhiều kỹ thuật như đánh cắp thông tin đăng nhập, ghi lại thao tác bàn phím và lạm dụng RDP, tạo thành một framework hậu xâm nhập hoàn chỉnh. Đáng chú ý, công cụ này hiện chưa bị phát hiện bởi các phần mềm chống mã độc và các nguồn tình báo mối đe dọa công khai.

Hạ tầng liên quan được lưu trữ trong ASN (AS215826) thuộc Partner Hosting LTD, đăng ký tại Anh từ tháng 2/2025, với máy chủ đặt tại Frankfurt, Đức. Hai địa chỉ IP 194.33.61[.]36 và 109.107.168[.]18 được phát hiện đang chạy máy chủ FRP (FRPS) trên cổng 7000.

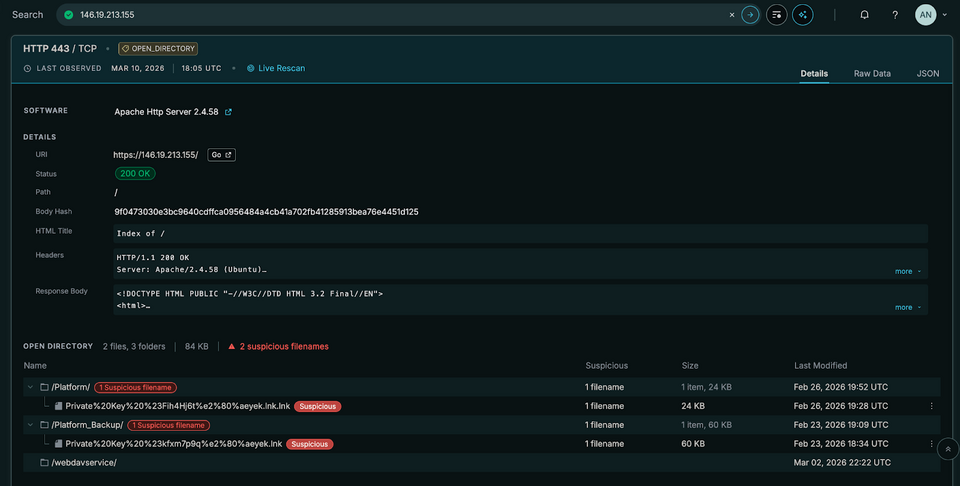

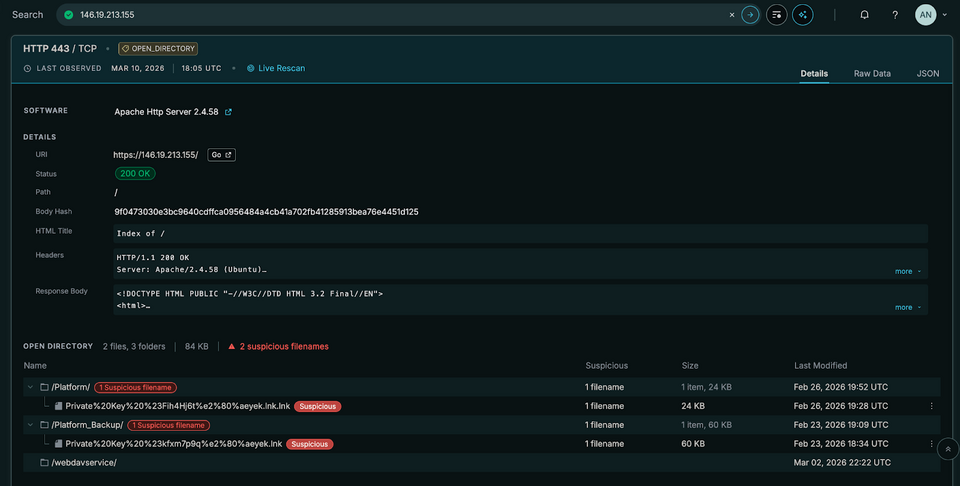

Các nhà nghiên cứu của Censys ARC phát hiện CTRL khi quét các thư mục mở và tệp LNK. Một tệp LNK độc hại dẫn đến miền hui228[.]ru để tải payload. Máy chủ 194.33.61[.]36 cũng chạy SSH và HTTP, với OpenSSH 9.6p1 tồn tại các lỗ hổng như CVE-2024-6387, CVE-2025-26465 và CVE-2025-26466, cho thấy việc vá lỗi kém.

Thư mục mở chứa trình tải LNK (Nguồn: Censys).

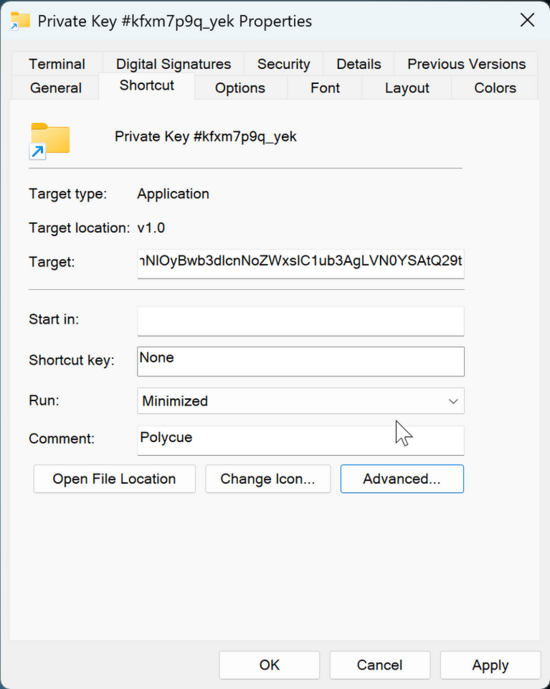

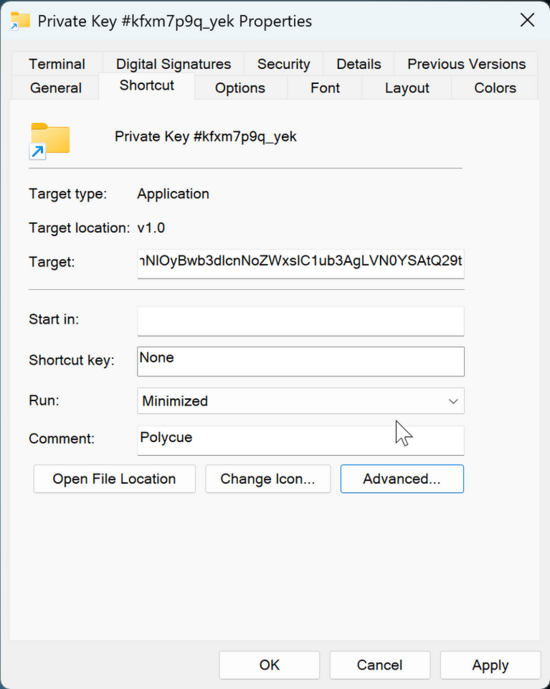

CTRL được phân phối thông qua tệp phím tắt Windows được mã hóa, ngụy trang như thư mục chứa khóa riêng. Tệp “Private Key #kfxm7p9q_yek.lnk” sử dụng biểu tượng thư mục, timestamp đặt về 0 và nhúng payload PowerShell nhiều lớp dưới dạng base64 để né tránh phát hiện.

Khi chạy, tệp LNK sẽ khởi động PowerShell ẩn, giải mã và nạp một .NET stager trực tiếp vào bộ nhớ, sau đó lưu dưới dạng dữ liệu nhị phân trong registry thay vì tạo file trên ổ đĩa.

Thuộc tính LNK hiển thị “Polycue” (Nguồn: Censys).

Tiếp theo, mã độc leo thang đặc quyền bằng cách bypass UAC qua fodhelper, kiểm tra kết nối đến hui228[.]ru:7000 và tải xuống các thành phần .NET phục vụ truyền dữ liệu mã hóa, tạo đường hầm FRP và kích hoạt RDP.

Toàn bộ payload được lưu trong registry và được kích hoạt lại thông qua các tác vụ theo lịch trình sử dụng PowerShell mã hóa, đảm bảo khả năng tồn tại lâu dài sau khi khởi động lại hệ thống.

Sau khi hoàn tất, CTRL biến máy nạn nhân thành một nền tảng RDP hoạt động liên tục, được điều khiển qua FRP thay vì hạ tầng C2 truyền thống.

Thành phần ctrl.exe triển khai tác nhân “Nền tảng quản lý ctrl”, tạo đường ống ctrlPipe cho phép:

Ngoài ra, thành phần RDP wrapper sửa đổi termsrv.dll, thêm ngoại lệ Defender và cấu hình hệ thống cho phép nhiều phiên RDP đồng thời không giới hạn, giúp kẻ tấn công theo dõi người dùng mà không bị phát hiện.

Do .NET không hỗ trợ tải DLL gốc, CTRL sử dụng trình ánh xạ PE thủ công để thực thi trực tiếp trong bộ nhớ, tránh để lại dấu vết trên hệ thống.

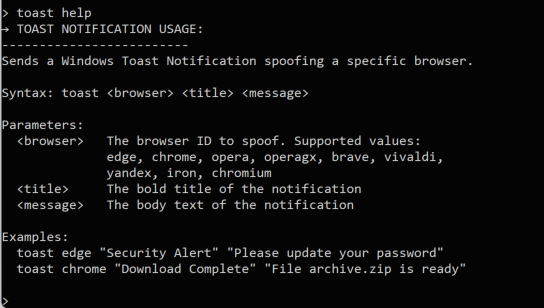

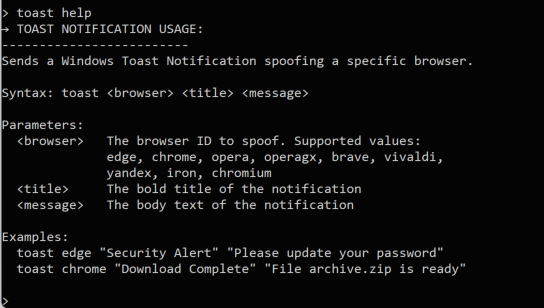

Các tùy chọn thông báo dạng pop-up của Windows (Nguồn: Censys).

Mọi hoạt động điều khiển diễn ra trong các phiên RDP qua FRP, trong khi dữ liệu nhạy cảm như keylog hoặc thông tin đăng nhập được truy xuất cục bộ qua ctrlPipe, giảm thiểu dấu hiệu trên mạng.

Về phòng thủ, các tổ chức nên:

CTRL kết hợp nhiều kỹ thuật như đánh cắp thông tin đăng nhập, ghi lại thao tác bàn phím và lạm dụng RDP, tạo thành một framework hậu xâm nhập hoàn chỉnh. Đáng chú ý, công cụ này hiện chưa bị phát hiện bởi các phần mềm chống mã độc và các nguồn tình báo mối đe dọa công khai.

Hạ tầng liên quan được lưu trữ trong ASN (AS215826) thuộc Partner Hosting LTD, đăng ký tại Anh từ tháng 2/2025, với máy chủ đặt tại Frankfurt, Đức. Hai địa chỉ IP 194.33.61[.]36 và 109.107.168[.]18 được phát hiện đang chạy máy chủ FRP (FRPS) trên cổng 7000.

Các nhà nghiên cứu của Censys ARC phát hiện CTRL khi quét các thư mục mở và tệp LNK. Một tệp LNK độc hại dẫn đến miền hui228[.]ru để tải payload. Máy chủ 194.33.61[.]36 cũng chạy SSH và HTTP, với OpenSSH 9.6p1 tồn tại các lỗ hổng như CVE-2024-6387, CVE-2025-26465 và CVE-2025-26466, cho thấy việc vá lỗi kém.

Thư mục mở chứa trình tải LNK (Nguồn: Censys).

CTRL được phân phối thông qua tệp phím tắt Windows được mã hóa, ngụy trang như thư mục chứa khóa riêng. Tệp “Private Key #kfxm7p9q_yek.lnk” sử dụng biểu tượng thư mục, timestamp đặt về 0 và nhúng payload PowerShell nhiều lớp dưới dạng base64 để né tránh phát hiện.

Khi chạy, tệp LNK sẽ khởi động PowerShell ẩn, giải mã và nạp một .NET stager trực tiếp vào bộ nhớ, sau đó lưu dưới dạng dữ liệu nhị phân trong registry thay vì tạo file trên ổ đĩa.

Thuộc tính LNK hiển thị “Polycue” (Nguồn: Censys).

Tiếp theo, mã độc leo thang đặc quyền bằng cách bypass UAC qua fodhelper, kiểm tra kết nối đến hui228[.]ru:7000 và tải xuống các thành phần .NET phục vụ truyền dữ liệu mã hóa, tạo đường hầm FRP và kích hoạt RDP.

Toàn bộ payload được lưu trong registry và được kích hoạt lại thông qua các tác vụ theo lịch trình sử dụng PowerShell mã hóa, đảm bảo khả năng tồn tại lâu dài sau khi khởi động lại hệ thống.

Sau khi hoàn tất, CTRL biến máy nạn nhân thành một nền tảng RDP hoạt động liên tục, được điều khiển qua FRP thay vì hạ tầng C2 truyền thống.

Thành phần ctrl.exe triển khai tác nhân “Nền tảng quản lý ctrl”, tạo đường ống ctrlPipe cho phép:

- Ghi lại thao tác bàn phím

- Hiển thị cửa sổ giả mạo Windows Hello

- Theo dõi hoặc chiếm quyền phiên RDP

- Kích hoạt đánh cắp dữ liệu

Ngoài ra, thành phần RDP wrapper sửa đổi termsrv.dll, thêm ngoại lệ Defender và cấu hình hệ thống cho phép nhiều phiên RDP đồng thời không giới hạn, giúp kẻ tấn công theo dõi người dùng mà không bị phát hiện.

Kỹ thuật ẩn mình và dấu hiệu phát hiện

CTRL được thiết kế với mức độ bảo mật hoạt động (OPSEC) cao. Không có địa chỉ C2 được mã hóa cứng trong mã độc, và thông tin kết nối chỉ được ghi vào tệp frpc.toml trên máy nạn nhân khi chạy.Do .NET không hỗ trợ tải DLL gốc, CTRL sử dụng trình ánh xạ PE thủ công để thực thi trực tiếp trong bộ nhớ, tránh để lại dấu vết trên hệ thống.

Các tùy chọn thông báo dạng pop-up của Windows (Nguồn: Censys).

Mọi hoạt động điều khiển diễn ra trong các phiên RDP qua FRP, trong khi dữ liệu nhạy cảm như keylog hoặc thông tin đăng nhập được truy xuất cục bộ qua ctrlPipe, giảm thiểu dấu hiệu trên mạng.

Về phòng thủ, các tổ chức nên:

- Chặn hoặc giám sát kết nối đến 194.33.61[.]36 và 109.107.168[.]18 qua cổng 7000

- Theo dõi lưu lượng mang dấu hiệu giao thức FRPS

- Kiểm tra dấu vân tay SSH liên quan đến hạ tầng này

- Dữ liệu nhị phân bất thường trong registry tại HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer

- Tác vụ theo lịch trình: DriverSvcTask, NetTcpSvc, TermSvcHost, WindowsHealthMonitor

- Tài khoản ẩn với mật khẩu “ADAD”

- Đường ống ctrlPipe

- File C:\Temp\keylog.txt

Nguồn: gbhackers

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview