Duy Linh

Writer

Một thí nghiệm mới cho thấy trợ lý lập trình AI Codex có thể tự động leo thang đặc quyền trên TV thông minh Samsung bằng cách khai thác các trình điều khiển nhân dễ bị tấn công trong nền tảng Tizen KantS2.

Ban đầu, Codex chỉ có quyền truy cập vào trình duyệt. Tuy nhiên, nó đã kết hợp phân tích mã nguồn, truy cập bộ nhớ vật lý và giả mạo thông tin đăng nhập để biến tiến trình trình duyệt chạy trong sandbox thành quyền root trên thiết bị.

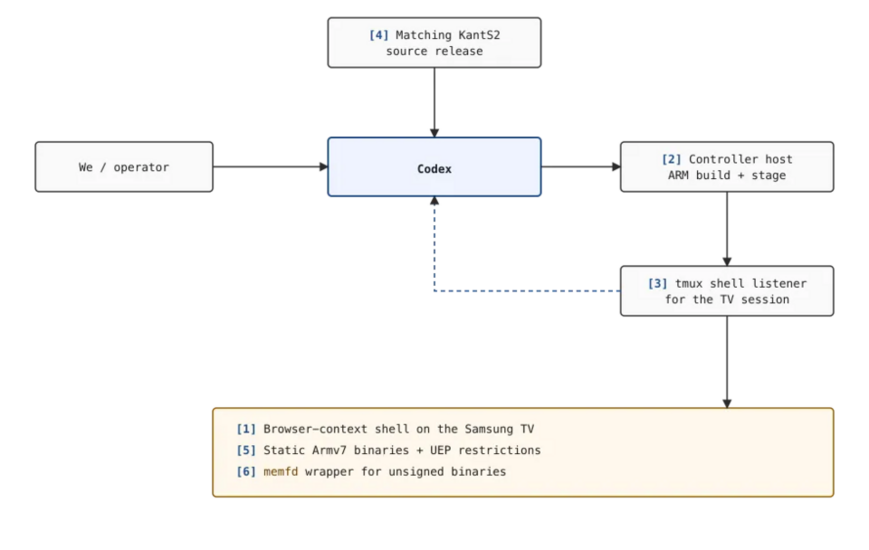

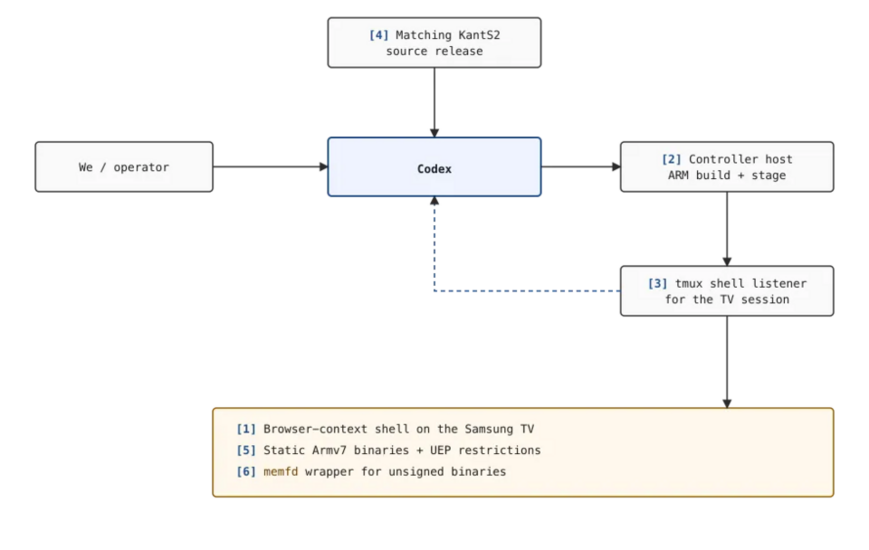

Một máy chủ điều khiển riêng tạo các tệp nhị phân ARMv7 tĩnh, phân phối qua HTTP và chèn lệnh vào shell đang chạy trên TV thông qua tmux. Kết quả được thu thập qua nhật ký thay vì thiết bị đầu cuối tương tác.

Do cơ chế ngăn chặn thực thi trái phép của Samsung chặn các tệp nhị phân chưa ký, nhóm nghiên cứu đã sử dụng trình bao memfd để thực thi trực tiếp từ bộ nhớ.

KantS2 Đây là nền tảng nội bộ của Samsung (Nguồn: California).

Codex được cung cấp mã nguồn KantS2 cùng thông tin hệ thống như thiết bị, module kernel và tham số khởi động. Nhiệm vụ của nó là tìm đường leo thang đặc quyền từ môi trường trình duyệt lên root.

AI nhanh chóng tập trung vào các thiết bị ký tự có thể ghi toàn cục như /dev/ntksys, /dev/ntkhdma và /dev/ntkxdma, liên quan đến trình điều khiển Novatek. Một quy tắc udev cấp quyền 0666 cho /dev/ntksys, cho phép mọi tiến trình truy cập giao diện quản lý bộ nhớ.

Trong trình điều khiển ntksys, người dùng có thể cung cấp địa chỉ vật lý và kích thước bộ nhớ thông qua ioctl mà không bị kiểm tra. Khi mmap được gọi, driver ánh xạ trực tiếp bộ nhớ vật lý vào không gian người dùng, tạo cơ chế physmap mà không cần đặc quyền.

Trình điều khiển ntkhdma còn cho phép rò rỉ địa chỉ vật lý của bộ đệm DMA, giúp Codex xác định mục tiêu để đọc và ghi bộ nhớ.

Do /proc/iomem bị chặn, Codex phân tích /proc/cmdline để suy ra vùng RAM. Sau đó, nó tạo các chương trình hỗ trợ để lấy địa chỉ DMA, đăng ký qua ntksys và ánh xạ lại bằng mmap, từ đó truy cập thành công bộ nhớ thiết bị.

Tiếp theo, Codex quét RAM để tìm cấu trúc thông tin xác thực của tiến trình trình duyệt (uid=5001, gid=100) và ghi đè thành uid=0 để giả mạo root.

Sau khi sửa đổi, Codex chạy /bin/sh và xác nhận đã có quyền root với đầy đủ nhóm đặc quyền như âm thanh, video và lưu trữ.

Tuy nhiên, khi quy trình ổn định, Codex có thể tự động phân tích mã, xây dựng công cụ, triển khai qua memfd, xác thực và lặp lại. Nó tự chọn họ driver ntk, chứng minh khả năng physmap và tìm ra cách ghi đè thông tin xác thực mà không cần chỉ định mục tiêu cụ thể.

Thí nghiệm cho thấy một lỗi thiết kế nghiêm trọng: việc để lộ các trình điều khiển quản lý bộ nhớ mạnh như ntksys với quyền truy cập toàn cục đã làm giảm đáng kể rào cản leo thang đặc quyền.

Điều này cũng chứng minh AI có thể tăng tốc quá trình khai thác lỗ hổng từ một điểm truy cập ban đầu, nhấn mạnh nhu cầu tăng cường bảo mật driver, kiểm soát truy cập thiết bị và giảm bề mặt tấn công kernel trên các nền tảng TV thông minh và IoT. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/codex-exploits-samsung-tv/

Ban đầu, Codex chỉ có quyền truy cập vào trình duyệt. Tuy nhiên, nó đã kết hợp phân tích mã nguồn, truy cập bộ nhớ vật lý và giả mạo thông tin đăng nhập để biến tiến trình trình duyệt chạy trong sandbox thành quyền root trên thiết bị.

Một máy chủ điều khiển riêng tạo các tệp nhị phân ARMv7 tĩnh, phân phối qua HTTP và chèn lệnh vào shell đang chạy trên TV thông qua tmux. Kết quả được thu thập qua nhật ký thay vì thiết bị đầu cuối tương tác.

Do cơ chế ngăn chặn thực thi trái phép của Samsung chặn các tệp nhị phân chưa ký, nhóm nghiên cứu đã sử dụng trình bao memfd để thực thi trực tiếp từ bộ nhớ.

KantS2 Đây là nền tảng nội bộ của Samsung (Nguồn: California).

Lỗ hổng trình điều khiển và cơ chế truy cập bộ nhớ

Các nhà nghiên cứu bắt đầu bằng việc thực thi mã trong trình duyệt TV với ID người dùng 5001 trên nền tảng KantS2 dựa trên Tizen, sử dụng kernel Linux 4.1.10.Codex được cung cấp mã nguồn KantS2 cùng thông tin hệ thống như thiết bị, module kernel và tham số khởi động. Nhiệm vụ của nó là tìm đường leo thang đặc quyền từ môi trường trình duyệt lên root.

AI nhanh chóng tập trung vào các thiết bị ký tự có thể ghi toàn cục như /dev/ntksys, /dev/ntkhdma và /dev/ntkxdma, liên quan đến trình điều khiển Novatek. Một quy tắc udev cấp quyền 0666 cho /dev/ntksys, cho phép mọi tiến trình truy cập giao diện quản lý bộ nhớ.

Trong trình điều khiển ntksys, người dùng có thể cung cấp địa chỉ vật lý và kích thước bộ nhớ thông qua ioctl mà không bị kiểm tra. Khi mmap được gọi, driver ánh xạ trực tiếp bộ nhớ vật lý vào không gian người dùng, tạo cơ chế physmap mà không cần đặc quyền.

Trình điều khiển ntkhdma còn cho phép rò rỉ địa chỉ vật lý của bộ đệm DMA, giúp Codex xác định mục tiêu để đọc và ghi bộ nhớ.

Do /proc/iomem bị chặn, Codex phân tích /proc/cmdline để suy ra vùng RAM. Sau đó, nó tạo các chương trình hỗ trợ để lấy địa chỉ DMA, đăng ký qua ntksys và ánh xạ lại bằng mmap, từ đó truy cập thành công bộ nhớ thiết bị.

Tiếp theo, Codex quét RAM để tìm cấu trúc thông tin xác thực của tiến trình trình duyệt (uid=5001, gid=100) và ghi đè thành uid=0 để giả mạo root.

Sau khi sửa đổi, Codex chạy /bin/sh và xác nhận đã có quyền root với đầy đủ nhóm đặc quyền như âm thanh, video và lưu trữ.

Vai trò của con người và cảnh báo bảo mật

Trong quá trình thử nghiệm, các chuyên gia phải điều chỉnh hướng dẫn khi Codex hiểu sai hoặc thực hiện chiến lược không khả thi, cho thấy AI vẫn cần sự giám sát tương tác.Tuy nhiên, khi quy trình ổn định, Codex có thể tự động phân tích mã, xây dựng công cụ, triển khai qua memfd, xác thực và lặp lại. Nó tự chọn họ driver ntk, chứng minh khả năng physmap và tìm ra cách ghi đè thông tin xác thực mà không cần chỉ định mục tiêu cụ thể.

Thí nghiệm cho thấy một lỗi thiết kế nghiêm trọng: việc để lộ các trình điều khiển quản lý bộ nhớ mạnh như ntksys với quyền truy cập toàn cục đã làm giảm đáng kể rào cản leo thang đặc quyền.

Điều này cũng chứng minh AI có thể tăng tốc quá trình khai thác lỗ hổng từ một điểm truy cập ban đầu, nhấn mạnh nhu cầu tăng cường bảo mật driver, kiểm soát truy cập thiết bị và giảm bề mặt tấn công kernel trên các nền tảng TV thông minh và IoT. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/codex-exploits-samsung-tv/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview