Duy Linh

Writer

Một nhóm tội phạm mạng hoạt động vì mục đích tài chính, được theo dõi với tên Storm-2561, đang triển khai chiến dịch đánh cắp thông tin đăng nhập bằng cách lợi dụng kỹ thuật làm sai lệch SEO và các trình cài đặt VPN giả mạo có chữ ký số hợp lệ.

Storm-2561 sử dụng thủ đoạn đầu độc SEO và các ứng dụng VPN giả mạo có chữ ký để đánh cắp thông tin đăng nhập doanh nghiệp.

Chiến dịch được ghi nhận từ tháng 5/2025 và tiếp tục hoạt động mạnh, khai thác sự tin tưởng của người dùng vào kết quả tìm kiếm, các thương hiệu VPN nổi tiếng và chứng chỉ ký mã hợp lệ để phát tán phần mềm độc hại ngụy trang thành công cụ truy cập từ xa hợp pháp.

Từ các trang web giả mạo nhà cung cấp VPN này, nạn nhân sẽ được chuyển tiếp đến một kho lưu trữ GitHub độc hại (hiện đã bị gỡ bỏ), nơi chứa tệp ZIP có tên VPN-CLIENT.zip. Bên trong là trình cài đặt MSI đã bị cài Trojan.

Trang web do tác nhân điều khiển vpn-fortinet[.]com giả mạo Fortinet (Nguồn: Microsoft).

Giữa tháng 1/2026, các chuyên gia của Microsoft Defender phát hiện một chiến dịch Storm-2561 mới nhắm vào người dùng đang tìm kiếm phần mềm VPN doanh nghiệp như Pulse Secure và nhiều thương hiệu VPN phổ biến khác.

Trình cài đặt này giả vờ là ứng dụng VPN hợp pháp nhưng thực chất cài đặt các thành phần phần mềm độc hại đã được ký điện tử. Mục tiêu của chúng là thu thập thông tin đăng nhập VPN và dữ liệu cấu hình của doanh nghiệp.

Khi được chạy, tệp MSI độc hại sẽ cài đặt Pulse.exe và thả các tệp DLL khác như dwmapi.dll và inspector.dll vào thư mục giả lập vị trí cài đặt Pulse Secure, ví dụ:

%CommonFiles%\Pulse Secure.

Trong chuỗi tấn công này:

C:\ProgramData\Pulse Secure\ConnectionStore\connectionstore.dat

Sau khi thu thập dữ liệu, malware sẽ gửi thông tin đến máy chủ điều khiển C2 của kẻ tấn công tại 194.76.226[.]93:8080.

Microsoft cho biết chiến thuật này phù hợp với mô hình hoạt động của Storm-2561, sử dụng SEO độc hại và phần mềm mạo danh thương hiệu để kiếm lợi từ thông tin đăng nhập bị đánh cắp.

Một yếu tố quan trọng trong chiến dịch là việc lạm dụng chứng chỉ ký mã hợp lệ được cấp cho Công ty TNHH Công nghệ Thông tin Taiyuan Lihua Near. Chứng chỉ này hiện đã bị thu hồi.

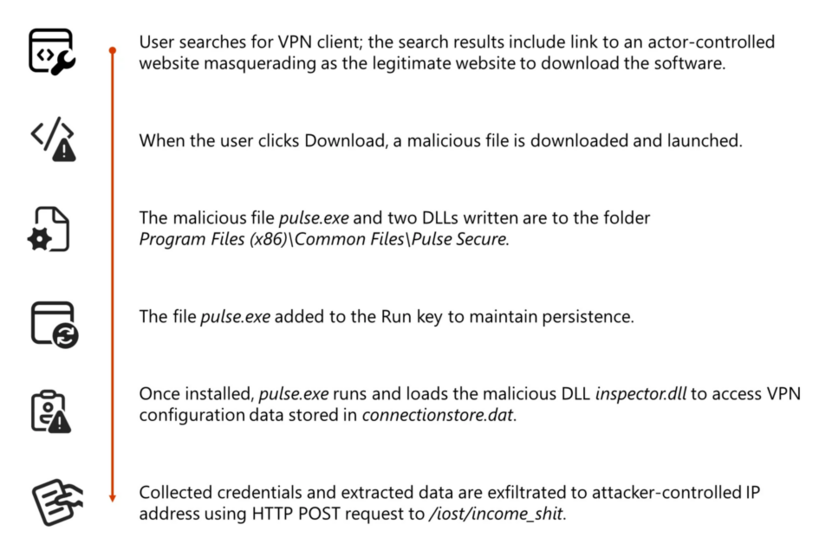

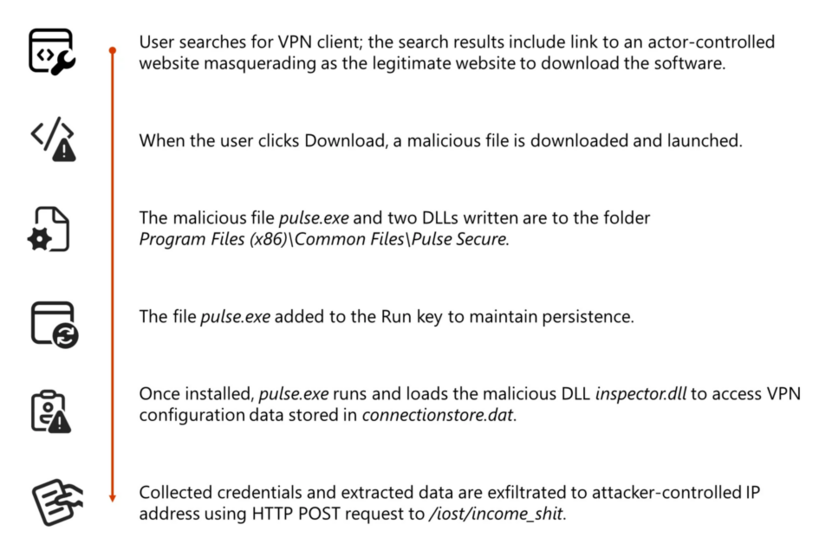

Chuỗi tấn công của chiến dịch Storm-2561 (Nguồn: Microsoft).

Cả tệp MSI và các DLL độc hại đều được ký điện tử, cho phép chúng vượt qua cảnh báo mặc định của Windows đối với mã chưa được ký. Điều này cũng giúp chúng dễ dàng lọt qua các danh sách cho phép ứng dụng đáng tin cậy và giảm cảnh báo từ nhiều công cụ bảo mật.

Microsoft cũng phát hiện nhiều tệp nhị phân VPN giả khác được ký bằng cùng chứng chỉ, bao gồm:

Tuy nhiên, thay vì tạo kết nối VPN, phần mềm sẽ ngay lập tức thu thập thông tin đăng nhập và gửi chúng về máy chủ điều khiển Storm-2561. Sau đó nó hiển thị thông báo lỗi giả rằng quá trình cài đặt đã thất bại.

Để giảm nghi ngờ, malware còn hướng dẫn người dùng tải phần mềm VPN chính hãng, thậm chí mở trang web chính thức của nhà cung cấp. Điều này khiến nạn nhân cuối cùng cài đặt được ứng dụng VPN hợp pháp và không nhận thấy dấu hiệu xâm nhập rõ ràng.

Microsoft Defender for Endpoint đã phát hiện nhiều dấu hiệu bất thường trong chiến dịch này, như:

Microsoft Defender Antivirus phát hiện các mối đe dọa liên quan chiến dịch này dưới các tên:

Để giảm nguy cơ bị tấn công đánh cắp thông tin đăng nhập, Microsoft khuyến nghị:

Đọc chi tiết tại đây: https://gbhackers.com/storm-2561-uses-seo-poisoning/

Storm-2561 sử dụng thủ đoạn đầu độc SEO và các ứng dụng VPN giả mạo có chữ ký để đánh cắp thông tin đăng nhập doanh nghiệp.

Chiến dịch được ghi nhận từ tháng 5/2025 và tiếp tục hoạt động mạnh, khai thác sự tin tưởng của người dùng vào kết quả tìm kiếm, các thương hiệu VPN nổi tiếng và chứng chỉ ký mã hợp lệ để phát tán phần mềm độc hại ngụy trang thành công cụ truy cập từ xa hợp pháp.

Thủ đoạn đầu độc SEO phát tán VPN giả

Kẻ tấn công sử dụng kỹ thuật SEO poisoning để đẩy các trang web độc hại lên vị trí đầu trong kết quả tìm kiếm. Khi người dùng tìm kiếm phần mềm VPN, họ có thể bị chuyển hướng đến các trang tải xuống VPN giả mạo đặt trên các tên miền do kẻ tấn công kiểm soát, như vpn-fortinet[.]com hoặc ivanti-vpn[.]org.Từ các trang web giả mạo nhà cung cấp VPN này, nạn nhân sẽ được chuyển tiếp đến một kho lưu trữ GitHub độc hại (hiện đã bị gỡ bỏ), nơi chứa tệp ZIP có tên VPN-CLIENT.zip. Bên trong là trình cài đặt MSI đã bị cài Trojan.

Trang web do tác nhân điều khiển vpn-fortinet[.]com giả mạo Fortinet (Nguồn: Microsoft).

Giữa tháng 1/2026, các chuyên gia của Microsoft Defender phát hiện một chiến dịch Storm-2561 mới nhắm vào người dùng đang tìm kiếm phần mềm VPN doanh nghiệp như Pulse Secure và nhiều thương hiệu VPN phổ biến khác.

Trình cài đặt này giả vờ là ứng dụng VPN hợp pháp nhưng thực chất cài đặt các thành phần phần mềm độc hại đã được ký điện tử. Mục tiêu của chúng là thu thập thông tin đăng nhập VPN và dữ liệu cấu hình của doanh nghiệp.

Khi được chạy, tệp MSI độc hại sẽ cài đặt Pulse.exe và thả các tệp DLL khác như dwmapi.dll và inspector.dll vào thư mục giả lập vị trí cài đặt Pulse Secure, ví dụ:

%CommonFiles%\Pulse Secure.

Trong chuỗi tấn công này:

- dwmapi.dll đóng vai trò trình tải trong bộ nhớ, thực thi shellcode nhúng.

- Sau đó nó tải inspector.dll, được xác định là biến thể của malware đánh cắp thông tin Hyrax.

C:\ProgramData\Pulse Secure\ConnectionStore\connectionstore.dat

Sau khi thu thập dữ liệu, malware sẽ gửi thông tin đến máy chủ điều khiển C2 của kẻ tấn công tại 194.76.226[.]93:8080.

Microsoft cho biết chiến thuật này phù hợp với mô hình hoạt động của Storm-2561, sử dụng SEO độc hại và phần mềm mạo danh thương hiệu để kiếm lợi từ thông tin đăng nhập bị đánh cắp.

Một yếu tố quan trọng trong chiến dịch là việc lạm dụng chứng chỉ ký mã hợp lệ được cấp cho Công ty TNHH Công nghệ Thông tin Taiyuan Lihua Near. Chứng chỉ này hiện đã bị thu hồi.

Chuỗi tấn công của chiến dịch Storm-2561 (Nguồn: Microsoft).

Cả tệp MSI và các DLL độc hại đều được ký điện tử, cho phép chúng vượt qua cảnh báo mặc định của Windows đối với mã chưa được ký. Điều này cũng giúp chúng dễ dàng lọt qua các danh sách cho phép ứng dụng đáng tin cậy và giảm cảnh báo từ nhiều công cụ bảo mật.

Microsoft cũng phát hiện nhiều tệp nhị phân VPN giả khác được ký bằng cùng chứng chỉ, bao gồm:

- Pulse.exe

- Sophos-Connect-Client.exe

- GlobalProtect-VPN.exe

- VPN-Client.exe

- vpn.exe

Cách phần mềm độc hại đánh cắp thông tin đăng nhập

Ứng dụng VPN giả hiển thị giao diện người dùng gần giống ứng dụng Pulse Secure chính hãng và yêu cầu người dùng nhập thông tin đăng nhập VPN.Tuy nhiên, thay vì tạo kết nối VPN, phần mềm sẽ ngay lập tức thu thập thông tin đăng nhập và gửi chúng về máy chủ điều khiển Storm-2561. Sau đó nó hiển thị thông báo lỗi giả rằng quá trình cài đặt đã thất bại.

Để giảm nghi ngờ, malware còn hướng dẫn người dùng tải phần mềm VPN chính hãng, thậm chí mở trang web chính thức của nhà cung cấp. Điều này khiến nạn nhân cuối cùng cài đặt được ứng dụng VPN hợp pháp và không nhận thấy dấu hiệu xâm nhập rõ ràng.

Microsoft Defender for Endpoint đã phát hiện nhiều dấu hiệu bất thường trong chiến dịch này, như:

- Tải DLL không mong muốn từ trình cài đặt VPN

- Thay đổi đáng ngờ trong các khóa đăng ký autorun

- Tiến trình VPN khởi chạy từ vị trí bất thường

Microsoft Defender Antivirus phát hiện các mối đe dọa liên quan chiến dịch này dưới các tên:

- Trojan:Win32/Malgent

- TrojanSpy:Win64/Hyrax

Để giảm nguy cơ bị tấn công đánh cắp thông tin đăng nhập, Microsoft khuyến nghị:

- Bật bảo vệ dựa trên đám mây và EDR ở chế độ chặn

- Kích hoạt bảo vệ mạng và web

- Bắt buộc xác thực đa yếu tố cho tất cả tài khoản

- Không lưu thông tin đăng nhập doanh nghiệp trong trình duyệt cá nhân hoặc kho mật khẩu

Đọc chi tiết tại đây: https://gbhackers.com/storm-2561-uses-seo-poisoning/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview