Duy Linh

Writer

Các đối tượng tấn công mạng đang lợi dụng sự quan tâm ngày càng tăng đối với công cụ Claude Code của Anthropic để triển khai các trang tải xuống giả mạo. Mục tiêu cuối cùng là cài đặt một phần mềm đánh cắp thông tin nhẹ thông qua tiến trình mshta.exe trên Windows.

Các tác nhân đe dọa lợi dụng các bản tải xuống mã Claude giả mạo để triển khai phần mềm độc hại Infostealer.

Chiến dịch này cho thấy chỉ một mã nhị phân “sống nhờ tài nguyên hệ thống” (LOLBIN) cũng có thể tạo ra chuỗi tấn công đánh cắp dữ liệu hiệu quả mà không cần đến các bộ khung phần mềm độc hại phức tạp.

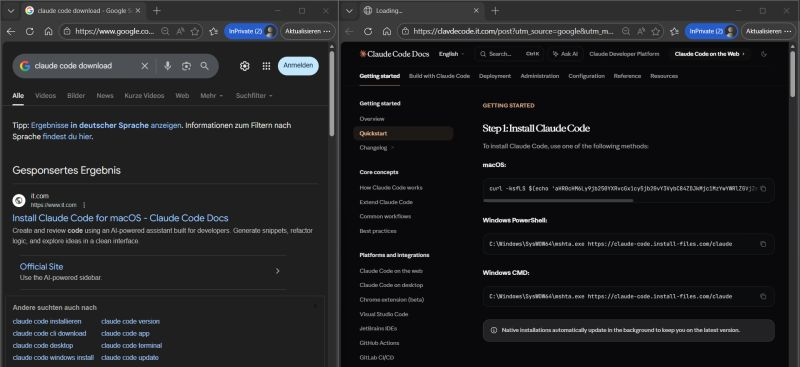

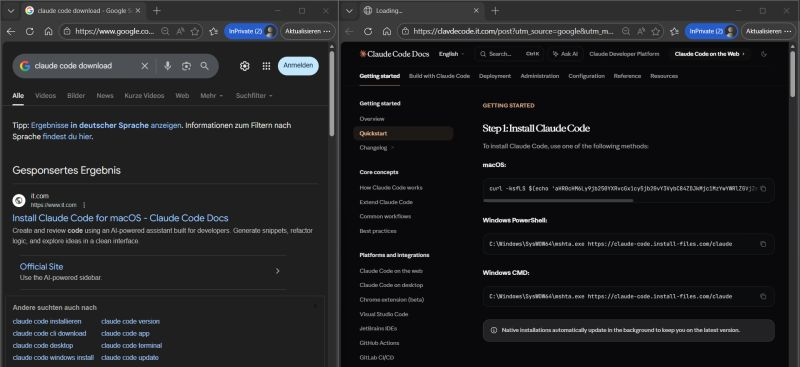

Kẻ tấn công thường đăng ký hoặc chiếm quyền kiểm soát các tên miền có giao diện giống với cổng tải xuống Claude Code hợp pháp. Sau đó, chúng phát tán các đường dẫn này thông qua kết quả tìm kiếm, quảng cáo hoặc bài đăng trên mạng xã hội nhằm vào các nhà phát triển và người dùng nâng cao.

Trong chiến dịch được ghi nhận, tên miền it[.]com được sử dụng làm điểm phân phối. Trang này chứa trình cài đặt giả mạo hoặc liên kết tải xuống, tuyên bố cung cấp ứng dụng máy tính để bàn Claude Code.

Khi nạn nhân nhấn vào nút “tải xuống”, họ không nhận được trình cài đặt thật mà là một trình tải dựa trên tập lệnh hoặc tệp lối tắt. Tệp này sẽ âm thầm chuyển quyền thực thi sang các chương trình nhị phân tích hợp sẵn của Windows.

Cách tiếp cận này tương tự nhiều chiến dịch trước đó từng lợi dụng các công cụ AI giả mạo. Chỉ cần gắn nhãn ChatGPT hoặc Claude cũng đủ khiến người dùng tin tưởng và chạy các mã chưa được ký số.

Do các tệp tải xuống thường có kích thước nhỏ, được viết dưới dạng tập lệnh và không chứa dấu hiệu độc hại rõ ràng, chúng dễ dàng vượt qua các bước kiểm tra thủ công nhanh chóng của người dùng thiếu kinh nghiệm.

Nhờ đó, kẻ tấn công có thể triển khai phần mềm đánh cắp thông tin chỉ bằng một chuỗi lệnh đơn giản, không cần tạo tệp thực thi truyền thống ở giai đoạn đầu.

Tải xuống mã nguồn Claude.

Sau khi được kích hoạt, tệp HTA sẽ giải mã và chạy các tập lệnh hoặc lệnh shell bổ sung nhằm thu thập thông tin đăng nhập, dữ liệu trình duyệt và thông tin hệ thống. Dữ liệu sau đó được gửi về cơ sở hạ tầng do kẻ tấn công kiểm soát.

Khi nạn nhân chạy trình cài đặt giả, hệ thống sẽ thực thi lệnh gọi mshta.exe với tham số URL từ xa. Lệnh này buộc tiến trình tải xuống và thực thi payload HTA trực tiếp từ tên miền it[.]com.

Toàn bộ quá trình có thể diễn ra chỉ trong một phiên người dùng. Dấu hiệu duy nhất mà nạn nhân có thể nhìn thấy là một cửa sổ cài đặt xuất hiện trong thời gian rất ngắn, thậm chí không hiển thị gì nếu chiêu trò được thiết kế tinh vi.

Trong nhiều trường hợp, các nhóm bảo mật phát hiện rằng chỉ một tiến trình mshta.exe đáng ngờ, đặc biệt khi kết nối đến một tên miền bên ngoài, có thể là manh mối đầu tiên và cũng là duy nhất trong một chuỗi đánh cắp dữ liệu nhiều giai đoạn.

Ngay cả khi các hệ thống bảo mật điểm cuối chặn được phần mềm độc hại ở giai đoạn cuối, việc ghi nhận lệnh gọi mshta.exe ban đầu vẫn cung cấp dấu hiệu quan trọng về sự xâm nhập, hỗ trợ hiệu quả cho quá trình điều tra và ngăn chặn.

Không phải mọi hệ thống phát hiện mối đe dọa đều cần đến mô hình học máy phức tạp hoặc môi trường sandbox chuyên sâu. Việc theo dõi cẩn thận một số LOLBins như mshta.exe, powershell.exe hoặc wscript.exe thường giúp phát hiện hành vi tấn công từ rất sớm.

Đối với các nhóm phòng thủ, việc tinh chỉnh cơ chế phát hiện xung quanh việc thực thi HTA từ xa, các tiến trình cha bất thường của mshta.exe và các kết nối đi ra tới những tên miền mới xuất hiện như it[.]com có thể cung cấp tín hiệu cảnh báo mạnh mẽ nhưng ít nhiễu, giúp phát hiện sớm các chiến dịch tấn công đang diễn ra. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/fake-claude-code/

Các tác nhân đe dọa lợi dụng các bản tải xuống mã Claude giả mạo để triển khai phần mềm độc hại Infostealer.

Chiến dịch này cho thấy chỉ một mã nhị phân “sống nhờ tài nguyên hệ thống” (LOLBIN) cũng có thể tạo ra chuỗi tấn công đánh cắp dữ liệu hiệu quả mà không cần đến các bộ khung phần mềm độc hại phức tạp.

Kẻ tấn công thường đăng ký hoặc chiếm quyền kiểm soát các tên miền có giao diện giống với cổng tải xuống Claude Code hợp pháp. Sau đó, chúng phát tán các đường dẫn này thông qua kết quả tìm kiếm, quảng cáo hoặc bài đăng trên mạng xã hội nhằm vào các nhà phát triển và người dùng nâng cao.

Trong chiến dịch được ghi nhận, tên miền it[.]com được sử dụng làm điểm phân phối. Trang này chứa trình cài đặt giả mạo hoặc liên kết tải xuống, tuyên bố cung cấp ứng dụng máy tính để bàn Claude Code.

Khi nạn nhân nhấn vào nút “tải xuống”, họ không nhận được trình cài đặt thật mà là một trình tải dựa trên tập lệnh hoặc tệp lối tắt. Tệp này sẽ âm thầm chuyển quyền thực thi sang các chương trình nhị phân tích hợp sẵn của Windows.

Cách tiếp cận này tương tự nhiều chiến dịch trước đó từng lợi dụng các công cụ AI giả mạo. Chỉ cần gắn nhãn ChatGPT hoặc Claude cũng đủ khiến người dùng tin tưởng và chạy các mã chưa được ký số.

Do các tệp tải xuống thường có kích thước nhỏ, được viết dưới dạng tập lệnh và không chứa dấu hiệu độc hại rõ ràng, chúng dễ dàng vượt qua các bước kiểm tra thủ công nhanh chóng của người dùng thiếu kinh nghiệm.

Mshta.exe trở thành công cụ triển khai mã độc

Yếu tố then chốt của cuộc tấn công là mshta.exe – HTML Application Host của Microsoft. Đây là một LOLBin đã bị lạm dụng từ lâu vì có khả năng thực thi các tệp HTA hoặc tập lệnh từ xa với mức độ tin cậy tương đương các thành phần gốc của Windows.Nhờ đó, kẻ tấn công có thể triển khai phần mềm đánh cắp thông tin chỉ bằng một chuỗi lệnh đơn giản, không cần tạo tệp thực thi truyền thống ở giai đoạn đầu.

Tải xuống mã nguồn Claude.

Sau khi được kích hoạt, tệp HTA sẽ giải mã và chạy các tập lệnh hoặc lệnh shell bổ sung nhằm thu thập thông tin đăng nhập, dữ liệu trình duyệt và thông tin hệ thống. Dữ liệu sau đó được gửi về cơ sở hạ tầng do kẻ tấn công kiểm soát.

Khi nạn nhân chạy trình cài đặt giả, hệ thống sẽ thực thi lệnh gọi mshta.exe với tham số URL từ xa. Lệnh này buộc tiến trình tải xuống và thực thi payload HTA trực tiếp từ tên miền it[.]com.

Toàn bộ quá trình có thể diễn ra chỉ trong một phiên người dùng. Dấu hiệu duy nhất mà nạn nhân có thể nhìn thấy là một cửa sổ cài đặt xuất hiện trong thời gian rất ngắn, thậm chí không hiển thị gì nếu chiêu trò được thiết kế tinh vi.

Vì sao các LOLBins đơn giản vẫn là mối đe dọa lớn

Chiến dịch này cho thấy các cảnh báo liên quan đến mshta.exe không nên bị xem là tín hiệu nền hoặc sự kiện có mức độ ưu tiên thấp.Trong nhiều trường hợp, các nhóm bảo mật phát hiện rằng chỉ một tiến trình mshta.exe đáng ngờ, đặc biệt khi kết nối đến một tên miền bên ngoài, có thể là manh mối đầu tiên và cũng là duy nhất trong một chuỗi đánh cắp dữ liệu nhiều giai đoạn.

Ngay cả khi các hệ thống bảo mật điểm cuối chặn được phần mềm độc hại ở giai đoạn cuối, việc ghi nhận lệnh gọi mshta.exe ban đầu vẫn cung cấp dấu hiệu quan trọng về sự xâm nhập, hỗ trợ hiệu quả cho quá trình điều tra và ngăn chặn.

Không phải mọi hệ thống phát hiện mối đe dọa đều cần đến mô hình học máy phức tạp hoặc môi trường sandbox chuyên sâu. Việc theo dõi cẩn thận một số LOLBins như mshta.exe, powershell.exe hoặc wscript.exe thường giúp phát hiện hành vi tấn công từ rất sớm.

Đối với các nhóm phòng thủ, việc tinh chỉnh cơ chế phát hiện xung quanh việc thực thi HTA từ xa, các tiến trình cha bất thường của mshta.exe và các kết nối đi ra tới những tên miền mới xuất hiện như it[.]com có thể cung cấp tín hiệu cảnh báo mạnh mẽ nhưng ít nhiễu, giúp phát hiện sớm các chiến dịch tấn công đang diễn ra. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/fake-claude-code/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview