Duy Linh

Writer

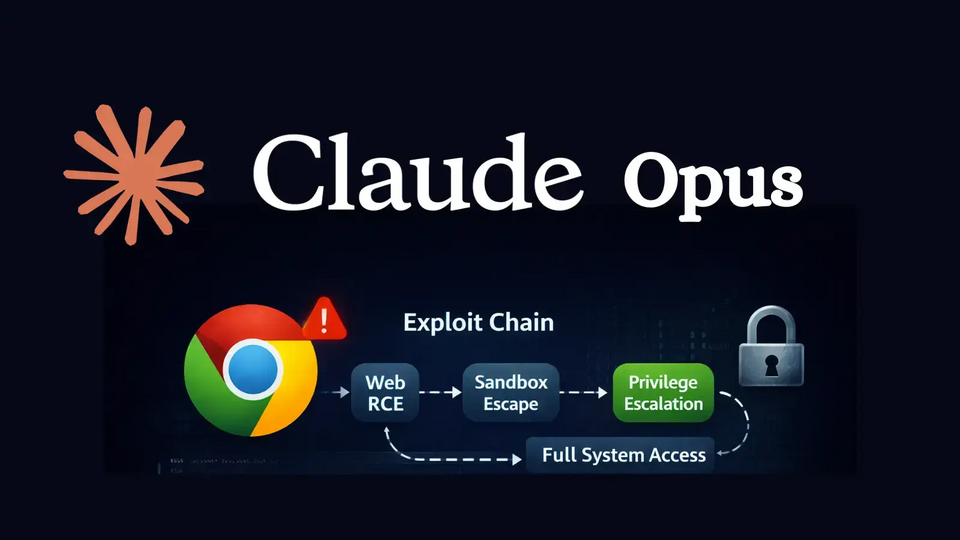

Một nghiên cứu bảo mật mới cho thấy Claude Opus của Anthropic có thể hỗ trợ xây dựng chuỗi khai thác trình duyệt hoạt động hiệu quả nhắm vào công cụ V8 của Google Chrome. Phát hiện này làm dấy lên lo ngại về việc AI đang rút ngắn đáng kể thời gian phát triển tấn công mạng.

Thí nghiệm do Mohan Pedhapati (biệt danh s1r1us), Giám đốc công nghệ của Hacktron công bố, xuất hiện chỉ vài ngày sau khi Anthropic giới thiệu Claude Mythos Preview và Project Glasswing – sáng kiến an ninh mạng mới của hãng.

Mục tiêu thử nghiệm là Discord Desktop, ứng dụng sử dụng Chrome 138 – phiên bản Chromium cũ hơn đáng kể so với bản chính thức. Điều này đặc biệt quan trọng vì phần mềm lỗi thời thường kéo dài vòng đời của các lỗ hổng đã biết, tạo cơ hội cho kẻ tấn công khai thác hiệu quả hơn.

Mã khai thác (Nguồn: Hacktron)

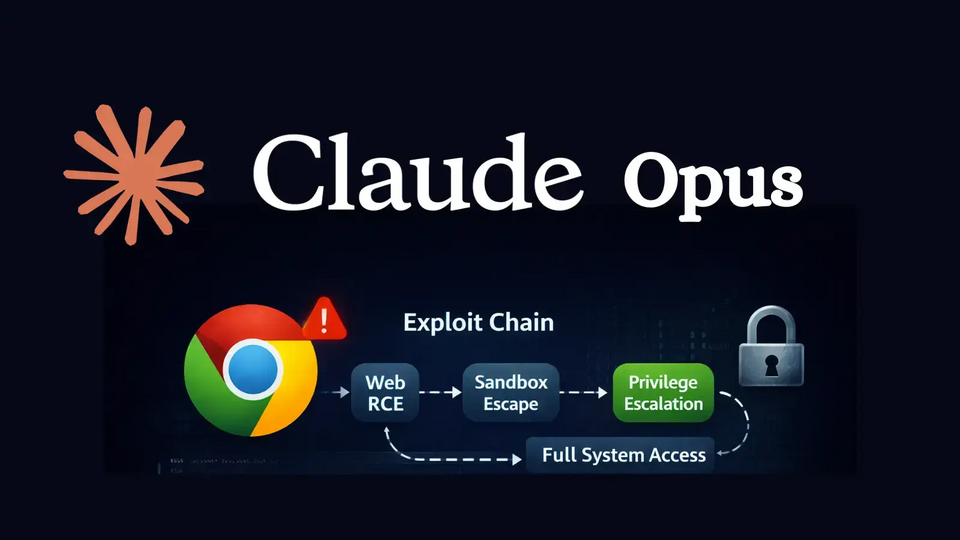

Claude Opus đã tận dụng thông tin bản vá và quá trình debug lặp lại để biến lỗi này thành khai thác hoạt động thực tế. Sau đó, nó kết hợp với kỹ thuật vượt sandbox V8 đã được công bố để đạt tới thực thi mã hoàn chỉnh.

Về nguyên lý, quá trình gồm ba bước: chiếm quyền truy cập bộ nhớ trong V8, vượt qua các lớp bảo vệ, và chuyển hướng thực thi để chạy lệnh trên hệ thống.

Thử nghiệm cuối cùng thành công trên ARM64 macOS, với việc khởi chạy ứng dụng Máy tính – cách phổ biến để chứng minh đã thực thi mã.

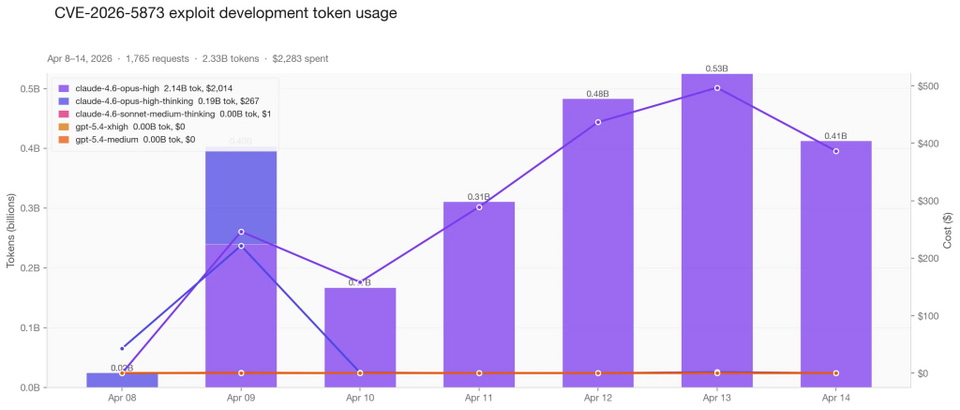

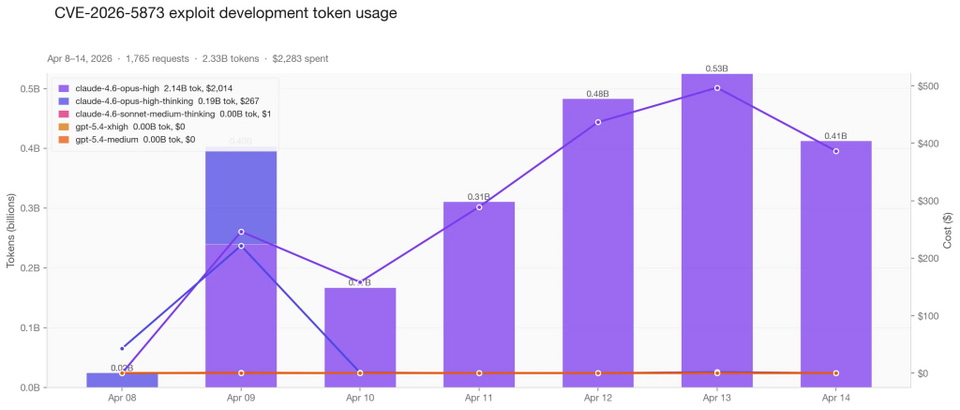

Đáng chú ý, toàn bộ quá trình mất khoảng một tuần, trải qua 22 phiên Claude và 27 lần thất bại. Tổng cộng tiêu tốn 2,33 tỷ token qua 1.765 yêu cầu, chi phí khoảng 2.283 USD (khoảng 57.000.000 VNĐ), cùng khoảng 20 giờ giám sát của con người.

Điều này cho thấy AI chưa phải hacker tự động hoàn toàn, mà là trợ lý mạnh nhưng thiếu ổn định, vẫn cần chuyên gia hướng dẫn.

Anthropic cũng cảnh báo tương tự: Claude Mythos có thể đạt năng lực khai thác vượt phần lớn người dùng, chỉ thua kém các chuyên gia hàng đầu. Đây là lý do hãng không phát hành rộng rãi mà triển khai Project Glasswing, với sự tham gia của các đối tác lớn như Amazon Web Services, Apple, Cisco, CrowdStrike, Google, Microsoft, Nvidia và JPMorgan Chase.

Mục tiêu là sử dụng AI để bảo vệ phần mềm quan trọng trước khi kẻ tấn công tận dụng công nghệ tương tự.

Đối với các đội ngũ bảo mật, bài học rất rõ: các ứng dụng desktop dùng Chromium (như Electron) cần được theo dõi chặt như trình duyệt chính. Việc chậm vá lỗi giờ đây là rủi ro cấp bách.

AI chưa thay thế hoàn toàn chuyên gia khai thác, nhưng đã đủ để giúp các cuộc tấn công diễn ra nhanh hơn, chi phí thấp hơn và khó phát hiện hơn. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/claude-opus-enabled-creation-of-working-chrome-exploit/

Thí nghiệm do Mohan Pedhapati (biệt danh s1r1us), Giám đốc công nghệ của Hacktron công bố, xuất hiện chỉ vài ngày sau khi Anthropic giới thiệu Claude Mythos Preview và Project Glasswing – sáng kiến an ninh mạng mới của hãng.

Mục tiêu thử nghiệm là Discord Desktop, ứng dụng sử dụng Chrome 138 – phiên bản Chromium cũ hơn đáng kể so với bản chính thức. Điều này đặc biệt quan trọng vì phần mềm lỗi thời thường kéo dài vòng đời của các lỗ hổng đã biết, tạo cơ hội cho kẻ tấn công khai thác hiệu quả hơn.

Chuỗi khai thác và vai trò của AI

Chuỗi khai thác bắt đầu từ lỗ hổng CVE-2026-5873 – lỗi đọc/ghi ngoài phạm vi trong V8, đã được Google vá trong Chrome 147.0.7727.55. Theo NVD, lỗ hổng này cho phép thực thi mã từ xa trong môi trường sandbox của Chrome thông qua một trang HTML được tạo sẵn.

Mã khai thác (Nguồn: Hacktron)

Claude Opus đã tận dụng thông tin bản vá và quá trình debug lặp lại để biến lỗi này thành khai thác hoạt động thực tế. Sau đó, nó kết hợp với kỹ thuật vượt sandbox V8 đã được công bố để đạt tới thực thi mã hoàn chỉnh.

Về nguyên lý, quá trình gồm ba bước: chiếm quyền truy cập bộ nhớ trong V8, vượt qua các lớp bảo vệ, và chuyển hướng thực thi để chạy lệnh trên hệ thống.

Thử nghiệm cuối cùng thành công trên ARM64 macOS, với việc khởi chạy ứng dụng Máy tính – cách phổ biến để chứng minh đã thực thi mã.

Đáng chú ý, toàn bộ quá trình mất khoảng một tuần, trải qua 22 phiên Claude và 27 lần thất bại. Tổng cộng tiêu tốn 2,33 tỷ token qua 1.765 yêu cầu, chi phí khoảng 2.283 USD (khoảng 57.000.000 VNĐ), cùng khoảng 20 giờ giám sát của con người.

Điều này cho thấy AI chưa phải hacker tự động hoàn toàn, mà là trợ lý mạnh nhưng thiếu ổn định, vẫn cần chuyên gia hướng dẫn.

Tác động an ninh và cảnh báo cho doanh nghiệp

Điểm đáng lo không chỉ nằm ở lỗ hổng mà ở tốc độ khai thác. Thí nghiệm chứng minh các mô hình AI hiện nay có thể rút ngắn đáng kể thời gian chuyển đổi lỗi n-day thành chuỗi khai thác thực tế, đặc biệt khi mục tiêu sử dụng phần mềm cũ.Anthropic cũng cảnh báo tương tự: Claude Mythos có thể đạt năng lực khai thác vượt phần lớn người dùng, chỉ thua kém các chuyên gia hàng đầu. Đây là lý do hãng không phát hành rộng rãi mà triển khai Project Glasswing, với sự tham gia của các đối tác lớn như Amazon Web Services, Apple, Cisco, CrowdStrike, Google, Microsoft, Nvidia và JPMorgan Chase.

Mục tiêu là sử dụng AI để bảo vệ phần mềm quan trọng trước khi kẻ tấn công tận dụng công nghệ tương tự.

Đối với các đội ngũ bảo mật, bài học rất rõ: các ứng dụng desktop dùng Chromium (như Electron) cần được theo dõi chặt như trình duyệt chính. Việc chậm vá lỗi giờ đây là rủi ro cấp bách.

AI chưa thay thế hoàn toàn chuyên gia khai thác, nhưng đã đủ để giúp các cuộc tấn công diễn ra nhanh hơn, chi phí thấp hơn và khó phát hiện hơn. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/claude-opus-enabled-creation-of-working-chrome-exploit/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview