Chiếc điện thoại trong tay bạn có thể đang bị theo dõi, mà bạn không hề hay biết, không nhận được bất kỳ tin nhắn hay cuộc gọi lạ nào.

Đó là điều Pegasus làm được.

Pegasus là phần mềm gián điệp do NSO Group, một công ty tình báo mạng của Israel thành lập năm 2010, phát triển và cấp phép cho các chính phủ trên toàn thế giới. Cái tên được đặt theo con ngựa có cánh trong thần thoại Hy Lạp, vì khả năng "bay" vào thiết bị mục tiêu mà nạn nhân không hề hay biết. Phiên bản đầu tiên ra đời năm 2011, với khách hàng đầu tiên là chính phủ Mexico.

Nó xâm nhập vào điện thoại như thế nào?

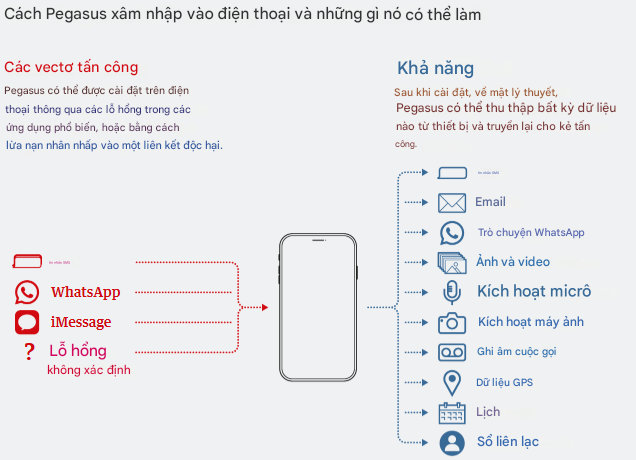

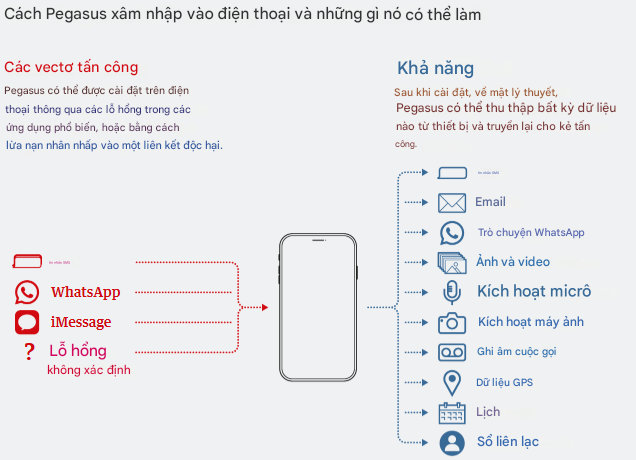

Năm 2016, phiên bản Pegasus đầu tiên bị phát hiện lây nhiễm qua hình thức tấn công lừa đảo có chủ đích, tức là gửi tin nhắn hoặc email chứa liên kết độc hại. Nạn nhân chỉ cần nhấn vào là bị nhiễm.

Từ đó, mọi thứ trở nên tinh vi hơn nhiều.

Năm 2019, WhatsApp tiết lộ rằng Pegasus đã lây nhiễm vào hơn 1.400 điện thoại chỉ bằng một cuộc gọi nhỡ, dù người nhận không bao giờ bắt máy. Sau đó, NSO tiếp tục khai thác lỗ hổng trong iMessage của Apple, cho phép xâm nhập vào hàng trăm triệu iPhone mà không cần bất kỳ thao tác nào từ phía nạn nhân. Đây là kiểu tấn công "zero-click", tức là không cần nhấp chuột, không cần tương tác, không để lại dấu hiệu gì.

Các nhà nghiên cứu còn phát hiện thêm bằng chứng cho thấy NSO có thể đã mở rộng sang các lỗ hổng trong ứng dụng Ảnh và Nhạc của Apple. Trong trường hợp cả hai phương thức trên đều không thành công, Pegasus thậm chí có thể được cài qua bộ thu phát không dây đặt gần mục tiêu, hoặc cài thủ công nếu đặc vụ tiếp cận được thiết bị.

Claudio Guarnieri, người điều hành Phòng thí nghiệm An ninh của Tổ chức Ân xá Quốc tế tại Berlin, người có nhiều năm nghiên cứu Pegasus, nói thẳng: "Mọi thứ đang trở nên phức tạp hơn rất nhiều khiến các mục tiêu khó nhận ra."

Sau khi vào được, nó làm gì?

Gần như mọi thứ. Pegasus có thể đọc tin nhắn từ WhatsApp, Telegram, Signal, iMessage. Ghi âm cuộc gọi. Kích hoạt camera và microphone từ xa để theo dõi người dùng mà họ không hay. Theo dõi vị trí GPS theo thời gian thực. Trích xuất danh bạ, ảnh, video, mật khẩu, lịch sử duyệt web. Ghi lại từng lần gõ phím.

Guarnieri mô tả mức độ kiểm soát này rất rõ: "Khi một chiếc iPhone bị xâm nhập, kẻ tấn công sẽ giành được quyền quản trị trên thiết bị. Pegasus có thể làm được nhiều hơn những gì chính chủ sở hữu có thể làm."

Điều khiến nó đáng sợ hơn là không ai nhìn thấy nó. Không có icon, không xuất hiện trong danh sách ứng dụng. Toàn bộ dữ liệu được mã hóa rồi truyền về máy chủ điều hành qua mạng ẩn danh riêng. Các phiên bản gần đây còn được nghi ngờ chỉ tồn tại trong bộ nhớ tạm, nghĩa là khi tắt điện thoại, hầu như mọi dấu vết đều biến mất.

Và khi được hỏi có cách nào ngăn chặn không, Guarnieri trả lời thẳng: "Không có gì cả."

NSO Group nói gì, và thực tế ra sao?

NSO khẳng định chỉ bán Pegasus cho khoảng 40 đến 50 chính phủ và cơ quan thực thi pháp luật được ủy quyền, phục vụ mục đích chống khủng bố và truy bắt tội phạm nghiêm trọng. Mọi hợp đồng đều phải qua Bộ Quốc phòng Israel phê duyệt.

Thực tế lại khác.

Năm 2021, cuộc điều tra mang tên Pegasus Project, do liên minh quốc tế gồm nhiều tổ chức truyền thông lớn thực hiện, tiết lộ danh sách hơn 50.000 số điện thoại bị nhắm đến. Trong số đó có hàng trăm nhà báo, nhà hoạt động nhân quyền, chính trị gia, thậm chí cả Tổng thống Pháp Emmanuel Macron và những người thân của nhà báo Jamal Khashoggi.

Apple và WhatsApp lần lượt khởi kiện NSO Group. Kết quả là lệnh cấm và khoản bồi thường hàng triệu USD.

Pegasus không phải vũ khí của tương lai. Nó đã tồn tại hơn một thập kỷ, và mỗi chiếc điện thoại đang hoạt động đều là mục tiêu tiềm năng.

Đó là điều Pegasus làm được.

Pegasus là phần mềm gián điệp do NSO Group, một công ty tình báo mạng của Israel thành lập năm 2010, phát triển và cấp phép cho các chính phủ trên toàn thế giới. Cái tên được đặt theo con ngựa có cánh trong thần thoại Hy Lạp, vì khả năng "bay" vào thiết bị mục tiêu mà nạn nhân không hề hay biết. Phiên bản đầu tiên ra đời năm 2011, với khách hàng đầu tiên là chính phủ Mexico.

Nó xâm nhập vào điện thoại như thế nào?

Năm 2016, phiên bản Pegasus đầu tiên bị phát hiện lây nhiễm qua hình thức tấn công lừa đảo có chủ đích, tức là gửi tin nhắn hoặc email chứa liên kết độc hại. Nạn nhân chỉ cần nhấn vào là bị nhiễm.

Từ đó, mọi thứ trở nên tinh vi hơn nhiều.

Năm 2019, WhatsApp tiết lộ rằng Pegasus đã lây nhiễm vào hơn 1.400 điện thoại chỉ bằng một cuộc gọi nhỡ, dù người nhận không bao giờ bắt máy. Sau đó, NSO tiếp tục khai thác lỗ hổng trong iMessage của Apple, cho phép xâm nhập vào hàng trăm triệu iPhone mà không cần bất kỳ thao tác nào từ phía nạn nhân. Đây là kiểu tấn công "zero-click", tức là không cần nhấp chuột, không cần tương tác, không để lại dấu hiệu gì.

Các nhà nghiên cứu còn phát hiện thêm bằng chứng cho thấy NSO có thể đã mở rộng sang các lỗ hổng trong ứng dụng Ảnh và Nhạc của Apple. Trong trường hợp cả hai phương thức trên đều không thành công, Pegasus thậm chí có thể được cài qua bộ thu phát không dây đặt gần mục tiêu, hoặc cài thủ công nếu đặc vụ tiếp cận được thiết bị.

Claudio Guarnieri, người điều hành Phòng thí nghiệm An ninh của Tổ chức Ân xá Quốc tế tại Berlin, người có nhiều năm nghiên cứu Pegasus, nói thẳng: "Mọi thứ đang trở nên phức tạp hơn rất nhiều khiến các mục tiêu khó nhận ra."

Sau khi vào được, nó làm gì?

Gần như mọi thứ. Pegasus có thể đọc tin nhắn từ WhatsApp, Telegram, Signal, iMessage. Ghi âm cuộc gọi. Kích hoạt camera và microphone từ xa để theo dõi người dùng mà họ không hay. Theo dõi vị trí GPS theo thời gian thực. Trích xuất danh bạ, ảnh, video, mật khẩu, lịch sử duyệt web. Ghi lại từng lần gõ phím.

Guarnieri mô tả mức độ kiểm soát này rất rõ: "Khi một chiếc iPhone bị xâm nhập, kẻ tấn công sẽ giành được quyền quản trị trên thiết bị. Pegasus có thể làm được nhiều hơn những gì chính chủ sở hữu có thể làm."

Điều khiến nó đáng sợ hơn là không ai nhìn thấy nó. Không có icon, không xuất hiện trong danh sách ứng dụng. Toàn bộ dữ liệu được mã hóa rồi truyền về máy chủ điều hành qua mạng ẩn danh riêng. Các phiên bản gần đây còn được nghi ngờ chỉ tồn tại trong bộ nhớ tạm, nghĩa là khi tắt điện thoại, hầu như mọi dấu vết đều biến mất.

Và khi được hỏi có cách nào ngăn chặn không, Guarnieri trả lời thẳng: "Không có gì cả."

NSO Group nói gì, và thực tế ra sao?

NSO khẳng định chỉ bán Pegasus cho khoảng 40 đến 50 chính phủ và cơ quan thực thi pháp luật được ủy quyền, phục vụ mục đích chống khủng bố và truy bắt tội phạm nghiêm trọng. Mọi hợp đồng đều phải qua Bộ Quốc phòng Israel phê duyệt.

Thực tế lại khác.

Năm 2021, cuộc điều tra mang tên Pegasus Project, do liên minh quốc tế gồm nhiều tổ chức truyền thông lớn thực hiện, tiết lộ danh sách hơn 50.000 số điện thoại bị nhắm đến. Trong số đó có hàng trăm nhà báo, nhà hoạt động nhân quyền, chính trị gia, thậm chí cả Tổng thống Pháp Emmanuel Macron và những người thân của nhà báo Jamal Khashoggi.

Apple và WhatsApp lần lượt khởi kiện NSO Group. Kết quả là lệnh cấm và khoản bồi thường hàng triệu USD.

Pegasus không phải vũ khí của tương lai. Nó đã tồn tại hơn một thập kỷ, và mỗi chiếc điện thoại đang hoạt động đều là mục tiêu tiềm năng.

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview