Duy Linh

Writer

Một chiến dịch tấn công chuỗi cung ứng tinh vi do nhóm APT ScarCruft có liên hệ với Triều Tiên thực hiện đã nhắm vào người Hàn Quốc gốc ở vùng Yanbian của Trung Quốc thông qua nền tảng trò chơi sqgame[.]net bị xâm nhập.

Chiến dịch được cho là bắt đầu từ cuối năm 2024, sử dụng cả phiên bản Windows và Android của nền tảng trò chơi điện tử này. Sqgame[.]net chuyên cung cấp các trò chơi bài và cờ bàn truyền thống theo chủ đề Yanbian.

Kẻ tấn công đã xâm nhập nền tảng để phát tán các phiên bản game bị cài mã độc Trojan chứa phần mềm gián điệp BirdCall. Trước đó, BirdCall chỉ được biết đến trên môi trường Windows.

ScarCruft, còn được gọi là APT37 hoặc Reaper, bị nghi là nhóm gián điệp mạng hoạt động cho Triều Tiên từ ít nhất năm 2012. Nền tảng trò chơi bị nhắm tới phục vụ cộng đồng người Hàn lớn sinh sống tại Khu tự trị dân tộc Triều Tiên Yanbian, khu vực giáp biên giới Triều Tiên.

Các nhà nghiên cứu cho rằng mục tiêu chính của chiến dịch là người tị nạn, người đào tẩu và những cá nhân bị chính quyền Triều Tiên coi là đối tượng cần theo dõi.

Theo ESET, tệp APK tải từ trang web chính thức trùng khớp với mẫu được phát hiện trên VirusTotal. Tệp DLL nhiễm mã độc chứa một trình tải xuống có khả năng kiểm tra môi trường máy ảo và công cụ phân tích trước khi hoạt động.

Game Yanbian Red Ten (Nguồn: ESET).

Nếu không phát hiện nguy cơ, mã độc sẽ tải và thực thi RokRAT, sau đó triển khai BirdCall với khả năng giám sát mạnh hơn.

Sau khi hoạt động, tệp mono.dll độc hại sẽ tự thay thế bằng phiên bản sạch được tải từ các trang web Hàn Quốc đã bị xâm nhập. Đây được xem là chiến thuật quen thuộc của ScarCruft nhằm che giấu dấu vết.

ESET cũng phát hiện hai game Android bị cài Trojan gồm Yanbian Red Ten và New Drawing, đều được phát hành trực tiếp trên sqgame[.]net.

Phiên bản Android của BirdCall có tên nội bộ là “zhuagou”, nghĩa là “bắt chó”, được xem là công cụ mới trong kho vũ khí của ScarCruft.

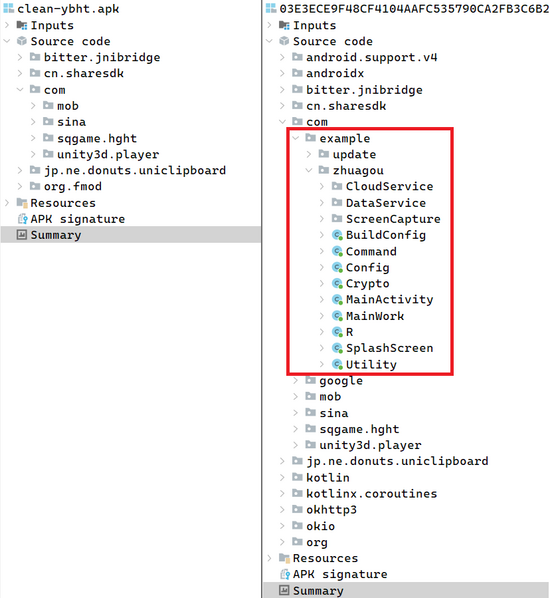

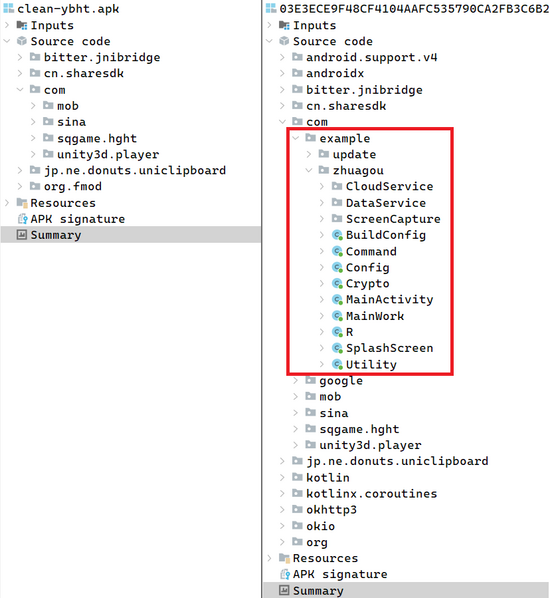

Cấu trúc thư mục của trò chơi hợp pháp (bên trái) và phiên bản bị nhiễm mã độc (bên phải) (Nguồn: ESET).

Mã độc Android này tập trung vào giám sát và thu thập dữ liệu. Nó có thể đánh cắp danh bạ, SMS, nhật ký cuộc gọi, tài liệu và nhiều định dạng tệp như .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .jpg, .m4a và .p12.

Việc nhắm tới các tệp .hwp, định dạng phổ biến của Hancom Office tại Hàn Quốc, cho thấy mục tiêu chính là người dùng nói tiếng Hàn.

Đáng chú ý, phiên bản Android còn có chức năng ghi âm bằng micro nhưng chỉ hoạt động trong khoảng từ 7 giờ tối đến 10 giờ tối theo giờ địa phương.

ESET xác định có bảy phiên bản BirdCall dành cho Android, từ phiên bản 1.0 xuất hiện vào tháng 10/2024 đến phiên bản 2.0 vào tháng 6/2025. Phiên bản mới nhất đã được bổ sung kỹ thuật làm rối mã nguồn nhằm né tránh phân tích.

Cả BirdCall trên Windows và Android đều sử dụng các dịch vụ đám mây hợp pháp như Dropbox, pCloud, Yandex Disk và Zoho WorkDrive để liên lạc với máy chủ điều khiển.

Các nhà nghiên cứu còn phát hiện 12 tài khoản Zoho WorkDrive liên quan đến hoạt động phát tán mã độc Android, tất cả đều đăng ký bằng địa chỉ zohomail.

Theo ESET, chiến dịch này cho thấy bước tiến lớn trong năng lực của ScarCruft, đồng thời phản ánh xu hướng mở rộng sang các hoạt động gián điệp đa nền tảng của nhóm hacker liên quan Triều Tiên. (gbhackers)

Chiến dịch được cho là bắt đầu từ cuối năm 2024, sử dụng cả phiên bản Windows và Android của nền tảng trò chơi điện tử này. Sqgame[.]net chuyên cung cấp các trò chơi bài và cờ bàn truyền thống theo chủ đề Yanbian.

Kẻ tấn công đã xâm nhập nền tảng để phát tán các phiên bản game bị cài mã độc Trojan chứa phần mềm gián điệp BirdCall. Trước đó, BirdCall chỉ được biết đến trên môi trường Windows.

ScarCruft, còn được gọi là APT37 hoặc Reaper, bị nghi là nhóm gián điệp mạng hoạt động cho Triều Tiên từ ít nhất năm 2012. Nền tảng trò chơi bị nhắm tới phục vụ cộng đồng người Hàn lớn sinh sống tại Khu tự trị dân tộc Triều Tiên Yanbian, khu vực giáp biên giới Triều Tiên.

Các nhà nghiên cứu cho rằng mục tiêu chính của chiến dịch là người tị nạn, người đào tẩu và những cá nhân bị chính quyền Triều Tiên coi là đối tượng cần theo dõi.

ScarCruft cài mã độc vào nền tảng trò chơi

Ứng dụng Windows của nền tảng đã nhận các bản cập nhật độc hại thông qua thư viện mono.dll bị xâm nhập trên máy chủ cập nhật chính thức.Theo ESET, tệp APK tải từ trang web chính thức trùng khớp với mẫu được phát hiện trên VirusTotal. Tệp DLL nhiễm mã độc chứa một trình tải xuống có khả năng kiểm tra môi trường máy ảo và công cụ phân tích trước khi hoạt động.

Game Yanbian Red Ten (Nguồn: ESET).

Nếu không phát hiện nguy cơ, mã độc sẽ tải và thực thi RokRAT, sau đó triển khai BirdCall với khả năng giám sát mạnh hơn.

Sau khi hoạt động, tệp mono.dll độc hại sẽ tự thay thế bằng phiên bản sạch được tải từ các trang web Hàn Quốc đã bị xâm nhập. Đây được xem là chiến thuật quen thuộc của ScarCruft nhằm che giấu dấu vết.

ESET cũng phát hiện hai game Android bị cài Trojan gồm Yanbian Red Ten và New Drawing, đều được phát hành trực tiếp trên sqgame[.]net.

Phiên bản Android của BirdCall có tên nội bộ là “zhuagou”, nghĩa là “bắt chó”, được xem là công cụ mới trong kho vũ khí của ScarCruft.

Cấu trúc thư mục của trò chơi hợp pháp (bên trái) và phiên bản bị nhiễm mã độc (bên phải) (Nguồn: ESET).

Mã độc Android này tập trung vào giám sát và thu thập dữ liệu. Nó có thể đánh cắp danh bạ, SMS, nhật ký cuộc gọi, tài liệu và nhiều định dạng tệp như .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .jpg, .m4a và .p12.

Việc nhắm tới các tệp .hwp, định dạng phổ biến của Hancom Office tại Hàn Quốc, cho thấy mục tiêu chính là người dùng nói tiếng Hàn.

Cửa hậu Android mở rộng khả năng gián điệp

Cả phiên bản Windows và Android đều sở hữu khả năng giám sát rộng. Phần mềm độc hại có thể chụp ảnh màn hình, trong khi một số biến thể Android phát liên tục các tệp MP3 im lặng để tránh bị hệ thống đưa vào trạng thái ngủ nền.Đáng chú ý, phiên bản Android còn có chức năng ghi âm bằng micro nhưng chỉ hoạt động trong khoảng từ 7 giờ tối đến 10 giờ tối theo giờ địa phương.

ESET xác định có bảy phiên bản BirdCall dành cho Android, từ phiên bản 1.0 xuất hiện vào tháng 10/2024 đến phiên bản 2.0 vào tháng 6/2025. Phiên bản mới nhất đã được bổ sung kỹ thuật làm rối mã nguồn nhằm né tránh phân tích.

Cả BirdCall trên Windows và Android đều sử dụng các dịch vụ đám mây hợp pháp như Dropbox, pCloud, Yandex Disk và Zoho WorkDrive để liên lạc với máy chủ điều khiển.

Các nhà nghiên cứu còn phát hiện 12 tài khoản Zoho WorkDrive liên quan đến hoạt động phát tán mã độc Android, tất cả đều đăng ký bằng địa chỉ zohomail.

Theo ESET, chiến dịch này cho thấy bước tiến lớn trong năng lực của ScarCruft, đồng thời phản ánh xu hướng mở rộng sang các hoạt động gián điệp đa nền tảng của nhóm hacker liên quan Triều Tiên. (gbhackers)

Nguồn: gbhackers.com

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview