Duy Linh

Writer

Người chơi Minecraft đang trở thành mục tiêu của một chiến dịch phát tán mã độc nguy hiểm thông qua công cụ hack giả mạo có tên “Slinky”. Thay vì cung cấp lợi thế trong trò chơi, phần mềm này bí mật cài đặt trình đánh cắp thông tin LofyStealer, còn được theo dõi dưới tên GrabBot, có liên hệ với nhóm tội phạm mạng Brazil mang tên LofyGang.

Mã độc sử dụng trình tải dựa trên Node.js kết hợp payload C++ hoạt động trong bộ nhớ nhằm đánh cắp dữ liệu trình duyệt và gửi về máy chủ điều khiển C2 đặt tại Brazil.

Tệp độc hại được ngụy trang thành công cụ hack Minecraft hoàn chỉnh với biểu tượng chính thức của trò chơi để tạo độ tin cậy, chủ yếu nhắm vào người chơi trẻ tuổi. Sau khi được chạy, phần mềm giả mạo sẽ âm thầm triển khai LofyStealer mà không mang lại bất kỳ tính năng gian lận nào cho game.

Các chuyên gia săn lùng mối đe dọa lần đầu phát hiện chiến dịch này thông qua các báo cáo công khai trên nền tảng sandbox ANY.RUN. Những tệp nhị phân đáng ngờ cùng kết nối mạng đến địa chỉ 24.152.36.241:8080 đã để lộ hạ tầng C2 đang hoạt động.

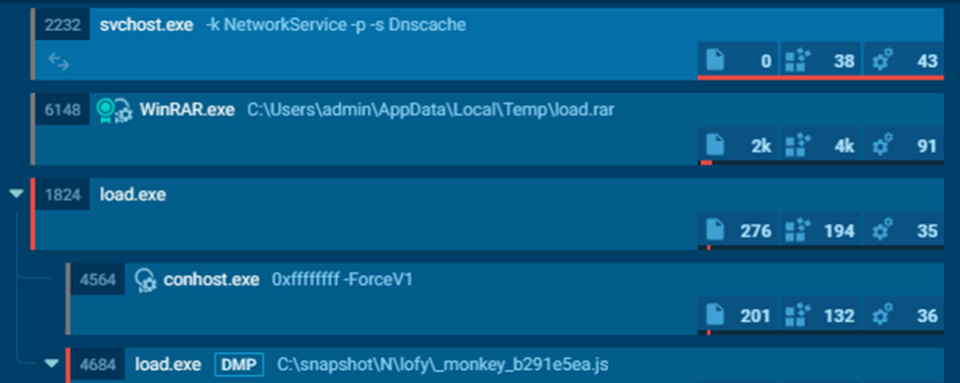

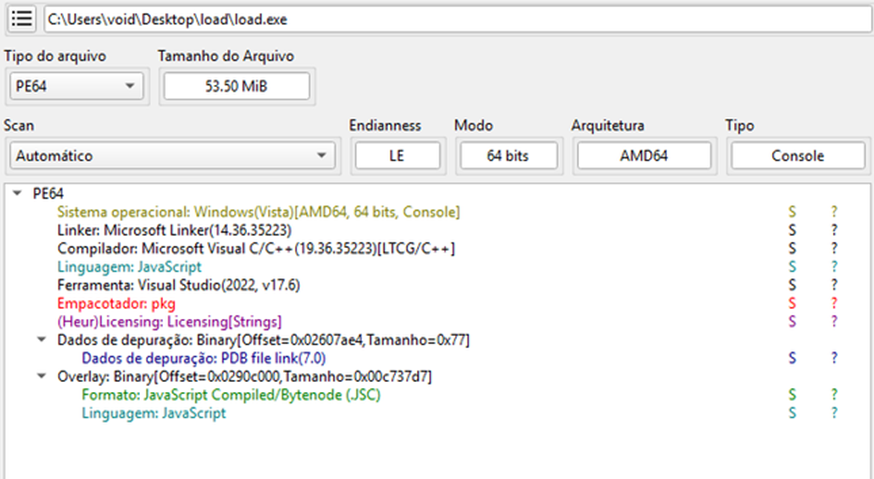

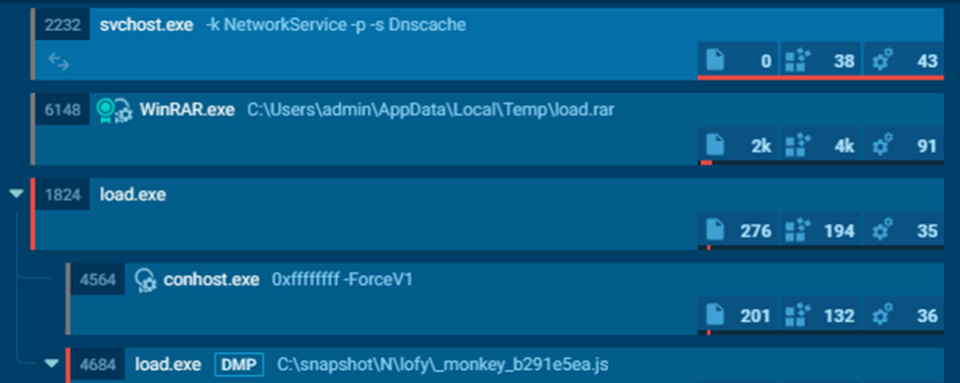

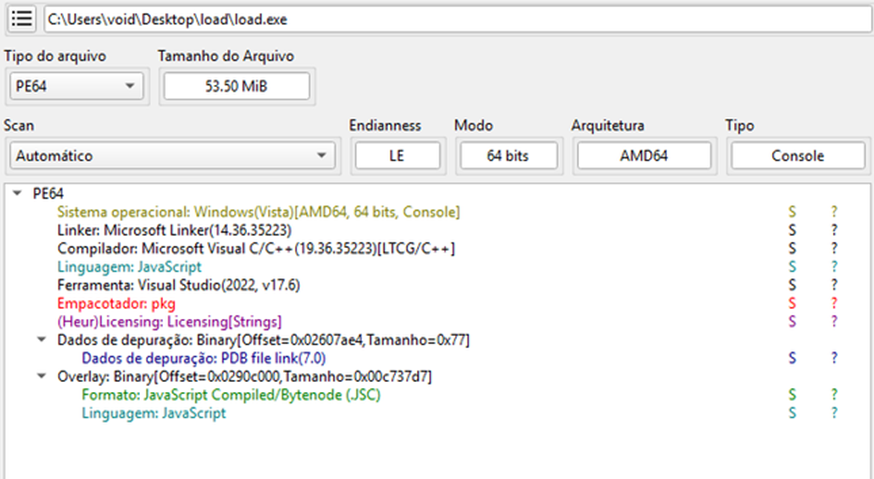

Đầu tiên, một tệp nhị phân lớn 53,5 MB mang tên load.exe được thực thi. Đây là ứng dụng Node.js được đóng gói bằng công cụ “pkg”, tích hợp sẵn công cụ V8, OpenSSL cùng nhiều thư viện khác để trông giống môi trường chạy hợp pháp và tránh bị phát hiện bằng chữ ký bảo mật.

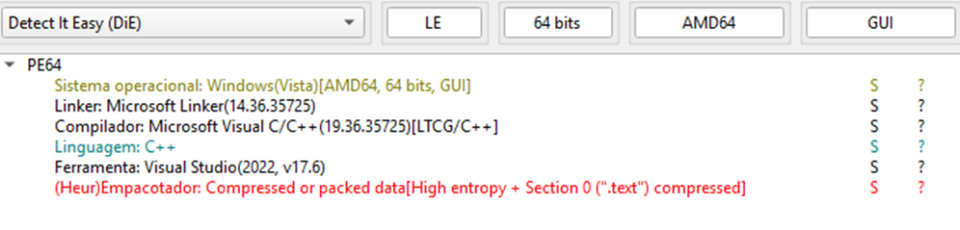

Sau đó, trình tải sẽ giải mã và chèn payload C++ nhỏ hơn nhiều, chỉ khoảng 1,4 MB, có tên chromelevator.exe trực tiếp vào tiến trình trình duyệt. Mã độc sử dụng các lệnh gọi hệ thống trực tiếp thay vì API Windows tiêu chuẩn nhằm vượt qua các hook EDR thông thường.

Phân tách giữa bộ nạp và tải trọng (Nguồn: ANY.RUN).

Sau khi xâm nhập vào các trình duyệt như Chrome, Edge, Brave, Opera, Opera GX, Firefox và Avast Secure Browser, mã độc hoạt động hoàn toàn trong bộ nhớ để giảm dấu vết điều tra trên ổ đĩa.

Mục tiêu của LofyStealer là thu thập cookie, mật khẩu lưu trữ, mã thông báo phiên, thông tin thẻ tín dụng và cả số tài khoản ngân hàng quốc tế IBAN được lưu trong trình duyệt nạn nhân.

Dữ liệu đánh cắp sẽ được sắp xếp, nén thành tệp ZIP, mã hóa Base64 rồi chuẩn bị gửi đi bằng định dạng JSON có cấu trúc.

Tệp 53,5 MB còn chứa toàn bộ môi trường Node.js gồm công cụ V8 của Google, libuv cho I/O bất đồng bộ, OpenSSL cho mã hóa, zlib cho nén, ICU cho quốc tế hóa và llhttp để phân tích HTTP, đi kèm mã JavaScript độc hại.

Phân tích trình tải (Nguồn: ANY.RUN).

Bảng điều khiển cho thấy nhiều tính năng như giám sát nạn nhân, quản lý tài khoản, theo dõi chiến dịch và tạo tệp thực thi độc hại mới. Điều này xác nhận mô hình Malware-as-a-Service (MaaS), nơi mã độc được cung cấp như một dịch vụ cho nhiều đối tượng vận hành khác nhau.

Hạ tầng C2 được vận hành trên hệ thống lưu trữ tại Brazil, phù hợp với các báo cáo trước đây cho rằng LofyGang có nguồn gốc từ quốc gia này.

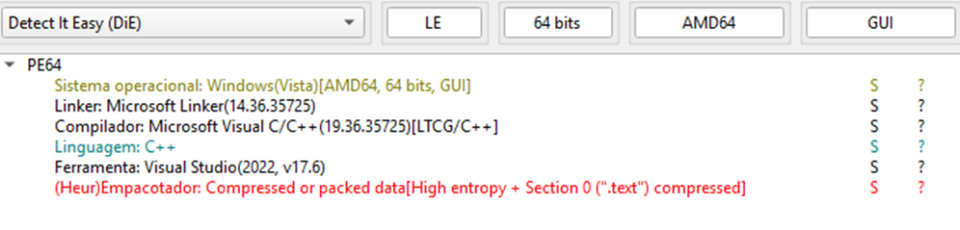

Các nhà nghiên cứu cũng phát hiện phần .text chiếm tới 98,4% dung lượng tệp với độ nhiễu loạn 7,84, cho thấy quá trình biên dịch sử dụng LTCG kết hợp dữ liệu mã hóa nội tuyến như payload chèn và khóa giải mã.

Phân tích dữ liệu tải trọng (Nguồn: ANY.RUN).

Theo giới nghiên cứu, việc chuyển từ các gói npm độc hại sang nền tảng MaaS nhắm vào Minecraft cho thấy LofyGang đang phát triển theo hướng chuyên nghiệp hơn với sự tham gia của nhiều nhà điều hành.

Các chuyên gia khẳng định chiến dịch này do LofyGang thực hiện dựa trên thương hiệu “LofyStealer”, máy chủ đặt tại Brazil, dấu vết tiếng Bồ Đào Nha và lịch sử hoạt động nhắm vào tài khoản Discord, game và nền tảng stream.

Đối với người chơi Minecraft, đặc biệt là thanh thiếu niên thường tải phần mềm cheat hoặc công cụ crack, chỉ một lần tải xuống “tool hack” cũng có thể khiến toàn bộ thông tin đăng nhập trình duyệt và dữ liệu tài chính bị xâm phạm.

IOCs:

Đọc chi tiết tại đây: https://gbhackers.com/lofystealer-targets-minecraft-players/

Mã độc sử dụng trình tải dựa trên Node.js kết hợp payload C++ hoạt động trong bộ nhớ nhằm đánh cắp dữ liệu trình duyệt và gửi về máy chủ điều khiển C2 đặt tại Brazil.

Tệp độc hại được ngụy trang thành công cụ hack Minecraft hoàn chỉnh với biểu tượng chính thức của trò chơi để tạo độ tin cậy, chủ yếu nhắm vào người chơi trẻ tuổi. Sau khi được chạy, phần mềm giả mạo sẽ âm thầm triển khai LofyStealer mà không mang lại bất kỳ tính năng gian lận nào cho game.

Các chuyên gia săn lùng mối đe dọa lần đầu phát hiện chiến dịch này thông qua các báo cáo công khai trên nền tảng sandbox ANY.RUN. Những tệp nhị phân đáng ngờ cùng kết nối mạng đến địa chỉ 24.152.36.241:8080 đã để lộ hạ tầng C2 đang hoạt động.

Cách LofyStealer hoạt động

LofyStealer sử dụng kiến trúc mô-đun hai giai đoạn nhằm tăng khả năng ẩn mình và né tránh phát hiện.Đầu tiên, một tệp nhị phân lớn 53,5 MB mang tên load.exe được thực thi. Đây là ứng dụng Node.js được đóng gói bằng công cụ “pkg”, tích hợp sẵn công cụ V8, OpenSSL cùng nhiều thư viện khác để trông giống môi trường chạy hợp pháp và tránh bị phát hiện bằng chữ ký bảo mật.

Sau đó, trình tải sẽ giải mã và chèn payload C++ nhỏ hơn nhiều, chỉ khoảng 1,4 MB, có tên chromelevator.exe trực tiếp vào tiến trình trình duyệt. Mã độc sử dụng các lệnh gọi hệ thống trực tiếp thay vì API Windows tiêu chuẩn nhằm vượt qua các hook EDR thông thường.

Phân tách giữa bộ nạp và tải trọng (Nguồn: ANY.RUN).

Sau khi xâm nhập vào các trình duyệt như Chrome, Edge, Brave, Opera, Opera GX, Firefox và Avast Secure Browser, mã độc hoạt động hoàn toàn trong bộ nhớ để giảm dấu vết điều tra trên ổ đĩa.

Mục tiêu của LofyStealer là thu thập cookie, mật khẩu lưu trữ, mã thông báo phiên, thông tin thẻ tín dụng và cả số tài khoản ngân hàng quốc tế IBAN được lưu trong trình duyệt nạn nhân.

Dữ liệu đánh cắp sẽ được sắp xếp, nén thành tệp ZIP, mã hóa Base64 rồi chuẩn bị gửi đi bằng định dạng JSON có cấu trúc.

Tệp 53,5 MB còn chứa toàn bộ môi trường Node.js gồm công cụ V8 của Google, libuv cho I/O bất đồng bộ, OpenSSL cho mã hóa, zlib cho nén, ICU cho quốc tế hóa và llhttp để phân tích HTTP, đi kèm mã JavaScript độc hại.

Phân tích trình tải (Nguồn: ANY.RUN).

Liên kết với LofyGang và mô hình MaaS

Toàn bộ dữ liệu bị đánh cắp được gửi qua yêu cầu HTTP POST đến máy chủ C2 tại 24.152.36.241 trên cổng 8080. Máy chủ này đồng thời lưu trữ bảng điều khiển quản lý web mang tên “LofyStealer, Advanced C2 Platform V2.0”.Bảng điều khiển cho thấy nhiều tính năng như giám sát nạn nhân, quản lý tài khoản, theo dõi chiến dịch và tạo tệp thực thi độc hại mới. Điều này xác nhận mô hình Malware-as-a-Service (MaaS), nơi mã độc được cung cấp như một dịch vụ cho nhiều đối tượng vận hành khác nhau.

Hạ tầng C2 được vận hành trên hệ thống lưu trữ tại Brazil, phù hợp với các báo cáo trước đây cho rằng LofyGang có nguồn gốc từ quốc gia này.

Các nhà nghiên cứu cũng phát hiện phần .text chiếm tới 98,4% dung lượng tệp với độ nhiễu loạn 7,84, cho thấy quá trình biên dịch sử dụng LTCG kết hợp dữ liệu mã hóa nội tuyến như payload chèn và khóa giải mã.

Phân tích dữ liệu tải trọng (Nguồn: ANY.RUN).

Theo giới nghiên cứu, việc chuyển từ các gói npm độc hại sang nền tảng MaaS nhắm vào Minecraft cho thấy LofyGang đang phát triển theo hướng chuyên nghiệp hơn với sự tham gia của nhiều nhà điều hành.

Các chuyên gia khẳng định chiến dịch này do LofyGang thực hiện dựa trên thương hiệu “LofyStealer”, máy chủ đặt tại Brazil, dấu vết tiếng Bồ Đào Nha và lịch sử hoạt động nhắm vào tài khoản Discord, game và nền tảng stream.

Đối với người chơi Minecraft, đặc biệt là thanh thiếu niên thường tải phần mềm cheat hoặc công cụ crack, chỉ một lần tải xuống “tool hack” cũng có thể khiến toàn bộ thông tin đăng nhập trình duyệt và dữ liệu tài chính bị xâm phạm.

IOCs:

- IP C2: 24.152.36.241

- Điểm cuối tải lên: /upload (HTTP POST)

- Điểm cuối thời gian: /time (HTTP GET)

- User-Agent: GrabBot/1.0

- Content-Type: application/json

- Giao thức dự phòng: WebSocket

- Bảng điều khiển C2: http://24.152.36.241:8080

- Tên nền tảng: LofyStealer - Advanced C2 Platform V2.0

Đọc chi tiết tại đây: https://gbhackers.com/lofystealer-targets-minecraft-players/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview