Duy Linh

Writer

Một nhóm tin tặc có đặc điểm tương tự MuddyWater đã triển khai chiến dịch trinh sát và xâm nhập quy mô lớn nhằm vào các lĩnh vực trọng yếu tại Trung Đông như hàng không, năng lượng và cơ quan chính phủ.

Theo báo cáo, nhóm này đã quét hơn 12.000 hệ thống kết nối internet trước khi thực hiện các cuộc tấn công có chọn lọc, dẫn đến việc đánh cắp dữ liệu nhạy cảm đã được xác nhận.

Oasis Security cho biết kẻ tấn công đã khai thác ít nhất 5 lỗ hổng CVE mới trên các nền tảng như ứng dụng web, máy chủ email và công cụ tự động hóa quy trình. Sau giai đoạn trinh sát, chúng tiến hành tấn công vét cạn (brute-force) vào Outlook Web Access (OWA) bằng các script tùy chỉnh như owa.py và công cụ đa luồng như Patator.

Việc xâm nhập dựa trên thông tin đăng nhập đóng vai trò then chốt, giúp duy trì quyền truy cập lâu dài vào hệ thống bị xâm nhập.

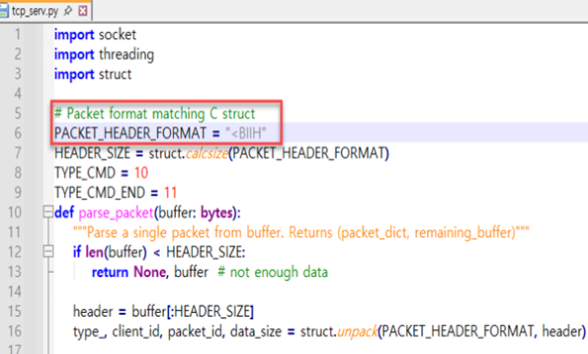

Các công cụ điều khiển như tcp_serv.py (cổng 5009) và udp_3.0.py được sử dụng để nhận kết nối từ máy bị nhiễm, đóng vai trò trong hệ thống điều khiển từ xa.

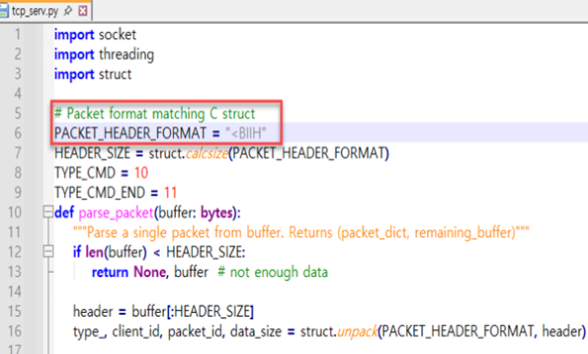

Bộ điều khiển C2 dựa trên TCP ( tcp_serv.py) sử dụng <BIIH cấu trúc tiêu đề tùy chỉnh (Nguồn: Oasis).

Mục tiêu tấn công trải rộng tại Ai Cập, Israel và UAE. Một số thông tin đăng nhập và danh sách tài khoản đã được thu hồi từ các máy chủ do tin tặc kiểm soát.

Các bộ điều khiển được viết bằng Python và Go, hỗ trợ giao tiếp qua TCP, HTTP và UDP, với các đặc điểm:

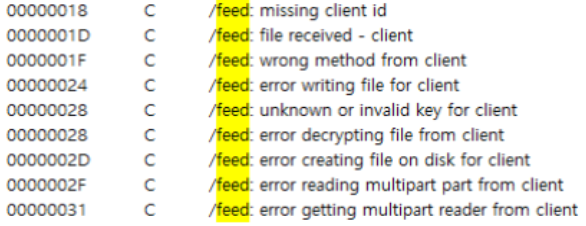

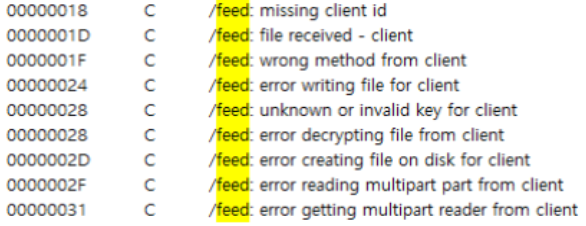

Logic liên quan đến /feed điểm cuối của ex-server(Nguồn: Oasis).

Thiết kế này có nhiều điểm tương đồng với mô hình ArenaC2, thường liên quan đến MuddyWater.

Nhóm tin tặc đã khai thác 5 lỗ hổng nghiêm trọng:

Các nhà nghiên cứu xác nhận đã xảy ra đánh cắp dữ liệu tại một công ty hàng không Ai Cập, bao gồm hộ chiếu, thị thực, dữ liệu lương, thông tin thẻ tín dụng và tài liệu doanh nghiệp, tổng cộng khoảng 200 tệp.

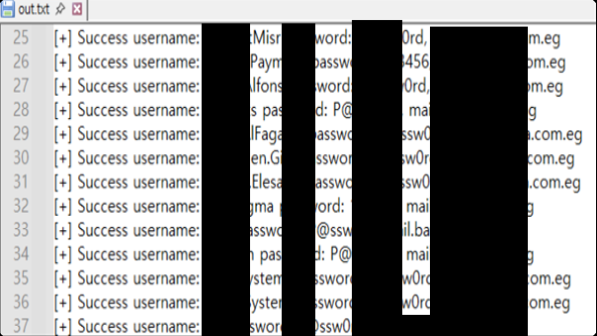

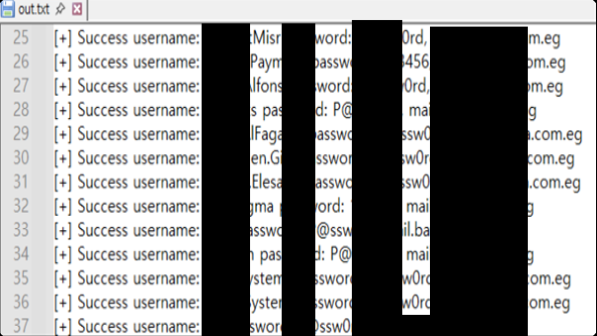

Bằng chứng về việc thu thập thông tin đăng nhập thành công thông qua các cuộc tấn công vét cạn OWA nhắm vào một doanh nghiệp chữa cháy của Ai Cập (Nguồn: Oasis).

Ngoài ra, bằng chứng cho thấy các cuộc tấn công brute-force OWA đã thu thập thành công thông tin đăng nhập từ một doanh nghiệp chữa cháy tại Ai Cập.

Chiến dịch bắt đầu từ đầu tháng 2, trùng thời điểm căng thẳng khu vực leo thang.

Oasis Security cảnh báo đây là ví dụ điển hình của xu hướng tấn công hiện đại: kết hợp trinh sát tự động, đánh cắp thông tin đăng nhập, di chuyển ngang và đánh cắp dữ liệu trong một quy trình liên tục.

Cấu trúc vận hành chặt chẽ, tính mô-đun và dấu hiệu kỹ thuật cho thấy khả năng liên kết với các hoạt động mạng gắn với MuddyWater, nhóm thường bị cho là phục vụ lợi ích nhà nước Iran. Điều này phản ánh sự phát triển ngày càng tinh vi của các chiến thuật tấn công mạng nhằm vào hạ tầng trọng yếu. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/muddywater-style-hackers/

Theo báo cáo, nhóm này đã quét hơn 12.000 hệ thống kết nối internet trước khi thực hiện các cuộc tấn công có chọn lọc, dẫn đến việc đánh cắp dữ liệu nhạy cảm đã được xác nhận.

Chuỗi tấn công nhiều giai đoạn và kỹ thuật xâm nhập có chủ đích

Chiến dịch được triển khai theo quy trình nhiều giai đoạn rõ ràng, bắt đầu từ quét lỗ hổng diện rộng đến khi xác nhận dữ liệu bị đánh cắp.Oasis Security cho biết kẻ tấn công đã khai thác ít nhất 5 lỗ hổng CVE mới trên các nền tảng như ứng dụng web, máy chủ email và công cụ tự động hóa quy trình. Sau giai đoạn trinh sát, chúng tiến hành tấn công vét cạn (brute-force) vào Outlook Web Access (OWA) bằng các script tùy chỉnh như owa.py và công cụ đa luồng như Patator.

Việc xâm nhập dựa trên thông tin đăng nhập đóng vai trò then chốt, giúp duy trì quyền truy cập lâu dài vào hệ thống bị xâm nhập.

Các công cụ điều khiển như tcp_serv.py (cổng 5009) và udp_3.0.py được sử dụng để nhận kết nối từ máy bị nhiễm, đóng vai trò trong hệ thống điều khiển từ xa.

Bộ điều khiển C2 dựa trên TCP ( tcp_serv.py) sử dụng <BIIH cấu trúc tiêu đề tùy chỉnh (Nguồn: Oasis).

Mục tiêu tấn công trải rộng tại Ai Cập, Israel và UAE. Một số thông tin đăng nhập và danh sách tài khoản đã được thu hồi từ các máy chủ do tin tặc kiểm soát.

Hạ tầng C2 mô-đun và khai thác lỗ hổng nghiêm trọng

Phân tích kỹ thuật cho thấy hệ thống Chỉ huy và Kiểm soát (C2) đặt tại IP 157.20.182.49 (Hà Lan), với kiến trúc mô-đun phức tạp.Các bộ điều khiển được viết bằng Python và Go, hỗ trợ giao tiếp qua TCP, HTTP và UDP, với các đặc điểm:

- Mã hóa AES (chế độ CTR) qua các endpoint như /command và /feed

- Quản lý phiên bằng cookie định danh máy khách

- Sử dụng cấu trúc tiêu đề nhị phân tùy chỉnh (<BIIH)

- Phân tách chức năng giữa các module (tcp_serv.py, udp_3.0.py, ex-server)

Logic liên quan đến /feed điểm cuối của ex-server(Nguồn: Oasis).

Thiết kế này có nhiều điểm tương đồng với mô hình ArenaC2, thường liên quan đến MuddyWater.

Nhóm tin tặc đã khai thác 5 lỗ hổng nghiêm trọng:

- CVE-2025-54068 – RCE trong Laravel Livewire

- CVE-2025-52691 – RCE trong SmarterMail

- CVE-2025-68613 – RCE trong n8n

- CVE-2025-9316 – Lỗi ID phiên

- CVE-2025-34291 – RCE trong Langflow

Các nhà nghiên cứu xác nhận đã xảy ra đánh cắp dữ liệu tại một công ty hàng không Ai Cập, bao gồm hộ chiếu, thị thực, dữ liệu lương, thông tin thẻ tín dụng và tài liệu doanh nghiệp, tổng cộng khoảng 200 tệp.

Bằng chứng về việc thu thập thông tin đăng nhập thành công thông qua các cuộc tấn công vét cạn OWA nhắm vào một doanh nghiệp chữa cháy của Ai Cập (Nguồn: Oasis).

Ngoài ra, bằng chứng cho thấy các cuộc tấn công brute-force OWA đã thu thập thành công thông tin đăng nhập từ một doanh nghiệp chữa cháy tại Ai Cập.

Chiến dịch bắt đầu từ đầu tháng 2, trùng thời điểm căng thẳng khu vực leo thang.

Oasis Security cảnh báo đây là ví dụ điển hình của xu hướng tấn công hiện đại: kết hợp trinh sát tự động, đánh cắp thông tin đăng nhập, di chuyển ngang và đánh cắp dữ liệu trong một quy trình liên tục.

Cấu trúc vận hành chặt chẽ, tính mô-đun và dấu hiệu kỹ thuật cho thấy khả năng liên kết với các hoạt động mạng gắn với MuddyWater, nhóm thường bị cho là phục vụ lợi ích nhà nước Iran. Điều này phản ánh sự phát triển ngày càng tinh vi của các chiến thuật tấn công mạng nhằm vào hạ tầng trọng yếu. (gbhackers)

Đọc chi tiết tại đây: https://gbhackers.com/muddywater-style-hackers/

Được phối hợp thực hiện bởi các chuyên gia của Bkav,

cộng đồng An ninh mạng Việt Nam WhiteHat

và cộng đồng Khoa học công nghệ VnReview